Bài giảng Quản trị mạng - Chương 3: Chiến lược quản trị mạng - Bùi Minh Quân

Chiến lược là chương trình hành động, kế hoạch hành động được thiết kế để đạt được một mục tiêu cụ thể, là tổ hợp các mục tiêu dài hạn và các biện pháp, các cách thức, con đường đạt đến các mục tiêu đó.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Bài giảng Quản trị mạng - Chương 3: Chiến lược quản trị mạng - Bùi Minh Quân", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Bài giảng Quản trị mạng - Chương 3: Chiến lược quản trị mạng - Bùi Minh Quân

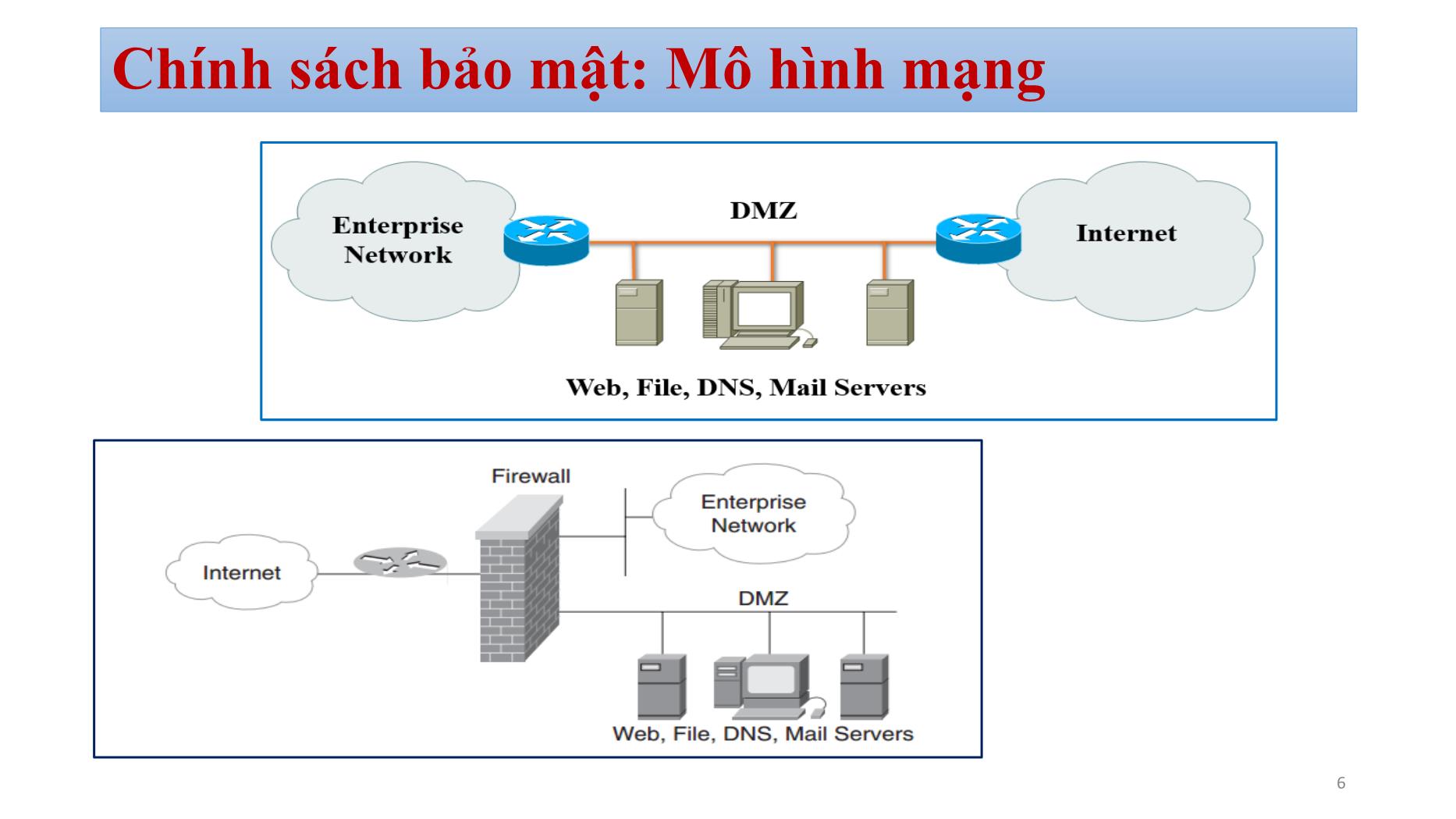

CHIẾN LƯỢC QUẢN TRỊ MẠNG 1 Trình bày: Bùi Minh Quân Email: bmquan@cit.ctu.edu.vn CHƯƠNG 3: Nội dung Chính sách bảo mật Giám sát - Monitoring Hỗ trợ khách hàng- Hepldesks Dự phòng – Backup Khôi phục sau thảm họa – DisasterRecovery Nâng cấp và Bảo trì - Upgrades and Maintenance Trung tâm dữ liệu - Data center 2 Chiến lược là gì ? Chiến lược là chương trình hành động, kế hoạch hành động được thiết kế để đạt được một mục tiêu cụ thể, là tổ hợp các mục tiêu dài hạn và các biện pháp, các cách thức, con đường đạt đến các mục tiêu đó. 3 Chính sách bảo mật An ninh mạng (security) bao gồm: DMZ Tường lửa (Firewall) Hệ thống phát hiện xâm nhập (IDS) Hệ thống ngăn chặn xâm nhập (IPS) Phần mềm diệt virus Hệ thống chứng thực người dùng Mã hóa dữ liệu Tài liệu bảo mật Chính sách bảo mật là các mô tả, các quy định, các quy trình đảm bảo an ninh mạng nhằm bảo vệ một mục tiêu cụ thể trong mạng 4 Chính sách bảo mật Phân tích rủi ro an ninh, xác định các mối đe dọa (bên trong, bên ngoài) Xây dựng các giải pháp bảo mật cần chú ý Không làm gián đoạn khả năng kinh doanh Bảo vệ được tài sản (mục tiêu bảo vệ) Xác định chi phí thực hiện bảo mật Xác định chi phí phục hồi sự cố Phân tích chi phí liên quan đến sự cố an ninh làm gián đoạn công việc kinh doanh 5 Chính sách bảo mật: Mô hình mạng 6 Chính sách bảo mật - Firewall Tường lửa: Hệ thống ngăn cách mạng bên trong và bên ngoài Lọc gói tin theo :địa chỉ, giao thức, dung lượng, cổng Đảm bảo chất lượng dịch vụ mạng QoS Hệ thống cảnh báo tấn công (IDS): Quan sát mạng, quan sát gói tin trên mạng Cảnh báo một số hoạt động tấn công mạng Thông tin đến quản trị mạng khi có tấn công Tích hợp với tường lửa để tự động đáp trả khi có tấn công 7 Chính sách bảo mật Phần mềm diệt virus Cài đặt tại workstation Phát hiện, tiêu diệt các loại virus Phát hiện tiêu diệt các phần mềm độc hại Bảo vệ Workstation trong quá trình liên lạc với hệ thống mạng Hệ thống chứng thực người dùng Quản lý thông tin người dùng Quản lý chính sách hoạt động người dùng Quản lý quyền hạn sử dụng tài nguyên 8 Chính sách bảo mật Mục tiêu bảo mật là tiêu chí đầu tiên để tiến hành xây dựng chính sách bảo mật Bảo vệ thông tin - dữ liệu lưu trữ Đảm bảo chất lượng dịch vụ mạng Chống chiếm dụng tài nguyên Bí mật thương mại Danh tiếng của một công ty 9 Chính sách bảo mật Phòng thủ theo chiều rộng Xác định vành đai ngăn cách các phần tử cần bảo vệ - Firewall Nhược điểm dễ bị xuyên qua ngoài ý muốn – thông qua Wireless, dùng chung máy tính Workstation Phòng thủ theo chiều sâu: Định vị cụ thể mục tiêu bảo vệ Dùng nhiều công cụ khác nhau trên cùng mục tiêu Nhược điểm : tốn kém thời gian, tiền bạc, phức tạp khi sử dụng 10 Chính sách bảo mật: Lập tài liệu Người dùng căn cứ theo tài liệu bảo mật để làm việc Các loại tài liệu bảo mật: Chính sách sử dụng tài nguyên Chính sách giám sát – tính riêng tư Chính sách truy xuất dịch vụ từ xa Chính sách truy cập mạng Chính sách lưu trữ thông tin trạng thái Các loại tài liệu phải trình bày rõ ràng, đầy đủ, phân cấp, mức độ bảo vệ cho từng mục. 11 Chính sách bảo mật: Lập tài liệu Chính sách sử dụng tài nguyên: xác định danh tính, quyền hạn sử dụng tài nguyên của người dùng Chính sách giám sát - tính riêng tư: xác định quyền hạn giám sát máy tính, giám sát mạng, mức độ riêng tư của người dùng Chính sách truy xuất dịch vụ từ xa: xác định quy tắc truy cập máy tính, dịch vụ mạng từ xa. 12 Chính sách bảo mật: Lập tài liệu Chính sách truy cập mạng: xác định quyền hạn kết nối mạng giữa các máy tính, người dùng và các liên mạng Chính sách lưu trữ thông tin trạng thái: xác định nội dung lưu trữ, hạn mục lưu trữ, thời gian lưu trữ của các logfile, phục vụ việc truy vết cho các sự cố mạng. 13 Các chiến lược bảo mật 1. Vận hành và bảo trì thiết bị: cập nhật bản vá, hủy bỏ các hệ thống cũ 2. Theo dõi bên thứ ba: bên có chịu trách nhiệm công bố các lỗ hổng bảo mật, hướng dẫn chính sách bảo mật. 3. Phân chia mạng thành nhiều khu vực nếu có thể. 4. Suy nghĩ lại việc triển khai hệ thống mạng không dây 5. Mã hóa dữ liệu nhạy cảm 14 Các chiến lược bảo mật 6. Điều tra sự dị thường: quá trình đăng nhập quá nhiều, sự cố máy chủ, "tiếng ồn" từ thiết bị .v.v. 7. Khóa quyền truy cập của người dùng: hầu hết nhân viên không cần mức truy cập cao mà họ được cấp 8. Sử dụng xác thực đa năng: sử dụng công nghệ chứng thực khác ngoài chứng thực bằng mật khẩu 9. Thực hiện và theo dõi chu trình phát triển phần mềm 10. Đào tạo người dùng 15 SYSTEM MONITORING 16 Giám sát hệ thống - System Monitoring Tại sao phải giám sát Hệ thống giám sát thời gian thực Chiến lược xây dựng hệ thống giám sát Công cụ giám sát trên nền web 17 Giám sát hệ thống - System Monitoring Tại sao phải phải giám sát: nếu không giám sát không thể quản lý được 1. Nhanh chóng phát hiện và khắc phục sự cố 2. Xác định nguồn gốc của vấn đề 3. Dự đoán và tránh các vấn đề trong tương lai 4. Tài liệu vận hành hệ thống của SA 18 Lý do giám sát Lưu trữ dữ liệu giám sát trong thời gian dài Thời gian hoạt động Hiệu suất Bảo mật Mức độ sử dụng Ví dụ: thời gian hoạt động của máy chủ web là 99,99% vào năm ngoái, so với 99,9% năm trước. Mức sử dụng mạng tối đa là 8 MBps, tăng từ 5 MBps. Sử dụng Lập kế hoạch năng lực. Lập kế hoạch cải tiến độ tin cậy hoặc bảo mật 19 Hệ thống giám sát thời gian thực Cảnh báo SA những thất bại xảy ra Phát hiện các vấn đề trước khách hàng Thành phần hệ thống giám sát thời gian thực Hệ thống giám sát (Poll hoặc alert) Hệ thống cảnh báo (Email hoặc SMS) 20 Kỹ thuật giám sát thời gian thực Polling Thực hiện các phép đo theo khoảng thời gian đều đặn Lưu trữ liệu đo lường Vẽ biểu đồ dữ liệu Tham dò trạng thái hệ thống và dịch vụ Ví dụ: cứ 5 phút ping server Alerting Hệ thống có thể gửi

File đính kèm:

bai_giang_quan_tri_mang_chuong_3_chien_luoc_quan_tri_mang_bu.pdf

bai_giang_quan_tri_mang_chuong_3_chien_luoc_quan_tri_mang_bu.pdf