Phát hiện mã độc IoT botnet dựa trên đồ thị PSI với mô hình Skip-Gram

Cuộc cách mạng công nghiệp 4.0 hay còn

đƣợc gọi với những cái tên nhƣ Internet vạn vật

(Internet of Things) hay công nghiệp Internet

(Industrial Internet) làm biến đổi nhanh chóng nền

công nghiệp ở mọi quốc gia, diễn ra trên toàn cầu.

Với nhiều tên gọi khác nhau nhƣng đặc điểm nổi

bật nhất của cuộc cách mạng công nghiệp lần thứ

4 đó là việc dịch chuyển các hệ thống máy móc

sản xuất truyền thống sang các hệ thống tự động

hoá có khả năng tự hành một cách thông minh dựa

trên nền tảng của điện tử viễn thông và công nghệ

thông tin. Dựa trên cuộc cách mạng công nghiệp\ 4.0

mà giáo dục, y tế, chính trị, xã hội, kinh tế đã

có những thành tựu vƣợt bậc trong thời gian ngắn.

Bên cạnh những tiện ích mà cuộc cách mạng công

nghiệp 4.0 mang lại thì an toàn thông tin trên

không gian mạng ngày càng trở nên phức tạp,

tiềm ẩn nhiều nguy cơ ảnh hƣởng trực tiếp tới an

ninh quốc gia, tới lợi ích hợp pháp của ngƣời dân.

Những nguy cơ này ngày càng hiện hữu khi mà

các chuỗi cung ứng, nhà máy, ngƣời tiêu dùng và

các hoạt động liên quan đƣợc kết nối với nhau

thông qua các thiết bị IoT. Việc đảm bảo an ninh,

an toàn thông tin cho các thiết bị IoT đã và đang

thu h t nhiều nhà nghiên cứu và các tổ chức. Các

nghiên cứu, công trình công bố có thể chia

thành hai nhóm chính gồm: phân tích tĩnh và

phân tích động.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Tóm tắt nội dung tài liệu: Phát hiện mã độc IoT botnet dựa trên đồ thị PSI với mô hình Skip-Gram

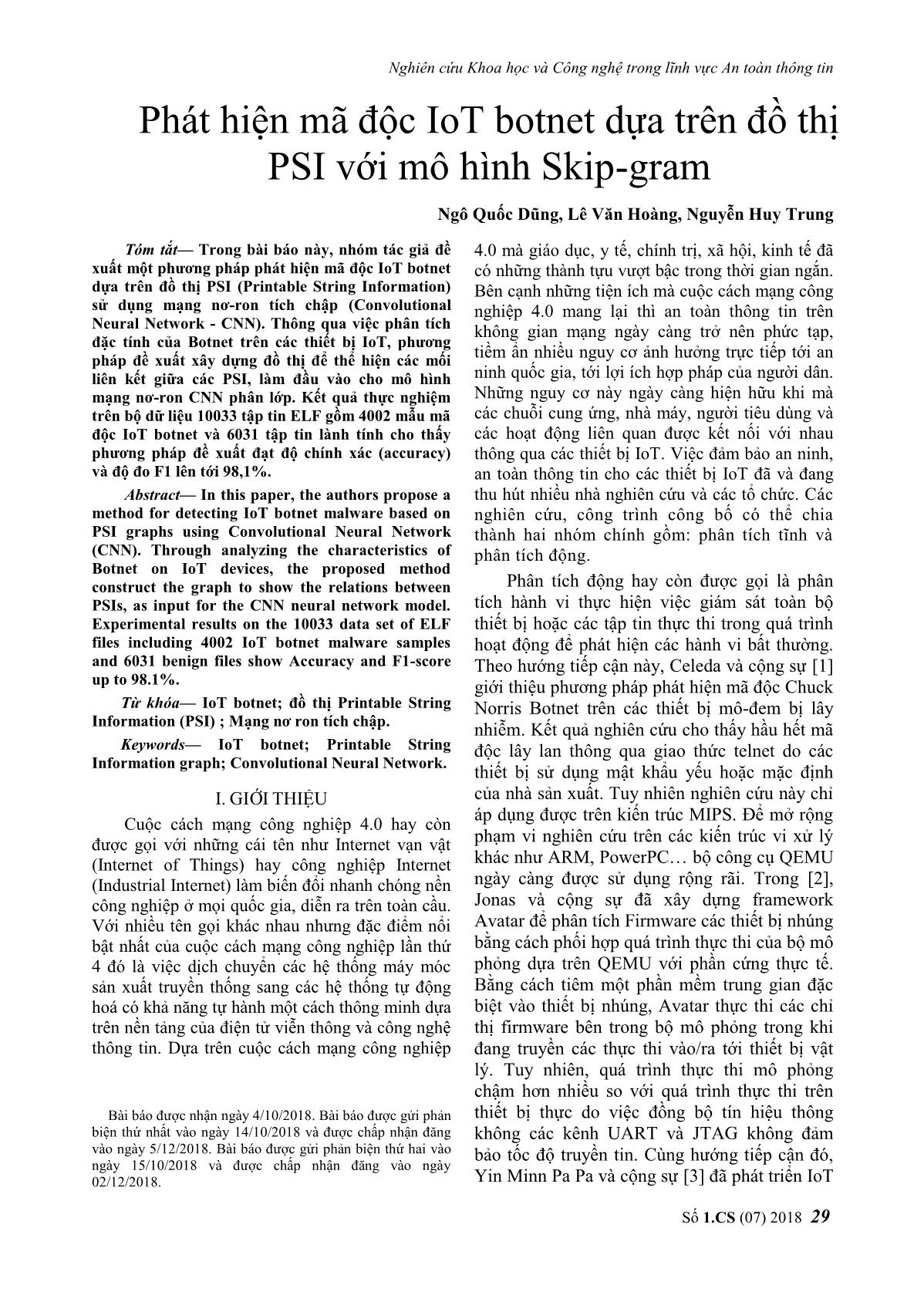

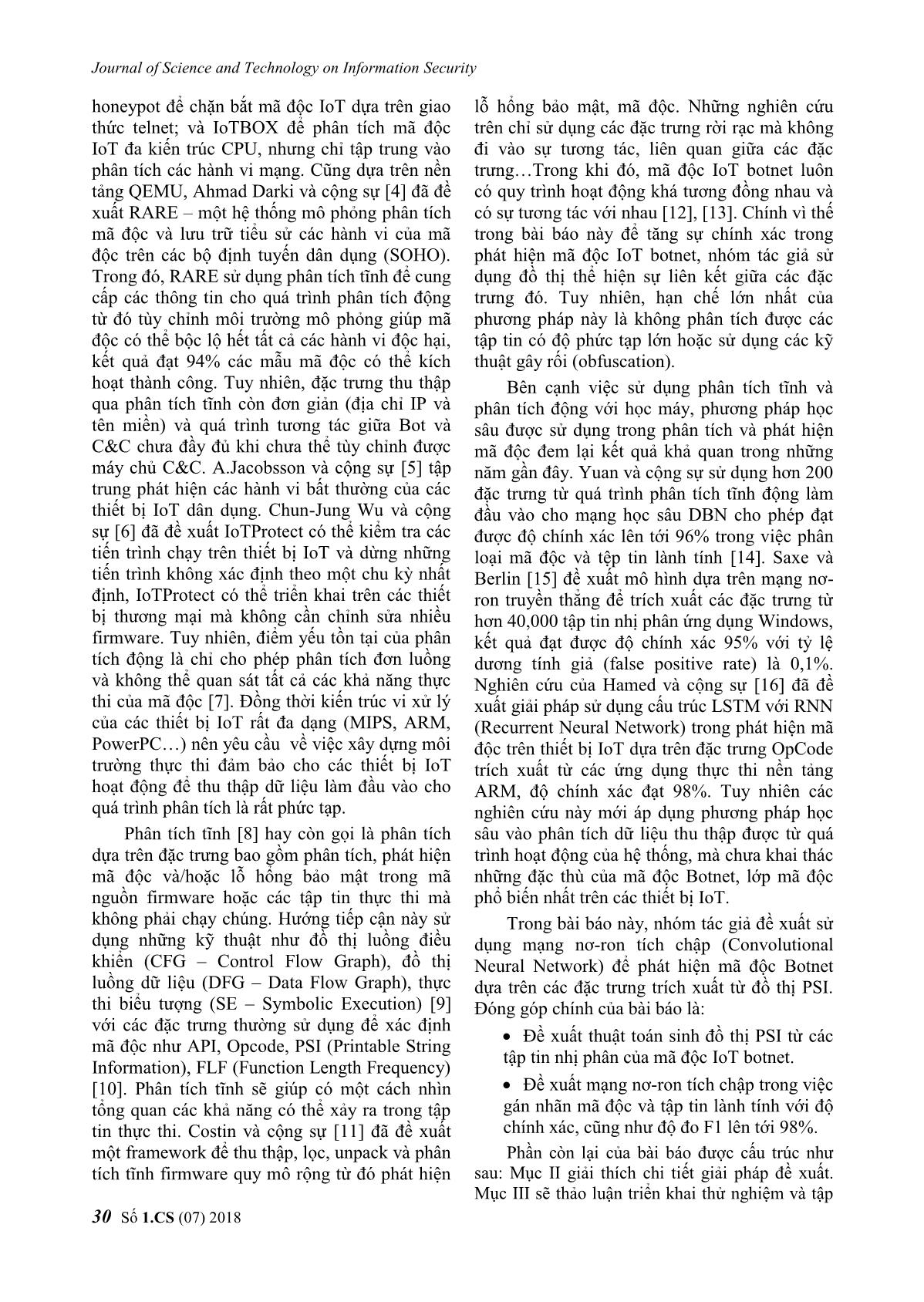

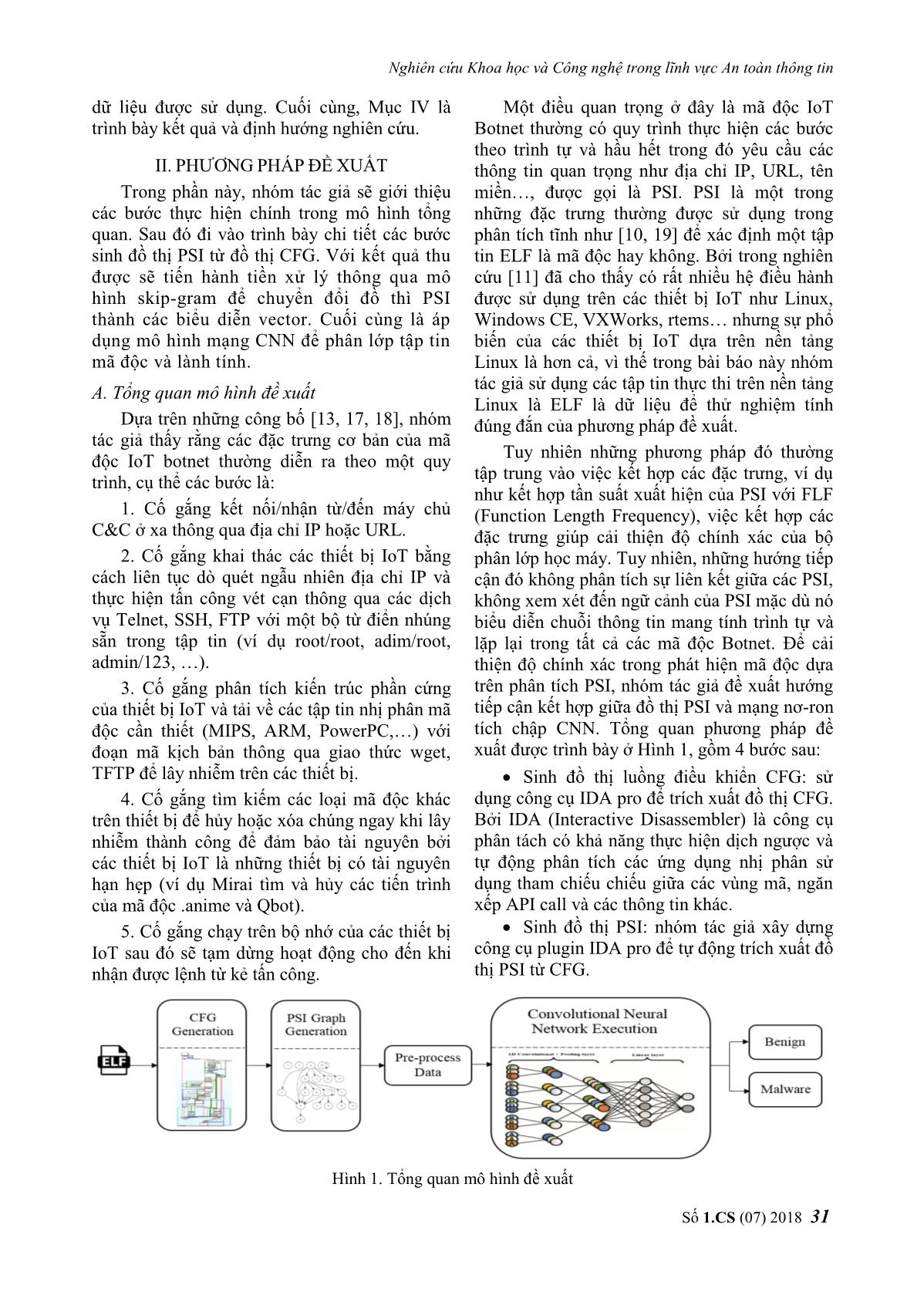

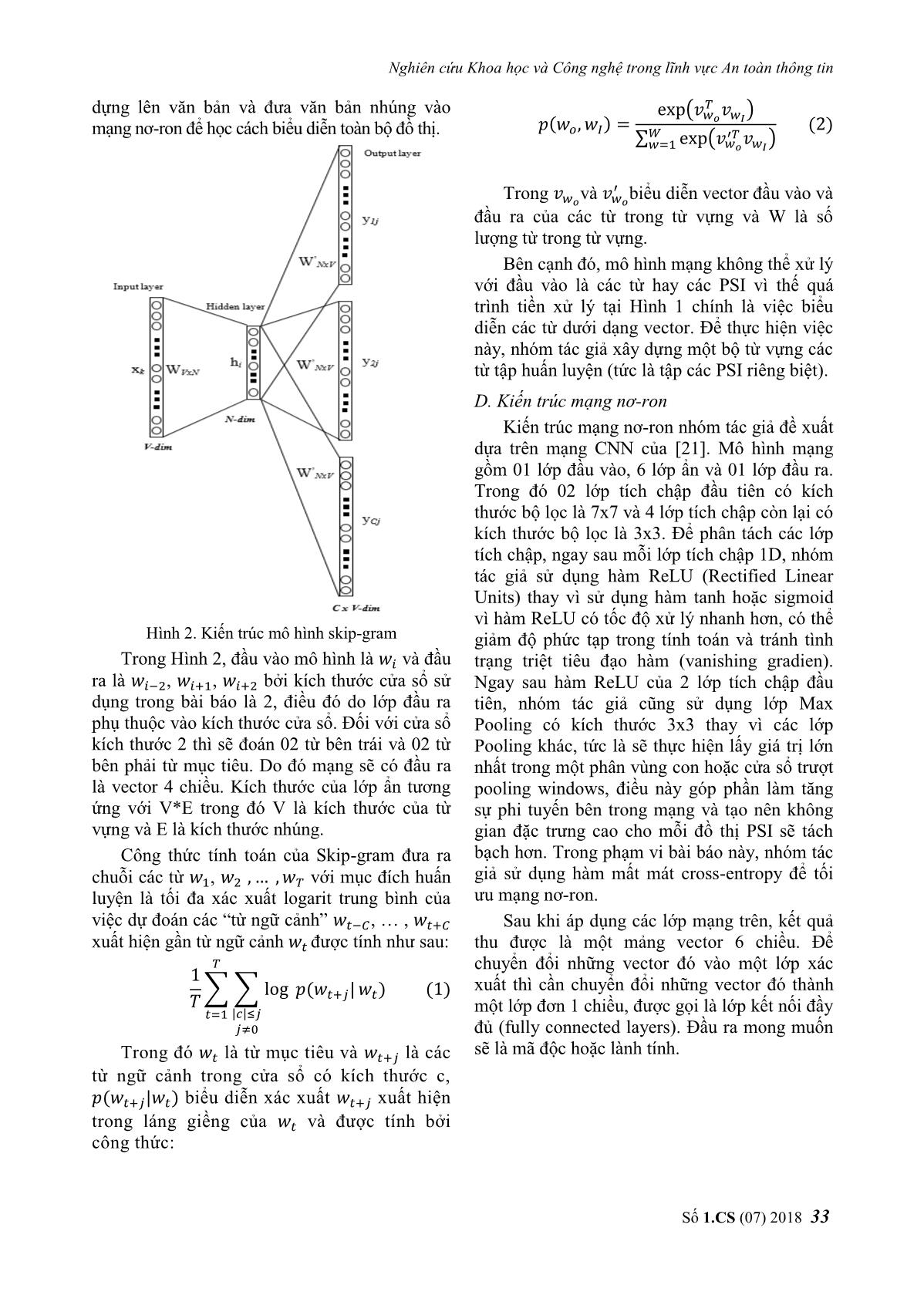

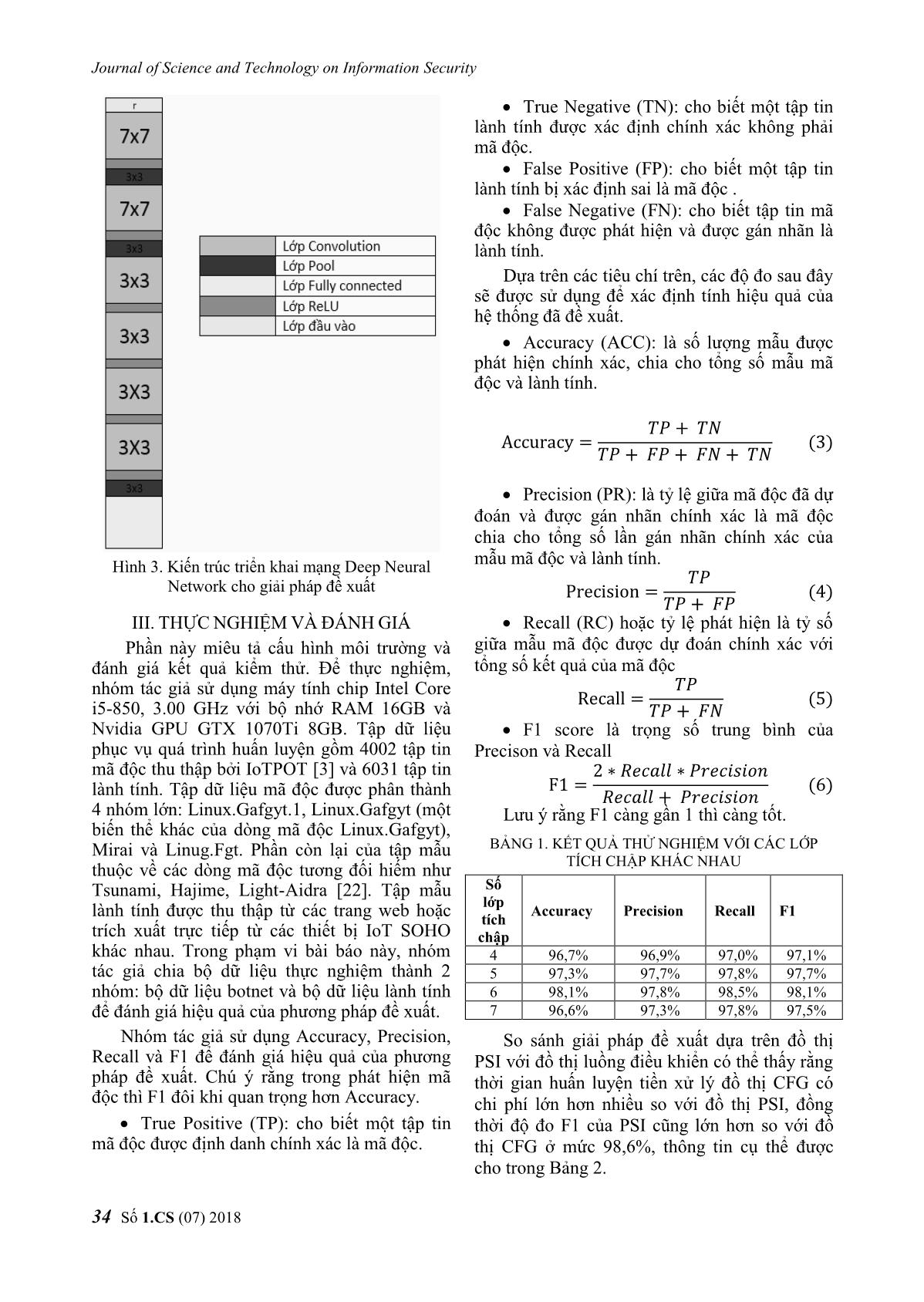

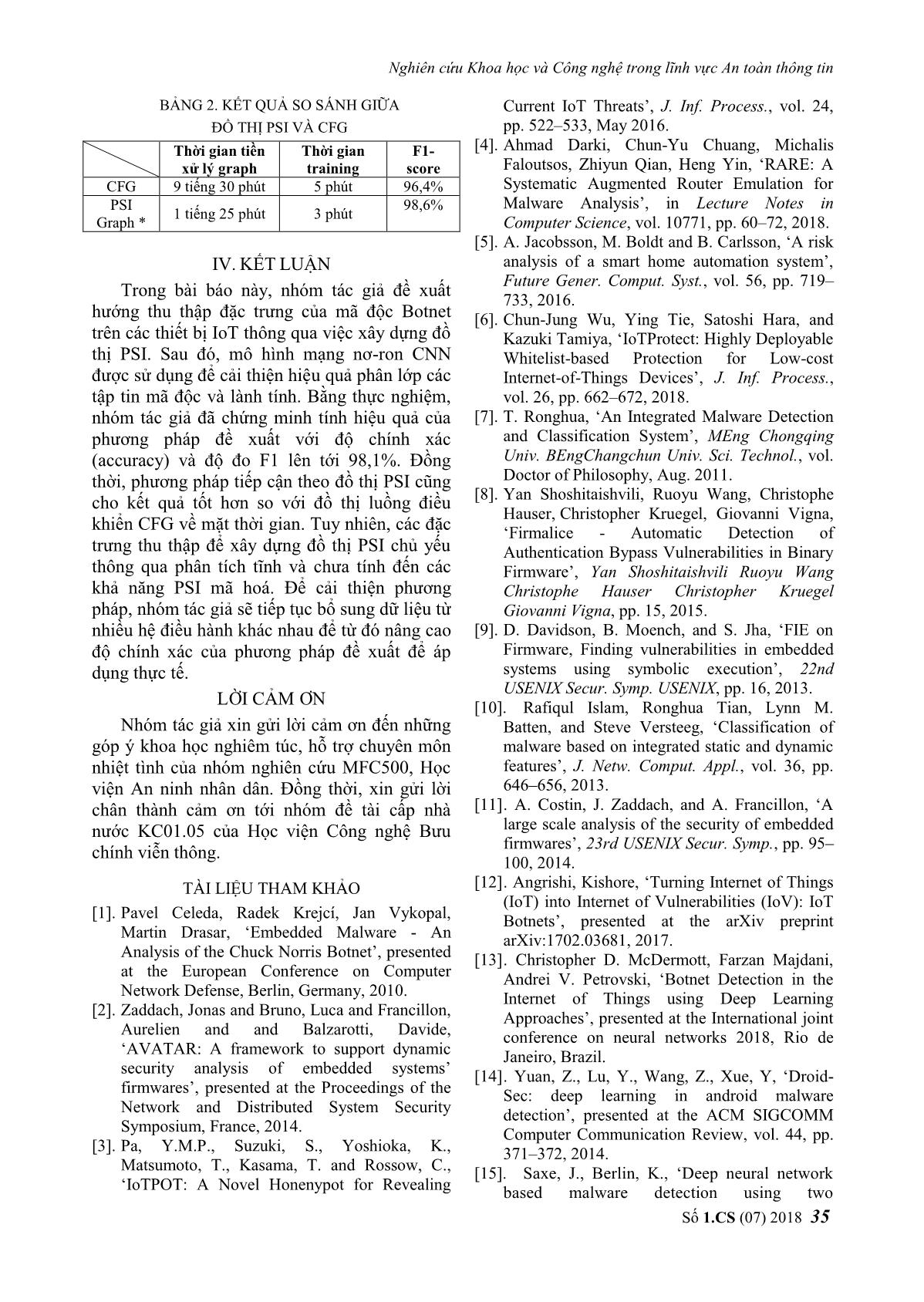

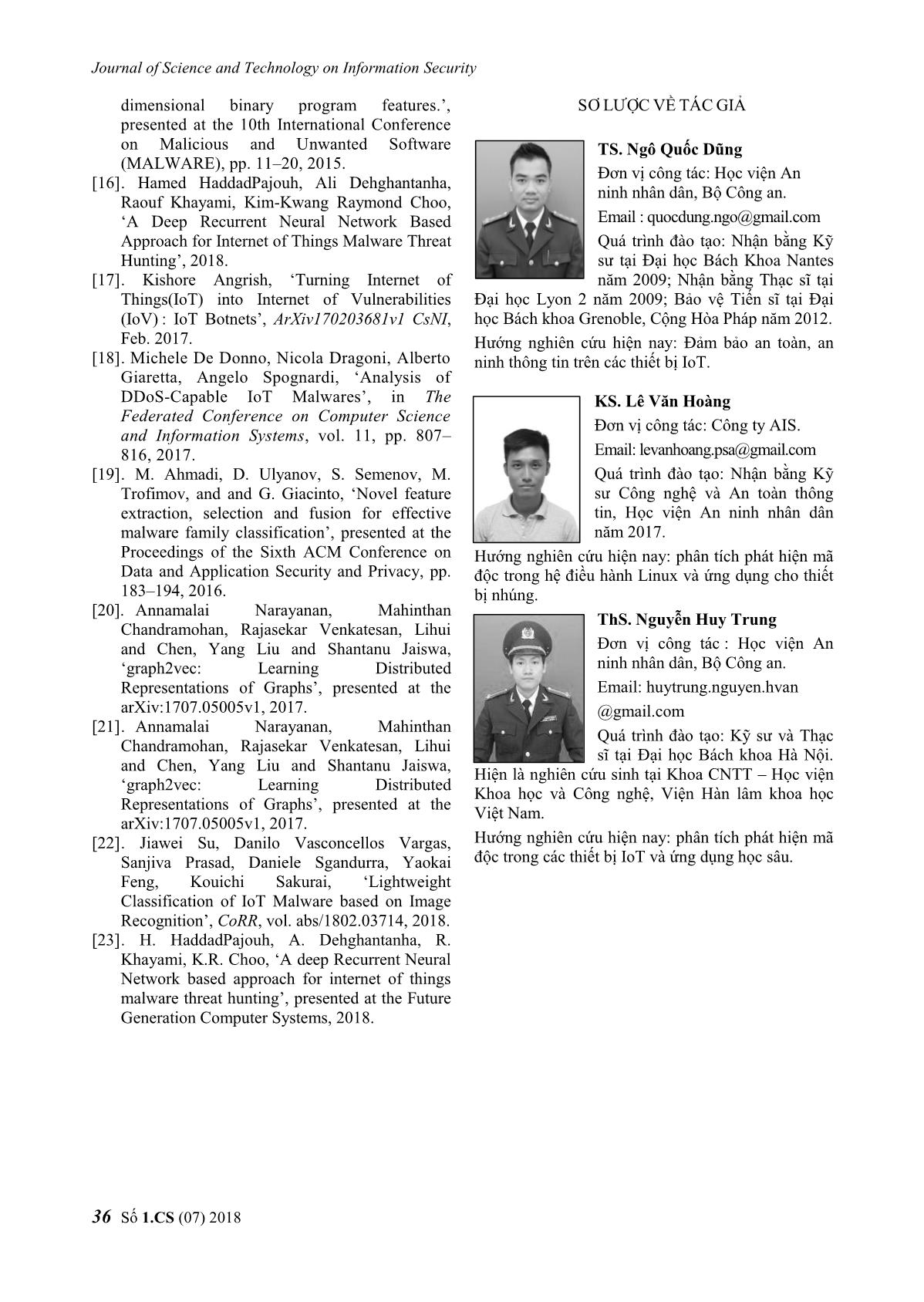

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (07) 2018 29 Ngô Quốc Dũng, Lê Văn Hoàng, Nguyễn Huy Trung Tóm tắt— Trong à o này, n t c g u t t p ng p p p t n c oT otn t trên t (Printable String Information) s ng ng n -ron t c c p (Convolutional Neural Network - CNN). Thông qua vi c phân tích ặc tính của Botnet trên các thiết b oT, p ng p p u t y ng t ể t ể n c c ố ên ết g ữ c c , à ầu vào c o ô n ng n -ron NN p n p ết qu t c ng trên ữ u t p t n L g u c oT otn t và t p t n àn t n c o t y p ng p p u t t c n c ccur cy và o ên t i 98,1%. Abstract— In this paper, the authors propose a method for detecting IoT botnet malware based on PSI graphs using Convolutional Neural Network (CNN). Through analyzing the characteristics of Botnet on IoT devices, the proposed method construct the graph to show the relations between PSIs, as input for the CNN neural network model. Experimental results on the 10033 data set of ELF files including 4002 IoT botnet malware samples and 6031 benign files show Accuracy and F1-score up to 98.1%. Từ khóa— IoT botnet; t Printable String Information (PSI) ; M ng n ron t c c p. Keywords— IoT botnet; Printable String Information graph; Convolutional Neural Network. I. GIỚI THIỆU Cuộc cách mạng công nghiệp 4.0 hay còn đƣợc gọi với những cái tên nhƣ Internet vạn vật (Internet of Things) hay công nghiệp Internet (Industrial Internet) làm biến đổi nhanh chóng nền công nghiệp ở mọi quốc gia, diễn ra trên toàn cầu. Với nhiều tên gọi khác nhau nhƣng đặc điểm nổi bật nhất của cuộc cách mạng công nghiệp lần thứ 4 đó là việc dịch chuyển các hệ thống máy móc sản xuất truyền thống sang các hệ thống tự động hoá có khả năng tự hành một cách thông minh dựa trên nền tảng của điện tử viễn thông và công nghệ thông tin. Dựa trên cuộc cách mạng công nghiệp Bài báo đƣợc nhận ngày 4/10/2018. Bài báo đƣợc gửi phản biện thứ nhất vào ngày 14/10/2018 và đƣợc chấp nhận đăng vào ngày 5/12/2018. Bài báo đƣợc gửi phản biện thứ hai vào ngày 15/10/2018 và đƣợc chấp nhận đăng vào ngày 02/12/2018. 4.0 mà giáo dục, y tế, chính trị, xã hội, kinh tế đã có những thành tựu vƣợt bậc trong thời gian ngắn. Bên cạnh những tiện ích mà cuộc cách mạng công nghiệp 4.0 mang lại thì an toàn thông tin trên không gian mạng ngày càng trở nên phức tạp, tiềm ẩn nhiều nguy cơ ảnh hƣởng trực tiếp tới an ninh quốc gia, tới lợi ích hợp pháp của ngƣời dân. Những nguy cơ này ngày càng hiện hữu khi mà các chuỗi cung ứng, nhà máy, ngƣời tiêu dùng và các hoạt động liên quan đƣợc kết nối với nhau thông qua các thiết bị IoT. Việc đảm bảo an ninh, an toàn thông tin cho các thiết bị IoT đã và đang thu h t nhiều nhà nghiên cứu và các tổ chức. Các nghiên cứu, công trình công bố có thể chia thành hai nhóm chính gồm: phân tích tĩnh và phân tích động. Phân tích động hay còn đƣợc gọi là phân tích hành vi thực hiện việc giám sát toàn bộ thiết bị hoặc các tập tin thực thi trong quá trình hoạt động để phát hiện các hành vi bất thƣờng. Theo hƣớng tiếp cận này, Celeda và cộng sự [1] giới thiệu phƣơng pháp phát hiện mã độc Chuck Norris Botnet trên các thiết bị mô-đem bị lây nhiễm. Kết quả nghiên cứu cho thấy hầu hết mã độc lây lan thông qua giao thức telnet do các thiết bị sử dụng mật khẩu yếu hoặc mặc định của nhà sản xuất. Tuy nhiên nghiên cứu này ch áp dụng đƣợc trên kiến tr c MIPS. Để mở rộng phạm vi nghiên cứu trên các kiến tr c vi xử lý khác nhƣ ARM, PowerPC bộ công cụ QEMU ngày càng đƣợc sử dụng rộng rãi. Trong [2], Jonas và cộng sự đã xây dựng framework Avatar để phân tích Firmware các thiết bị nh ng b ng cách phối hợp quá trình thực thi của bộ mô ph ng dựa trên QEMU với phần cứng thực tế. B ng cách tiêm một phần mềm trung gian đặc biệt vào thiết bị nh ng, Avatar thực thi các ch thị firmware bên trong bộ mô ph ng trong khi đang truyền các thực thi vào/ra tới thiết bị vật lý. Tuy nhiên, quá trình thực thi mô ph ng chậm hơn nhiều so với quá trình thực thi trên thiết bị thực do việc đồng bộ tín hiệu thông không các kênh UART và JTAG không đảm bảo tốc độ truyền tin. Cùng hƣớng tiếp cận đó, Yin Minn Pa Pa và cộng sự [3] đã phát triển IoT Phát hiện mã độc IoT botnet dựa trên đồ thị PSI với mô hình Skip-gram Journal of Science and Technology on Information Security 30 Số 1.CS (07) 2018 honeypot để chặn bắt mã độc IoT dựa trên giao thức telnet; và IoTBOX để phân tích mã độc IoT đa kiến tr c CPU, nhƣng ch tập trung vào phân tích các hành vi mạng. C ng dựa trên nền tảng QEMU, Ahmad Darki và cộng sự [4] đã đề xuất RARE – một hệ thống mô ph ng phân tích mã độc và lƣu trữ tiểu sử các hành vi của mã độc trên các bộ định tuyến dân dụng (SOHO). Trong đó, RARE sử dụng phân tích tĩnh để cung cấp các thông tin cho quá trình phân tích động t đó tùy ch nh môi trƣờng mô ph ng gi p mã độc có thể bộc lộ hết tất cả các hành vi độc hại, kết quả đạt 94 các m u mã độc có thể kích hoạt thành công. Tuy nhiên, đặc trƣng thu thập qua phân tích tĩnh còn đơn giản (địa ch IP và tên miền) và quá trình tƣơng tác giữa Bot và C C chƣa đầy đủ khi chƣa thể tùy ch nh đƣợc máy chủ C C. A.Jacobsson và cộng sự [5] tập trung phát hiện các hành vi bất thƣờng của các thiết bị IoT dân dụng. Chun-Jung Wu và cộng sự [6] đã đề xuất IoTProtect có thể kiểm tra các tiến trình chạy trên thiết bị IoT và d ng những tiến trình không xác định theo một chu k nhất định, IoTProtect có thể triển khai trên các thiết bị thƣơng mại mà không cần ch nh sửa nhiều firmware. Tuy nhiên, điểm yếu tồn tại của phân tích động là ch cho ph p phân tích đơn luồng và không thể quan sát tất cả các khả năng thực thi của mã độc [7]. Đồng thời kiến tr c vi xử lý của các thiết bị IoT rất đa dạng (MIPS, ARM, PowerPC) nên yêu cầu về việc xây dựng môi trƣờng thực thi đảm bảo cho các thiết bị IoT hoạt động để thu thập dữ liệu làm đầu vào ... văn sử dụng ngôn ngữ tự nhiên. Sự tƣơng đồng này thể hiện qua việc cả hai đều là một tập các chuỗi ký tự và theo một cấu tr c nhất định để mang đến một mục tiêu, ý nghĩa cụ thể. T đó, nhóm tác giả sử dụng phƣơng pháp word2vec mà cụ thể là k thuật Skip-gram [20] để chuyển đổi các đồ thị PSI thành các vec tơ số. Skip-gram là mô hình dự đoán các t theo t ng ngữ cảnh dựa trên các t mục tiêu phù hợp với đầu vào là các PSI trong các tập tin nhị phân mã độc. Trong bài báo này, nhóm tác giả xây dựng dựa trên ý tƣởng xem cả đồ thị nhƣ một văn bản và mỗi đồ thị con có gốc xung quanh mỗi đ nh của đồ thị đƣợc xem nhƣ các t xây Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (07) 2018 33 dựng lên văn bản và đƣa văn bản nh ng vào mạng nơ-ron để học cách biểu diễn toàn bộ đồ thị. Hình 2. Kiến tr c mô hình skip-gram Trong Hình 2, đầu vào mô hình là và đầu ra là , , bởi kích thƣớc cửa sổ sử dụng trong bài báo là 2, điều đó do lớp đầu ra phụ thuộc vào kích thƣớc cửa sổ. Đối với cửa sổ kích thƣớc 2 thì s đoán 02 t bên trái và 02 t bên phải t mục tiêu. Do đó mạng s có đầu ra là vector 4 chiều. Kích thƣớc của lớp ẩn tƣơng ứng với V*E trong đó V là kích thƣớc của t vựng và E là kích thƣớc nh ng. Công thức tính toán của Skip-gram đƣa ra chuỗi các t , với mục đích huấn luyện là tối đa xác xuất logarit trung bình của việc dự đoán các t ngữ cảnh , , xuất hiện gần t ngữ cảnh đƣợc tính nhƣ sau: ∑ ∑ Trong đó là t mục tiêu và là các t ngữ cảnh trong cửa sổ có kích thƣớc c, biểu diễn xác xuất xuất hiện trong láng giềng của và đƣợc tính bởi công thức: ( ) ∑ ( ) Trong và biểu diễn vector đầu vào và đầu ra của các t trong t vựng và W là số lƣợng t trong t vựng. Bên cạnh đó, mô hình mạng không thể xử lý với đầu vào là các t hay các PSI vì thế quá trình tiền xử lý tại Hình 1 chính là việc biểu diễn các t dƣới dạng vector. Để thực hiện việc này, nhóm tác giả xây dựng một bộ t vựng các t tập huấn luyện (tức là tập các PSI riêng biệt). D. Ki n tr c ng n -ron Kiến tr c mạng nơ-ron nhóm tác giả đề xuất dựa trên mạng CNN của [21]. Mô hình mạng gồm 01 lớp đầu vào, 6 lớp ẩn và 01 lớp đầu ra. Trong đó 02 lớp tích chập đầu tiên có kích thƣớc bộ lọc là 7x7 và 4 lớp tích chập còn lại có kích thƣớc bộ lọc là 3x3. Để phân tách các lớp tích chập, ngay sau mỗi lớp tích chập 1D, nhóm tác giả sử dụng hàm ReLU (Rectified Linear Units) thay vì sử dụng hàm tanh hoặc sigmoid vì hàm ReLU có tốc độ xử lý nhanh hơn, có thể giảm độ phức tạp trong tính toán và tránh tình trạng triệt tiêu đạo hàm (vanishing gradien). Ngay sau hàm ReLU của 2 lớp tích chập đầu tiên, nhóm tác giả c ng sử dụng lớp Max Pooling có kích thƣớc 3x3 thay vì các lớp Pooling khác, tức là s thực hiện lấy giá trị lớn nhất trong một phân vùng con hoặc cửa sổ trƣợt pooling windows, điều này góp phần làm tăng sự phi tuyến bên trong mạng và tạo nên không gian đặc trƣng cao cho mỗi đồ thị PSI s tách bạch hơn. Trong phạm vi bài báo này, nhóm tác giả sử dụng hàm mất mát cross-entropy để tối ƣu mạng nơ-ron. Sau khi áp dụng các lớp mạng trên, kết quả thu đƣợc là một mảng vector 6 chiều. Để chuyển đổi những vector đó vào một lớp xác xuất thì cần chuyển đổi những vector đó thành một lớp đơn 1 chiều, đƣợc gọi là lớp kết nối đầy đủ (fully connected layers). Đầu ra mong muốn s là mã độc hoặc lành tính. Journal of Science and Technology on Information Security 34 Số 1.CS (07) 2018 Hình 3. Kiến tr c triển khai mạng Deep Neural Network cho giải pháp đề xuất III. THỰC NGHIỆM VÀ ĐÁNH GIÁ Phần này miêu tả cấu hình môi trƣờng và đánh giá kết quả kiểm thử. Để thực nghiệm, nhóm tác giả sử dụng máy tính chip Intel Core i5-850, 3.00 GHz với bộ nhớ RAM 16GB và Nvidia GPU GTX 1070Ti 8GB. Tập dữ liệu phục vụ quá trình huấn luyện gồm 4002 tập tin mã độc thu thập bởi IoTPOT [3] và 6031 tập tin lành tính. Tập dữ liệu mã độc đƣợc phân thành 4 nhóm lớn: Linux.Gafgyt.1, Linux.Gafgyt (một biến thể khác của dòng mã độc Linux.Gafgyt), Mirai và Linug.Fgt. Phần còn lại của tập m u thuộc về các dòng mã độc tƣơng đối hiếm nhƣ Tsunami, Hajime, Light-Aidra [22]. Tập m u lành tính đƣợc thu thập t các trang web hoặc trích xuất trực tiếp t các thiết bị IoT SOHO khác nhau. Trong phạm vi bài báo này, nhóm tác giả chia bộ dữ liệu thực nghiệm thành 2 nhóm: bộ dữ liệu botnet và bộ dữ liệu lành tính để đánh giá hiệu quả của phƣơng pháp đề xuất. Nhóm tác giả sử dụng Accuracy, Precision, Recall và F1 để đánh giá hiệu quả của phƣơng pháp đề xuất. Ch ý r ng trong phát hiện mã độc thì F1 đôi khi quan trọng hơn Accuracy. True Positive (TP): cho biết một tập tin mã độc đƣợc định danh chính xác là mã độc. True Negative (TN): cho biết một tập tin lành tính đƣợc xác định chính xác không phải mã độc. False Positive (FP): cho biết một tập tin lành tính bị xác định sai là mã độc . False Negative (FN): cho biết tập tin mã độc không đƣợc phát hiện và đƣợc gán nhãn là lành tính. Dựa trên các tiêu chí trên, các độ đo sau đây s đƣợc sử dụng để xác định tính hiệu quả của hệ thống đã đề xuất. Accuracy (ACC): là số lƣợng m u đƣợc phát hiện chính xác, chia cho tổng số m u mã độc và lành tính. Precision (PR): là t lệ giữa mã độc đã dự đoán và đƣợc gán nhãn chính xác là mã độc chia cho tổng số lần gán nhãn chính xác của m u mã độc và lành tính. Recall (RC) hoặc t lệ phát hiện là t số giữa m u mã độc đƣợc dự đoán chính xác với tổng số kết quả của mã độc F1 score là trọng số trung bình của Precison và Recall Lƣu ý r ng F1 càng gần 1 thì càng tốt. BẢNG 1. KẾT QUẢ THỬ NGHIỆM VỚI CÁC LỚP TÍCH CHẬP KHÁC NHAU ố p t c c p Accuracy Precision Recall F1 4 96,7% 96,9% 97,0% 97,1% 5 97,3% 97,7% 97,8% 97,7% 6 98,1% 97,8% 98,5% 98,1% 7 96,6% 97,3% 97,8% 97,5% So sánh giải pháp đề xuất dựa trên đồ thị PSI với đồ thị luồng điều khiển có thể thấy r ng thời gian huấn luyện tiền xử lý đồ thị CFG có chi phí lớn hơn nhiều so với đồ thị PSI, đồng thời độ đo F1 của PSI c ng lớn hơn so với đồ thị CFG ở mức 98,6 , thông tin cụ thể đƣợc cho trong Bảng 2. Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (07) 2018 35 BẢNG 2. KẾT QUẢ SO SÁNH GIỮA ĐỒ THỊ PSI VÀ CFG Thời gian ti n x lý graph Thời gian training F1- score CFG 9 tiếng 30 ph t 5 ph t 96,4% PSI Graph * 1 tiếng 25 ph t 3 ph t 98,6% IV. KẾT LUẬN Trong bài báo này, nhóm tác giả đề xuất hƣớng thu thập đặc trƣng của mã độc Botnet trên các thiết bị IoT thông qua việc xây dựng đồ thị PSI. Sau đó, mô hình mạng nơ-ron CNN đƣợc sử dụng để cải thiện hiệu quả phân lớp các tập tin mã độc và lành tính. B ng thực nghiệm, nhóm tác giả đã chứng minh tính hiệu quả của phƣơng pháp đề xuất với độ chính xác (accuracy) và độ đo F1 lên tới 98,1 . Đồng thời, phƣơng pháp tiếp cận theo đồ thị PSI c ng cho kết quả tốt hơn so với đồ thị luồng điều khiển CFG về mặt thời gian. Tuy nhiên, các đặc trƣng thu thập để xây dựng đồ thị PSI chủ yếu thông qua phân tích tĩnh và chƣa tính đến các khả năng PSI mã hoá. Để cải thiện phƣơng pháp, nhóm tác giả s tiếp tục bổ sung dữ liệu t nhiều hệ điều hành khác nhau để t đó nâng cao độ chính xác của phƣơng pháp đề xuất để áp dụng thực tế. LỜI CẢM ƠN Nhóm tác giả xin gửi lời cảm ơn đến những góp ý khoa học nghiêm t c, hỗ trợ chuyên môn nhiệt tình của nhóm nghiên cứu MFC500, Học viện An ninh nhân dân. Đồng thời, xin gửi lời chân thành cảm ơn tới nhóm đề tài cấp nhà nƣớc KC01.05 của Học viện Công nghệ Bƣu chính viễn thông. TÀI LIỆU THAM KHẢO [1]. Pavel Celeda, Radek Krejcí, Jan Vykopal, Martin Drasar, ‘Embedded Malware - An Analysis of the Chuck Norris Botnet’, presented at the European Conference on Computer Network Defense, Berlin, Germany, 2010. [2]. Zaddach, Jonas and Bruno, Luca and Francillon, Aurelien and and Balzarotti, Davide, ‘AVATAR: A framework to support dynamic security analysis of embedded systems’ firmwares’, presented at the Proceedings of the Network and Distributed System Security Symposium, France, 2014. [3]. Pa, Y.M.P., Suzuki, S., Yoshioka, K., Matsumoto, T., Kasama, T. and Rossow, C., ‘IoTPOT: A Novel Honenypot for Revealing Current IoT Threats’, J. Inf. Process., vol. 24, pp. 522–533, May 2016. [4]. Ahmad Darki, Chun-Yu Chuang, Michalis Faloutsos, Zhiyun Qian, Heng Yin, ‘RARE: A Systematic Augmented Router Emulation for Malware Analysis’, in Lecture Notes in Computer Science, vol. 10771, pp. 60–72, 2018. [5]. A. Jacobsson, M. Boldt and B. Carlsson, ‘A risk analysis of a smart home automation system’, Future Gener. Comput. Syst., vol. 56, pp. 719– 733, 2016. [6]. Chun-Jung Wu, Ying Tie, Satoshi Hara, and Kazuki Tamiya, ‘IoTProtect: Highly Deployable Whitelist-based Protection for Low-cost Internet-of-Things Devices’, J. Inf. Process., vol. 26, pp. 662–672, 2018. [7]. T. Ronghua, ‘An Integrated Malware Detection and Classification System’, MEng Chongqing Univ. BEngChangchun Univ. Sci. Technol., vol. Doctor of Philosophy, Aug. 2011. [8]. Yan Shoshitaishvili, Ruoyu Wang, Christophe Hauser, Christopher Kruegel, Giovanni Vigna, ‘Firmalice - Automatic Detection of Authentication Bypass Vulnerabilities in Binary Firmware’, Yan Shoshitaishvili Ruoyu Wang Christophe Hauser Christopher Kruegel Giovanni Vigna, pp. 15, 2015. [9]. D. Davidson, B. Moench, and S. Jha, ‘FIE on Firmware, Finding vulnerabilities in embedded systems using symbolic execution’, 22nd USENIX Secur. Symp. USENIX, pp. 16, 2013. [10]. Rafiqul Islam, Ronghua Tian, Lynn M. Batten, and Steve Versteeg, ‘Classification of malware based on integrated static and dynamic features’, J. Netw. Comput. Appl., vol. 36, pp. 646–656, 2013. [11] . A. Costin, J. Zaddach, and A. Francillon, ‘A large scale analysis of the security of embedded firmwares’, 23rd USENIX Secur. Symp., pp. 95– 100, 2014. [12] . Angrishi, Kishore, ‘Turning Internet of Things (IoT) into Internet of Vulnerabilities (IoV): IoT Botnets’, presented at the arXiv preprint arXiv:1702.03681, 2017. [13] . Christopher D. McDermott, Farzan Majdani, Andrei V. Petrovski, ‘Botnet Detection in the Internet of Things using Deep Learning Approaches’, presented at the International joint conference on neural networks 2018, Rio de Janeiro, Brazil. [14] . Yuan, Z., Lu, Y., Wang, Z., Xue, Y, ‘Droid- Sec: deep learning in android malware detection’, presented at the ACM SIGCOMM Computer Communication Review, vol. 44, pp. 371–372, 2014. [15]. Saxe, J., Berlin, K., ‘Deep neural network based malware detection using two Journal of Science and Technology on Information Security 36 Số 1.CS (07) 2018 dimensional binary program features.’, presented at the 10th International Conference on Malicious and Unwanted Software (MALWARE), pp. 11–20, 2015. [16] . Hamed HaddadPajouh, Ali Dehghantanha, Raouf Khayami, Kim-Kwang Raymond Choo, ‘A Deep Recurrent Neural Network Based Approach for Internet of Things Malware Threat Hunting’, 2018. [17] . Kishore Angrish, ‘Turning Internet of Things(IoT) into Internet of Vulnerabilities (IoV) : IoT Botnets’, ArXiv170203681v1 CsNI, Feb. 2017. [18] . Michele De Donno, Nicola Dragoni, Alberto Giaretta, Angelo Spognardi, ‘Analysis of DDoS-Capable IoT Malwares’, in The Federated Conference on Computer Science and Information Systems, vol. 11, pp. 807– 816, 2017. [19] . M. Ahmadi, D. Ulyanov, S. Semenov, M. Trofimov, and and G. Giacinto, ‘Novel feature extraction, selection and fusion for effective malware family classification’, presented at the Proceedings of the Sixth ACM Conference on Data and Application Security and Privacy, pp. 183–194, 2016. [20]. Annamalai Narayanan, Mahinthan Chandramohan, Rajasekar Venkatesan, Lihui and Chen, Yang Liu and Shantanu Jaiswa, ‘graph2vec: Learning Distributed Representations of Graphs’, presented at the arXiv:1707.05005v1, 2017. [21] . Annamalai Narayanan, Mahinthan Chandramohan, Rajasekar Venkatesan, Lihui and Chen, Yang Liu and Shantanu Jaiswa, ‘graph2vec: Learning Distributed Representations of Graphs’, presented at the arXiv:1707.05005v1, 2017. [22] . Jiawei Su, Danilo Vasconcellos Vargas, Sanjiva Prasad, Daniele Sgandurra, Yaokai Feng, Kouichi Sakurai, ‘Lightweight Classification of IoT Malware based on Image Recognition’, CoRR, vol. abs/1802.03714, 2018. [23] . H. HaddadPajouh, A. Dehghantanha, R. Khayami, K.R. Choo, ‘A deep Recurrent Neural Network based approach for internet of things malware threat hunting’, presented at the Future Generation Computer Systems, 2018. SƠ LƢỢC VỀ TÁC GIẢ T Ngô Quốc Dũng Đơn vị công tác: Học viện An ninh nhân dân, Bộ Công an. Email : quocdung.ngo@gmail.com Quá trình đào tạo: Nhận b ng K sƣ tại Đại học Bách Khoa Nantes năm 2009; Nhận b ng Thạc sĩ tại Đại học Lyon 2 năm 2009; Bảo vệ Tiến sĩ tại Đại học Bách khoa Grenoble, Cộng Hòa Pháp năm 2012. Hƣớng nghiên cứu hiện nay: Đảm bảo an toàn, an ninh thông tin trên các thiết bị IoT. KS. Lê Văn Hoàng Đơn vị công tác: Công ty AIS. Email: levanhoang.psa@gmail.com Quá trình đào tạo: Nhận b ng K sƣ Công nghệ và An toàn thông tin, Học viện An ninh nhân dân năm 2017. Hƣớng nghiên cứu hiện nay: phân tích phát hiện mã độc trong hệ điều hành Linux và ứng dụng cho thiết bị nh ng. ThS. Nguyễn Huy Trung Đơn vị công tác : Học viện An ninh nhân dân, Bộ Công an. Email: huytrung.nguyen.hvan @gmail.com Quá trình đào tạo: K sƣ và Thạc sĩ tại Đại học Bách khoa Hà Nội. Hiện là nghiên cứu sinh tại Khoa CNTT – Học viện Khoa học và Công nghệ, Viện Hàn lâm khoa học Việt Nam. Hƣớng nghiên cứu hiện nay: phân tích phát hiện mã độc trong các thiết bị IoT và ứng dụng học sâu.

File đính kèm:

phat_hien_ma_doc_iot_botnet_dua_tren_do_thi_psi_voi_mo_hinh.pdf

phat_hien_ma_doc_iot_botnet_dua_tren_do_thi_psi_voi_mo_hinh.pdf