Một cải tiến cận an toàn kháng va chạm cho lược đồ Hirose trong mô hình mã pháp lý tưởng

Các hàm băm mật mã nhận một thông báo

đầu vào có độ dài bất kỳ và trả về một xâu bit

đầu ra có độ dài cố định. Đã có nhiều cấu trúc

được sử dụng cho việc băm các thông báo có

độ dài thay đổi mà trong đó lặp lại một hàm nén

có kích thước cố định, như là cấu trúc MerkleDamgård,

khung HAIFA, cấu trúc Sponge.

Hàm nén cơ sở có thể được xây dựng từ các

thành phần hỗn tạp hoặc dựa trên chính các

nguyên thuỷ mật mã như mã khối. Gần đây các

cấu trúc hàm nén dựa trên mã khối thu hút được

nhiều sự quan tâm, vì nhiều hàm băm chuyên

dụng đã cho thấy các điểm yếu về độ an toàn.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Bạn đang xem tài liệu "Một cải tiến cận an toàn kháng va chạm cho lược đồ Hirose trong mô hình mã pháp lý tưởng", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Một cải tiến cận an toàn kháng va chạm cho lược đồ Hirose trong mô hình mã pháp lý tưởng

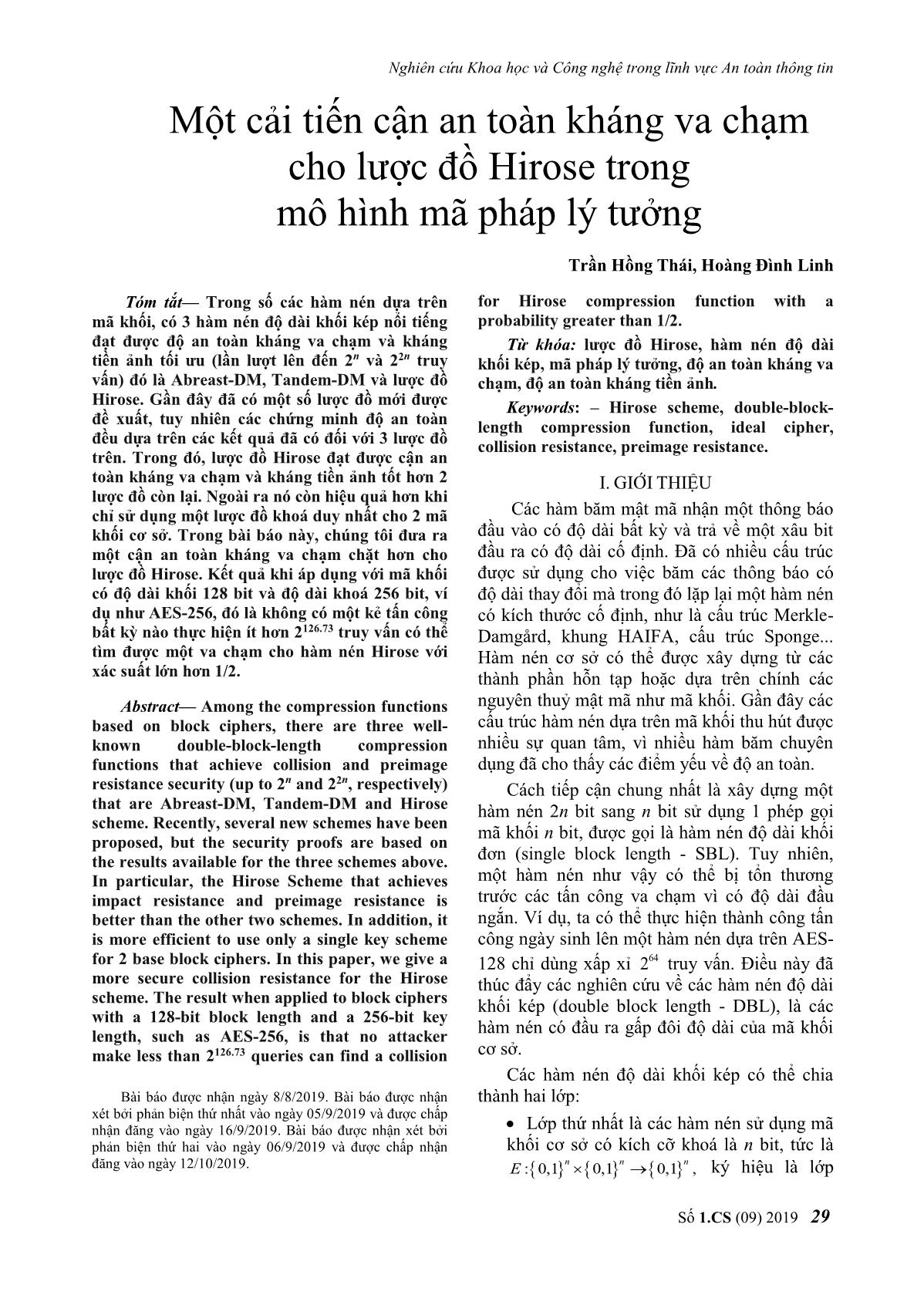

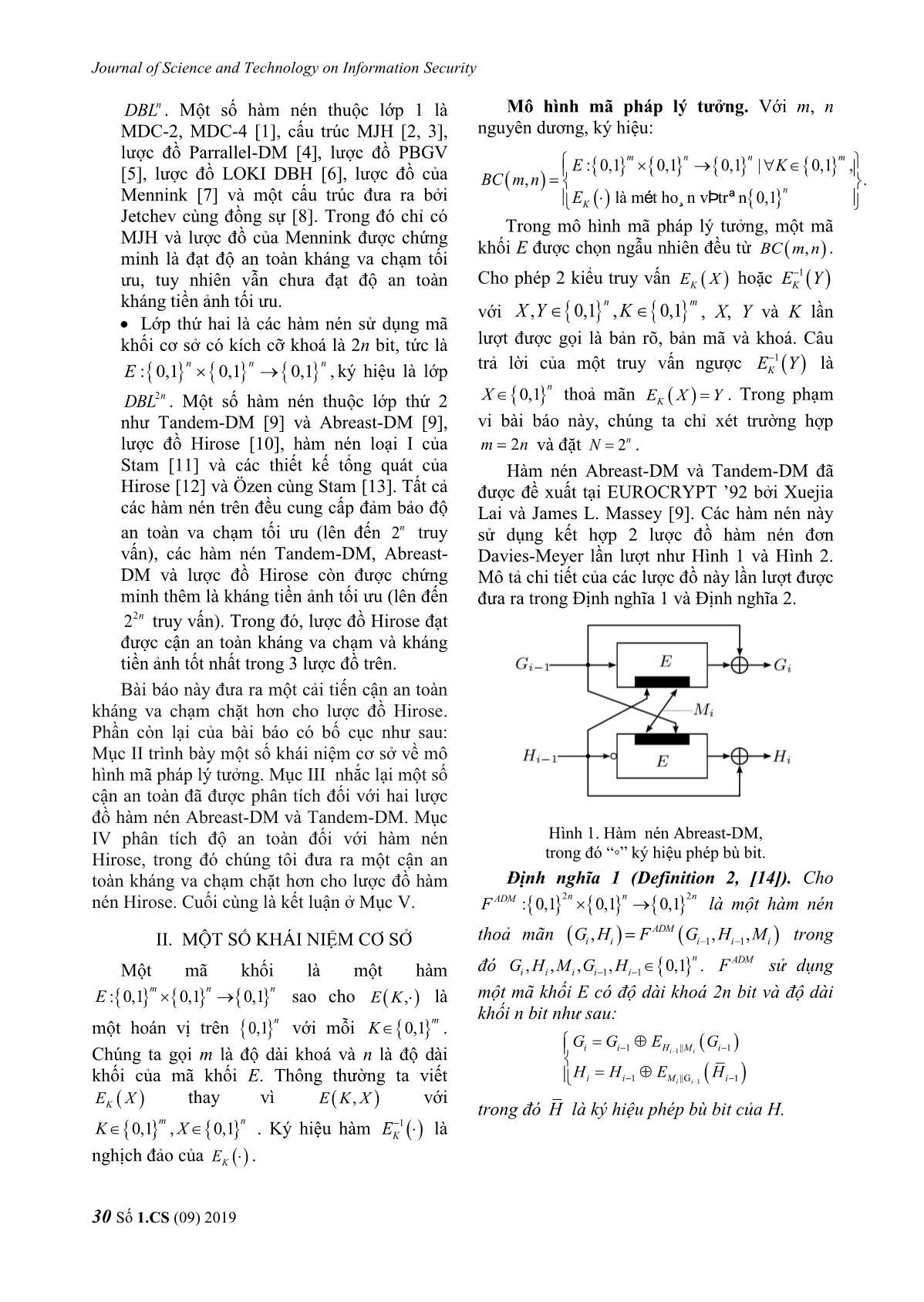

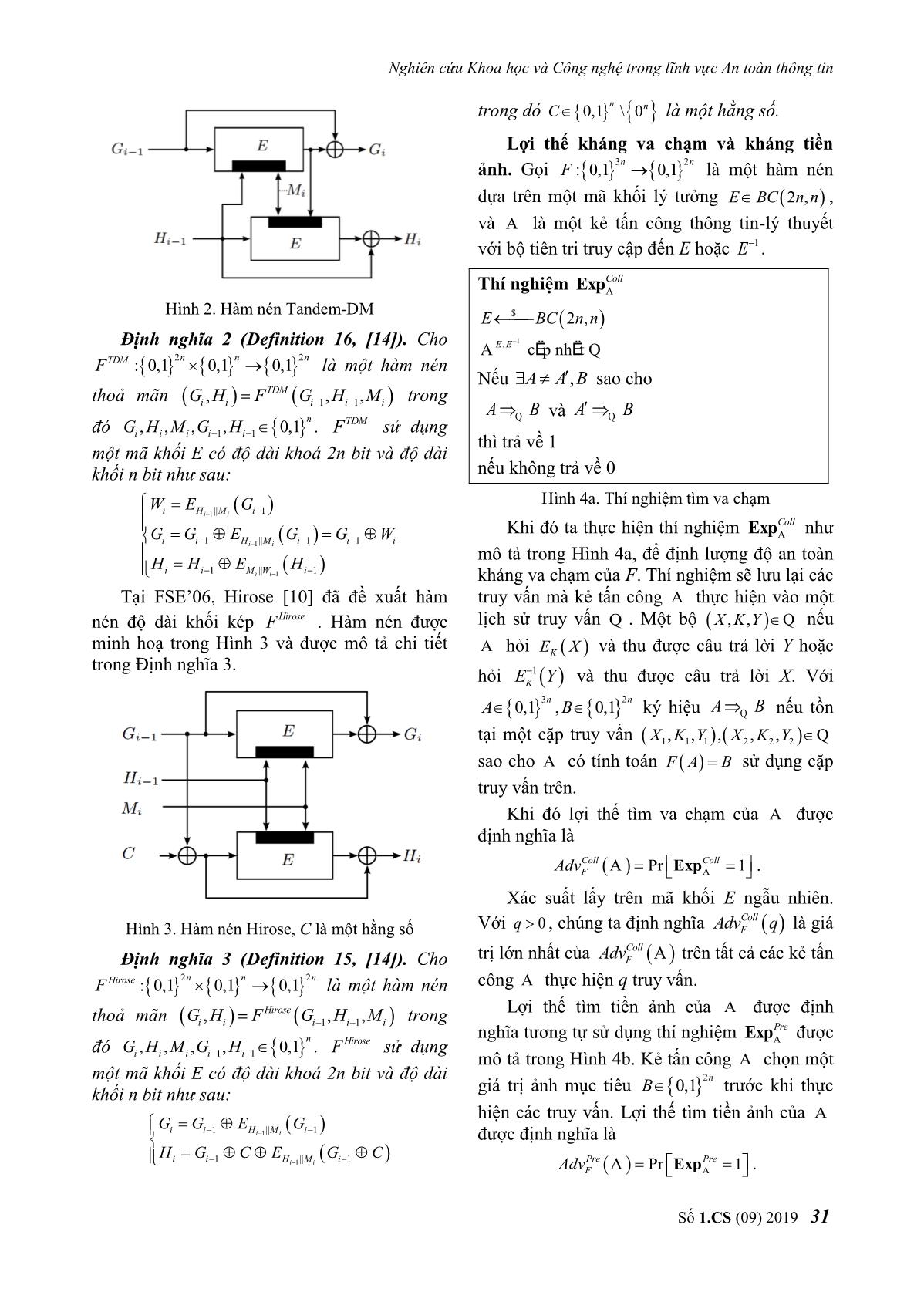

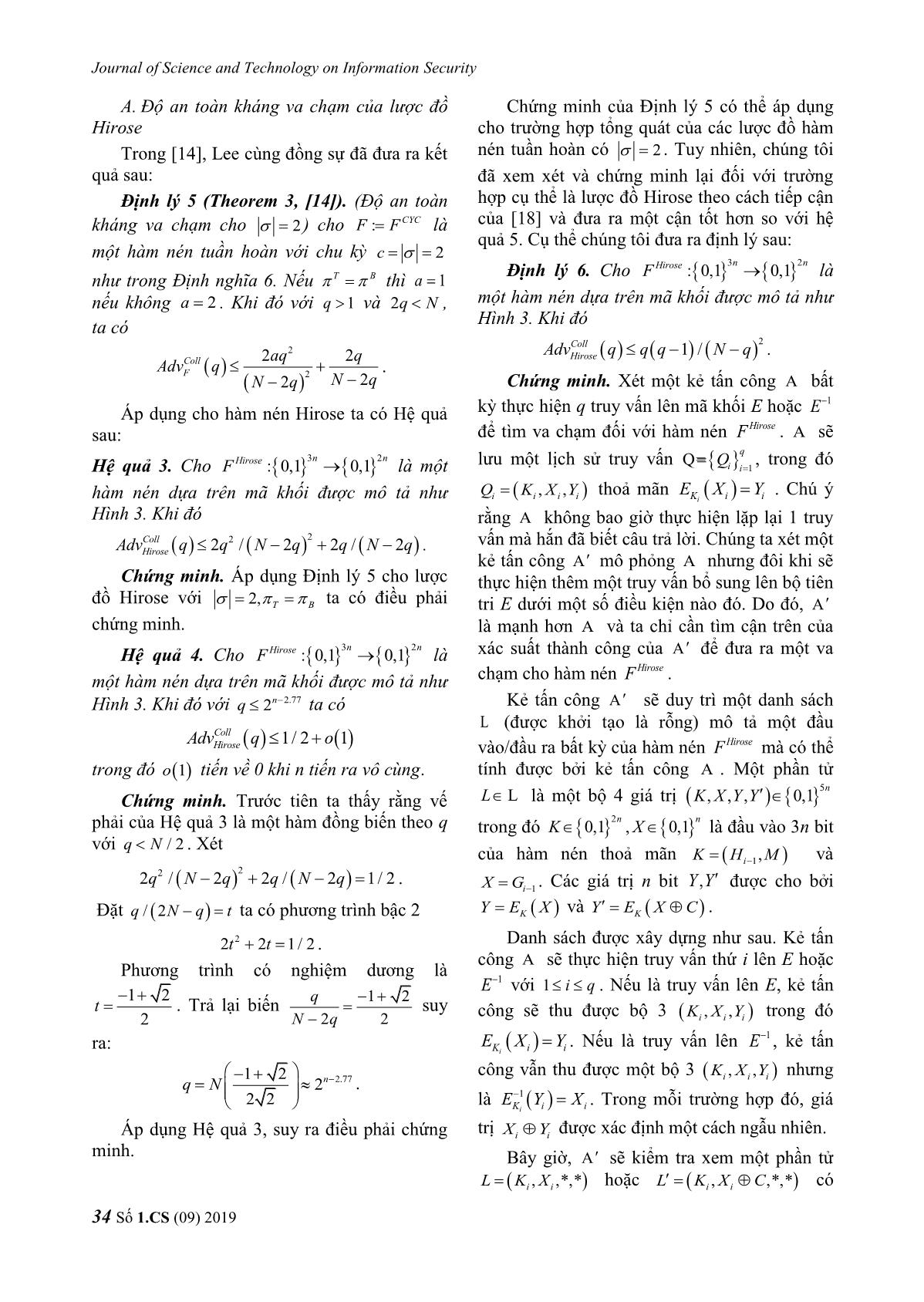

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (09) 2019 29 Trần Hồng Thái, Hoàng Đình Linh Tóm tắt— Trong số các hàm nén dựa trên mã khối, có 3 hàm nén độ dài khối kép nổi tiếng đạt được độ an toàn kháng va chạm và kháng tiền ảnh tối ưu (lần lượt lên đến 2n và 22n truy vấn) đó là Abreast-DM, Tandem-DM và lược đồ Hirose. Gần đây đã có một số lược đồ mới được đề xuất, tuy nhiên các chứng minh độ an toàn đều dựa trên các kết quả đã có đối với 3 lược đồ trên. Trong đó, lược đồ Hirose đạt được cận an toàn kháng va chạm và kháng tiền ảnh tốt hơn 2 lược đồ còn lại. Ngoài ra nó còn hiệu quả hơn khi chỉ sử dụng một lược đồ khoá duy nhất cho 2 mã khối cơ sở. Trong bài báo này, chúng tôi đưa ra một cận an toàn kháng va chạm chặt hơn cho lược đồ Hirose. Kết quả khi áp dụng với mã khối có độ dài khối 128 bit và độ dài khoá 256 bit, ví dụ như AES-256, đó là không có một kẻ tấn công bất kỳ nào thực hiện ít hơn 2126.73 truy vấn có thể tìm được một va chạm cho hàm nén Hirose với xác suất lớn hơn 1/2. Abstract— Among the compression functions based on block ciphers, there are three well- known double-block-length compression functions that achieve collision and preimage resistance security (up to 2n and 22n, respectively) that are Abreast-DM, Tandem-DM and Hirose scheme. Recently, several new schemes have been proposed, but the security proofs are based on the results available for the three schemes above. In particular, the Hirose Scheme that achieves impact resistance and preimage resistance is better than the other two schemes. In addition, it is more efficient to use only a single key scheme for 2 base block ciphers. In this paper, we give a more secure collision resistance for the Hirose scheme. The result when applied to block ciphers with a 128-bit block length and a 256-bit key length, such as AES-256, is that no attacker make less than 2126.73 queries can find a collision Bài báo được nhận ngày 8/8/2019. Bài báo được nhận xét bởi phản biện thứ nhất vào ngày 05/9/2019 và được chấp nhận đăng vào ngày 16/9/2019. Bài báo được nhận xét bởi phản biện thứ hai vào ngày 06/9/2019 và được chấp nhận đăng vào ngày 12/10/2019. for Hirose compression function with a probability greater than 1/2. Từ khóa: lược đồ Hirose, hàm nén độ dài khối kép, mã pháp lý tưởng, độ an toàn kháng va chạm, độ an toàn kháng tiền ảnh. Keywords: – Hirose scheme, double-block- length compression function, ideal cipher, collision resistance, preimage resistance. I. GIỚI THIỆU Các hàm băm mật mã nhận một thông báo đầu vào có độ dài bất kỳ và trả về một xâu bit đầu ra có độ dài cố định. Đã có nhiều cấu trúc được sử dụng cho việc băm các thông báo có độ dài thay đổi mà trong đó lặp lại một hàm nén có kích thước cố định, như là cấu trúc Merkle- Damgård, khung HAIFA, cấu trúc Sponge... Hàm nén cơ sở có thể được xây dựng từ các thành phần hỗn tạp hoặc dựa trên chính các nguyên thuỷ mật mã như mã khối. Gần đây các cấu trúc hàm nén dựa trên mã khối thu hút được nhiều sự quan tâm, vì nhiều hàm băm chuyên dụng đã cho thấy các điểm yếu về độ an toàn. Cách tiếp cận chung nhất là xây dựng một hàm nén 2n bit sang n bit sử dụng 1 phép gọi mã khối n bit, được gọi là hàm nén độ dài khối đơn (single block length - SBL). Tuy nhiên, một hàm nén như vậy có thể bị tổn thương trước các tấn công va chạm vì có độ dài đầu ngắn. Ví dụ, ta có thể thực hiện thành công tấn công ngày sinh lên một hàm nén dựa trên AES- 128 chỉ dùng xấp xỉ 642 truy vấn. Điều này đã thúc đẩy các nghiên cứu về các hàm nén độ dài khối kép (double block length - DBL), là các hàm nén có đầu ra gấp đôi độ dài của mã khối cơ sở. Các hàm nén độ dài khối kép có thể chia thành hai lớp: Lớp thứ nhất là các hàm nén sử dụng mã khối cơ sở có kích cỡ khoá là n bit, tức là : 0,1 0,1 0,1 , n n n E ký hiệu là lớp Một cải tiến cận an toàn kháng va chạm cho lược đồ Hirose trong mô hình mã pháp lý tưởng Journal of Science and Technology on Information Security 30 Số 1.CS (09) 2019 nDBL . Một số hàm nén thuộc lớp 1 là MDC-2, MDC-4 [1], cấu trúc MJH [2, 3], lược đồ Parrallel-DM [4], lược đồ PBGV [5], lược đồ LOKI DBH [6], lược đồ của Mennink [7] và một cấu trúc đưa ra bởi Jetchev cùng đồng sự [8]. Trong đó chỉ có MJH và lược đồ của Mennink được chứng minh là đạt độ an toàn kháng va chạm tối ưu, tuy nhiên vẫn chưa đạt độ an toàn kháng tiền ảnh tối ưu. Lớp thứ hai là các hàm nén sử dụng mã khối cơ sở có kích cỡ khoá là 2n bit, tức là : 0,1 0,1 0,1 , n n n E ký hiệu là lớp 2nDBL . Một số hàm nén thuộc lớp thứ 2 như Tandem-DM [9] và Abreast-DM [9], lược đồ Hirose [10], hàm nén loại I của Stam [11] và các thiết kế tổng quát của Hirose [12] và Özen cùng Stam [13]. Tất cả các hàm nén trên đều cung cấp đảm bảo độ an toàn va chạm tối ưu (lên đến 2n truy vấn), các hàm nén Tandem-DM, Abreast- DM và lược đồ Hirose còn được chứng minh thêm là kháng tiền ảnh tối ưu (lên đến 22 n truy vấn). Trong đó, lược đồ Hirose đạt được cận an toàn kháng va chạm và kháng tiền ảnh tốt nhất trong 3 lược đồ trên. Bài báo này đưa ra một cải tiến cận an toàn kháng va chạm chặt hơn cho lược đồ Hirose. Phần còn lại của bài báo có bố cục như sau: Mục II trình bày một số khái niệm cơ sở về mô hình mã pháp lý tưởng. Mục III nhắc lại một số cận an toàn đã được phân tích đối với hai lược đồ hàm nén Abreast-DM và Tandem-DM. Mục IV phân tích độ an toàn đối với hàm nén Hirose, trong đó chúng tôi đưa ra một cận an toàn kháng va chạm chặt hơn cho lược đồ hàm nén Hirose. Cuối cùng là kết luận ở Mục V. II. MỘT SỐ KHÁI NIỆM CƠ SỞ Một mã khối là một hàm : 0,1 0,1 0,1 m n n E sao cho ,E K là một hoán vị trên 0,1 n với mỗi 0,1 m K . Chúng ta gọi m là độ dài khoá và n là độ dài khối của mã khối E. Thông thường ta viết KE X thay vì ... 6c . Hàm nén Hirose: 0,1 , , , n T Bb n ID ID và 1 1 1 1, , , ,i i i i i iG H M G c H M . Hàm nén Hirose có chu kỳ 2 . Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (09) 2019 33 III. ĐỘ AN TOÀN CỦA CẤU TRÚC ABREAST-DM VÀ TANDEM-DM Đã có nhiều kết quả nghiên cứu độc lập chỉ ra Abreast-DM và Tandem-DM đạt độ an toàn và kháng tiền ảnh tối ưu. Phần này nhắc lại một số kết quả tốt nhất đã có cho 2 lược đồ này đến nay theo hiểu biết của các tác giả. Trong [15], Lee cùng đồng sự đã đưa ra cận an toàn kháng va chạm cho hàm nén Abreast- DM là 2 2 18 2 6 2 6 Coll ADM n n q q Adv q q q . Tuy nhiên, trong [14] Fleischmann cùng đồng sự cũng đã độc lập đưa ra cận an toàn kháng va chạm cho hàm nén Abreast-DM chặt hơn như sau: Định lý 1 (Theorem 1, [14]). Cho : ADMF F như trong Định nghĩa 1 và n, q là các số tự nhiên với 2.582nq . Khi đó 2 1 18 2 Coll ADM n q Adv q . Từ đó, ta có kết quả sau: Hệ quả 1. Cho : ADMF F như trong Định nghĩa 1 và n, q là các số tự nhiên với 3.582nq . Khi đó 1 1 2 Coll ADMAdv q o trong đó 1 0o khi n . Chứng minh. Xét 2 1 1 18 2 2n q suy ra 2 1 1 log 6 3.582 2 2 6 n n nq . Áp dụng Định lý 1 với 3.582nq suy ra điều phải chứng minh. Hệ quả 1 có ý nghĩa đó là một kẻ tấn công bất kỳ thực hiện ít hơn 3.582n truy vấn đến bộ tiên tri mã khối thì không thể tìm được một va chạm cho hàm nén Abreast-DM với một xác suất đáng kể (ở đây là lớn hơn bằng 1/2). Trong [15] Lee và Kwon đã chỉ ra cận an toàn kháng tiền ảnh cho Abreast-DM là 2 6 / 2 6Pre nADMAdv q q q . Tuy nhiên, cận này trở nên vô nghĩa khi 2 / 6nq . Sau đó, Fleichmann cùng đồng sự [16] đã cải tiến cận này. Kết quả được đưa ra trong Định lý 2. Định lý 2 (Theorem 2, [16]). Cho 3 2 : 0,1 0,1 n nADMF là hàm nén dựa trên mã khối được mô tả như Hình 1. Cho 0 là một số nguyên và N, q là các số tự nhiên thoả mãn 2nN . Khi đó 2 16 8 2 4 2 2 Pre ADM q eq q Adv q N N N N N . Hệ quả 2 (Corollary 2, [16]). Ta có 2 102 1 / 2 1Pre nADMAdv o trong đó 1o tiến đến 0 khi n . Trong [17], Lee và đồng sự đã đưa ra cận kháng va chạm và kháng tiền ảnh cho Tandem- DM như sau: Định lý 3 (Theorem 1, [17]). Cho 2 , / 2, 2nN q N N N q và một số nguyên thoả mãn 1 2q . Khi đó 2 4 4 2 .CollTDM eq q q Adv q N N N N Một ví dụ cho Định lý 3 là với 120.87128, 2n q và 16 ta có 120.872 1 / 2CollTDMAdv . Định lý 4 (Theorem 2, [17]). Cho 22 ,nN q N và 0 là một số nguyên. Thì 0 2 16 8 2 4 2 2 Pre TDM q eq q Adv q N N N N N . Một ví dụ cho Định lý 4 là với 245.99128, 2n q và 1/2 / 2q ta có 0 245.992 0.498PreTDMAdv . IV. ĐỘ AN TOÀN CỦA LƯỢC ĐỒ HIROSE Một điều đáng chú ý đó là lược đồ Hirose được đề xuất sau hơn 10 năm so với thời điểm hai lược đồ Abreast-DM và Tandem-DM được đề xuất. Nhưng cũng phải đến gần đây các kết quả an toàn chứng minh được của cả 3 lược đồ này mới được đưa ra. Trong đó, các kết quả chỉ ra rằng lược đồ Hirose đạt được độ an toàn kháng va chạm và kháng tiền ảnh cao hơn hai lược đồ còn lại. Journal of Science and Technology on Information Security 34 Số 1.CS (09) 2019 A. Độ an toàn kháng va chạm của lược đồ Hirose Trong [14], Lee cùng đồng sự đã đưa ra kết quả sau: Định lý 5 (Theorem 3, [14]). (Độ an toàn kháng va chạm cho 2 ) cho : CYCF F là một hàm nén tuần hoàn với chu kỳ 2c như trong Định nghĩa 6. Nếu T B thì 1a nếu không 2a . Khi đó với 1q và 2q N , ta có 2 2 2 2 22 Coll F aq q Adv q N qN q . Áp dụng cho hàm nén Hirose ta có Hệ quả sau: Hệ quả 3. Cho 3 2 : 0,1 0,1 n nHiroseF là một hàm nén dựa trên mã khối được mô tả như Hình 3. Khi đó 222 / 2 2 / 2CollHiroseAdv q q N q q N q . Chứng minh. Áp dụng Định lý 5 cho lược đồ Hirose với 2, T B ta có điều phải chứng minh. Hệ quả 4. Cho 3 2 : 0,1 0,1 n nHiroseF là một hàm nén dựa trên mã khối được mô tả như Hình 3. Khi đó với 2.772nq ta có 1/ 2 1CollHiroseAdv q o trong đó 1o tiến về 0 khi n tiến ra vô cùng. Chứng minh. Trước tiên ta thấy rằng vế phải của Hệ quả 3 là một hàm đồng biến theo q với / 2q N . Xét 222 / 2 2 / 2 1/ 2q N q q N q . Đặt / 2q N q t ta có phương trình bậc 2 22 2 1 / 2t t . Phương trình có nghiệm dương là 1 2 2 t . Trả lại biến 1 2 2 2 q N q suy ra: 2.771 2 2 2 2 nq N . Áp dụng Hệ quả 3, suy ra điều phải chứng minh. Chứng minh của Định lý 5 có thể áp dụng cho trường hợp tổng quát của các lược đồ hàm nén tuần hoàn có 2 . Tuy nhiên, chúng tôi đã xem xét và chứng minh lại đối với trường hợp cụ thể là lược đồ Hirose theo cách tiếp cận của [18] và đưa ra một cận tốt hơn so với hệ quả 5. Cụ thể chúng tôi đưa ra định lý sau: Định lý 6. Cho 3 2 : 0,1 0,1 n nHiroseF là một hàm nén dựa trên mã khối được mô tả như Hình 3. Khi đó 2 1 /CollHiroseAdv q q q N q . Chứng minh. Xét một kẻ tấn công A bất kỳ thực hiện q truy vấn lên mã khối E hoặc 1E để tìm va chạm đối với hàm nén HiroseF . A sẽ lưu một lịch sử truy vấn 1 q i i Q Q= , trong đó , ,i i i iQ K X Y thoả mãn iK i iE X Y . Chú ý rằng A không bao giờ thực hiện lặp lại 1 truy vấn mà hắn đã biết câu trả lời. Chúng ta xét một kẻ tấn công A mô phỏng A nhưng đôi khi sẽ thực hiện thêm một truy vấn bổ sung lên bộ tiên tri E dưới một số điều kiện nào đó. Do đó, A là mạnh hơn A và ta chỉ cần tìm cận trên của xác suất thành công của A để đưa ra một va chạm cho hàm nén HiroseF . Kẻ tấn công A sẽ duy trì một danh sách L (được khởi tạo là rỗng) mô tả một đầu vào/đầu ra bất kỳ của hàm nén HiroseF mà có thể tính được bởi kẻ tấn công A . Một phần tử L L là một bộ 4 giá trị 5 , , , 0,1 n K X Y Y trong đó 2 0,1 , 0,1 n n K X là đầu vào 3n bit của hàm nén thoả mãn 1,iK H M và 1iX G . Các giá trị n bit ,Y Y được cho bởi KY E X và KY E X C . Danh sách được xây dựng như sau. Kẻ tấn công A sẽ thực hiện truy vấn thứ i lên E hoặc 1E với 1 i q . Nếu là truy vấn lên E, kẻ tấn công sẽ thu được bộ 3 , ,i i iK X Y trong đó iK i i E X Y . Nếu là truy vấn lên 1E , kẻ tấn công vẫn thu được một bộ 3 , ,i i iK X Y nhưng là 1 iK i i E Y X . Trong mỗi trường hợp đó, giá trị i iX Y được xác định một cách ngẫu nhiên. Bây giờ, A sẽ kiểm tra xem một phần tử , ,*,*i iL K X hoặc , ,*,*i iL K X C có Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (09) 2019 35 trong danh sách L hay không, trong đó “*” là một giá trị tuỳ ý. Khi đó, chúng ta phân tích 2 trường hợp mà A gặp phải. Trường hợp 1: Cả L và L đều không có trong L . Khi đó A sẽ thực hiện một truy vấn xuôi ii K i Y E X C . Do hằng số C khác 0 nên giá trị của iY xuất hiện ngẫu nhiên đều và độc lập với iY . Khi đó, đặt : , , ,i i i i iL K X Y Y và thêm vào danh sách L . Bây giờ chúng ta định nghĩa thế nào là một va chạm trong danh sách. Cố định 2 số nguyên ,a b với a b , sao cho , , ,a a a a aL K X Y Y là phần tử thứ a trong L và , , ,b b b b bL K X Y Y là phần tử thứ b trong L . Ta nói rằng aL và bL va chạm nếu một va chạm của hàm nén xảy ra sử dụng các kết quả truy vấn trong aL và bL . Sự kiện này xảy ra khi và chỉ khi một trong 2 điều kiện sau xảy ra. (i) a a b bY X Y X và a a b bY X Y X (ii) a a b bY X Y X C và a a b bY X Y X C Đối với truy vấn thứ i có tối đa 1i phần tử trong danh sách L có thể va chạm với iL . Do đó, xác suất thành công của truy vấn thứ i lớn nhất là 1 2 2 1 2 12i j i N q N q . Vì kẻ tấn công A thực hiện tối đa q truy vấn, nên danh sách L không thể chứa nhiều hơn q phần tử (với mỗi truy vấn của kẻ tấn công A chỉ có thể thêm tối đa 1 phần tử vào danh sách L của A ). Do đó, xác suất thành công đối với q truy vấn là 2 2 1 2 1 1q i i q q N q N q . Trường hợp 2: Rõ ràng theo cách xây dựng, không thể xảy ra trường hợp chỉ có chính xác 1 trong 2 giá trị L và L nằm trong L . Do đó, giả sử rằng cả hai giá trị này đều đã có trong L . Khi đó A sẽ bỏ qua truy vấn này vì chúng ta biết rằng A không có cơ hội chiến thắng, nếu không thì chúng ta đã đưa tấn công cho kẻ tấn công trước đó. Vậy, xác suất để kẻ tấn công A thành công là: 2 1 Hirose Coll F q q Adv N q A . Vì A là một kẻ tấn công bất kỳ thực hiện q truy vấn nên ta có 2 1 /CollHiroseAdv q q q N q . Hệ quả 5. Cho 3 2 : 0,1 0,1 n nHiroseF là một hàm nén dựa trên mã khối được mô tả như hình 3. Khi đó với 1.272nq ta có 1/ 2 1CollHiroseAdv q o trong đó 1o tiến về 0 khi n tiến ra vô cùng. Chứng minh. Trước tiên ta thấy rằng vế phải của Định lý 6 là một hàm đồng biến theo q với q N . Xét 2 1 / 1 / 2q q N q . Suy ra 1.272 1 2nq N . Áp dụng Định lý 6, suy ra điều phải chứng minh. B. Độ an toàn kháng tiền ảnh của lược đồ Hirose Trong [15], Lee và Kwon đã chứng minh rằng 2 2 / 2PreHiroseAdv q q N q , cận này trở nên vô nghĩa khi / 2q N . Sau đó, Fleischmann cùng đồng sự [16] đã đưa ra một cận cải tiến như sau: Định lý 7 (Theorem 1, [16]). Cho 3 2 : 0,1 0,1 n nHiroseF là một hàm nén dựa trên mã khối được mô tả như hình 3. Khi đó 28 / 8 / 2PreHiroseAdv q q N q N N . Đặc biệt, PreHiroseAdv q bị chặn trên bởi xấp xỉ 216 /q N . V. KẾT LUẬN Trong bài báo này, chúng tôi đã đưa ra và chứng minh một cận an toàn kháng va chạm chặt hơn cho lược đồ hàm nén Hirose. Trong đó, cận an toàn kháng va chạm mới của chúng tôi cho lược đồ Hirose (Định lý 6) là tốt hơn nhiều so với cận được đưa ra trong [14], và tiệm cận đến độ an toàn tối ưu ( 1.272n ). Hướng nghiên cứu tiếp theo: Có thể thấy cả 3 lược đồ Abreast-DM, Tandem-DM và Hirose Journal of Science and Technology on Information Security 36 Số 1.CS (09) 2019 đều sử dụng song song hai lược đồ Davies- Meyer và đạt độ an toàn tối ưu, do đó có thể hướng đến việc đề xuất và nghiên cứu độ an toàn của các lược đồ hàm nén mới sử dụng các lược đồ hàm nén đơn khác như lược đồ Matyas- Meyer-Oseas hoặc Miyaguchi–Preneel. Ngoài ra, việc xem xét độ an toàn của các lược đồ hàm nén trên trong mô hình mã pháp yếu (weak cipher model) cũng cần được nghiên cứu thêm. TÀI LIỆU THAM KHẢO [1]. Meyer, C.H. and Schilling, M. Secure program load with manipulation detection code. in Proc. Securicom. 1988. [2]. Lee, J. and Stam, M. MJH: A faster alternative to MDC-2. in Cryptographers’ Track at the RSA Conference. 2011. Springer. [3]. Lee, J. and Stam, M., MJH: a faster alternative to MDC-2. Designs, Codes and Cryptography, 2015. 76(2): p. 179-205 [4]. Hohl, W., et al. Security of iterated hash functions based on block ciphers. in Annual International Cryptology Conference. 1993. Springer. [5]. Prencel, B., et al. Collision-free hashfunctions based on blockcipher algorithms. in Security Technology, 1989. Proceedings. 1989 International Carnahan Conference on. 1989. IEEE. [6]. Brown, L., Pieprzyk, J., and Seberry, J. LOKI— a cryptographic primitive for authentication and secrecy applications. in International Conference on Cryptology. 1990. Springer. [7]. Mennink, B. Optimal collision security in double block length hashing with single length key. in International Conference on the Theory and Application of Cryptology and Information Security. 2012. Springer. [8]. Jetchev, D., Özen, O., and Stam, M. Collisions are not incidental: A compression function exploiting discrete geometry. in Theory of Cryptography Conference. 2012. Springer. [9]. Lai, X. and Massey, J.L. Hash functions based on block ciphers. in Workshop on the Theory and Application of of Cryptographic Techniques. 1992. Springer. [10]. Hirose, S. Some plausible constructions of double-block-length hash functions. in International Workshop on Fast Software Encryption. 2006. Springer. [11]. Stam, M. Blockcipher-based hashing revisited. in Fast Software Encryption. 2009. Springer. [12]. Hirose, S. Provably secure double-block- length hash functions in a black-box model. in International Conference on Information Security and Cryptology. 2004. Springer. [13]. Özen, O. and Stam, M. Another glance at double-length hashing. in IMA International Conference on Cryptography and Coding. 2009. Springer. [14]. Fleischmann, E., Gorski, M., and Lucks, S. Security of cyclic double block length hash functions. in IMA International Conference on Cryptography and Coding. 2009. Springer. [15]. Lee, J. and Kwon, D., The security of Abreast-DM in the ideal cipher model. IEICE transactions on fundamentals of electronics, communications and computer sciences, 2011. 94(1): p. 104-109 [16]. Armknecht, F., et al. The preimage security of double-block-length compression functions. in International Conference on the Theory and Application of Cryptology and Information Security. 2011. Springer. [17]. Lee, J., Stam, M., and Steinberger, J.J.J.o.C., The security of Tandem-DM in the ideal cipher model. 2017. 30(2): p. 495-518 [18]. Fleischmann, E., et al., Weimar-DM: The Most Secure Double Length Compression Function. SƠ LƯỢC VỀ TÁC GIẢ ThS. Trần Hồng Thái Đơn vị công tác: Viện Khoa học – Công nghệ Mật mã, Ban Cơ yếu Chính phủ. E-mail: [email protected]. Nhận bằng Kỹ sư năm 2000 và Thạc sĩ năm 2007 chuyên ngành Kỹ thuật mật mã, Học viện Kỹ thuật Mật mã. Hướng nghiên cứu hiện nay: Nghiên cứu đánh giá độ an toàn của mã khối và hàm băm mật mã CN. Hoàng Đình Linh Đơn vị công tác: Viện Khoa học - Công nghệ Mật mã, Ban Cơ yếu Chính phủ. Email: [email protected] Quá trình đào tạo: Nhận bằng cử nhân Toán học tại Đại học Khoa học tự nhiên - Đại học Quốc gia Hà Nội năm 2014. Hướng nghiên cứu hiện nay: Nghiên cứu, thiết kế, đánh giá độ an toàn chứng minh được của các thuật toán mã hóa đối xứng.

File đính kèm:

mot_cai_tien_can_an_toan_khang_va_cham_cho_luoc_do_hirose_tr.pdf

mot_cai_tien_can_an_toan_khang_va_cham_cho_luoc_do_hirose_tr.pdf