Lí thuyết mật mã - Chương 6: Hàm băm và chữ ký số

6.1. Giới thiệu sơ lược về hàm băm

6.2. Hệ mật SHA – 512

6.3. Hệ mật WHIRLPOOL

6.4. Giới thiệu sơ lược chữ ký số

6.5. Các ứng dụng chữ ký số

6.6. Các kiểu phá hoại chữ ký số

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Lí thuyết mật mã - Chương 6: Hàm băm và chữ ký số", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Lí thuyết mật mã - Chương 6: Hàm băm và chữ ký số

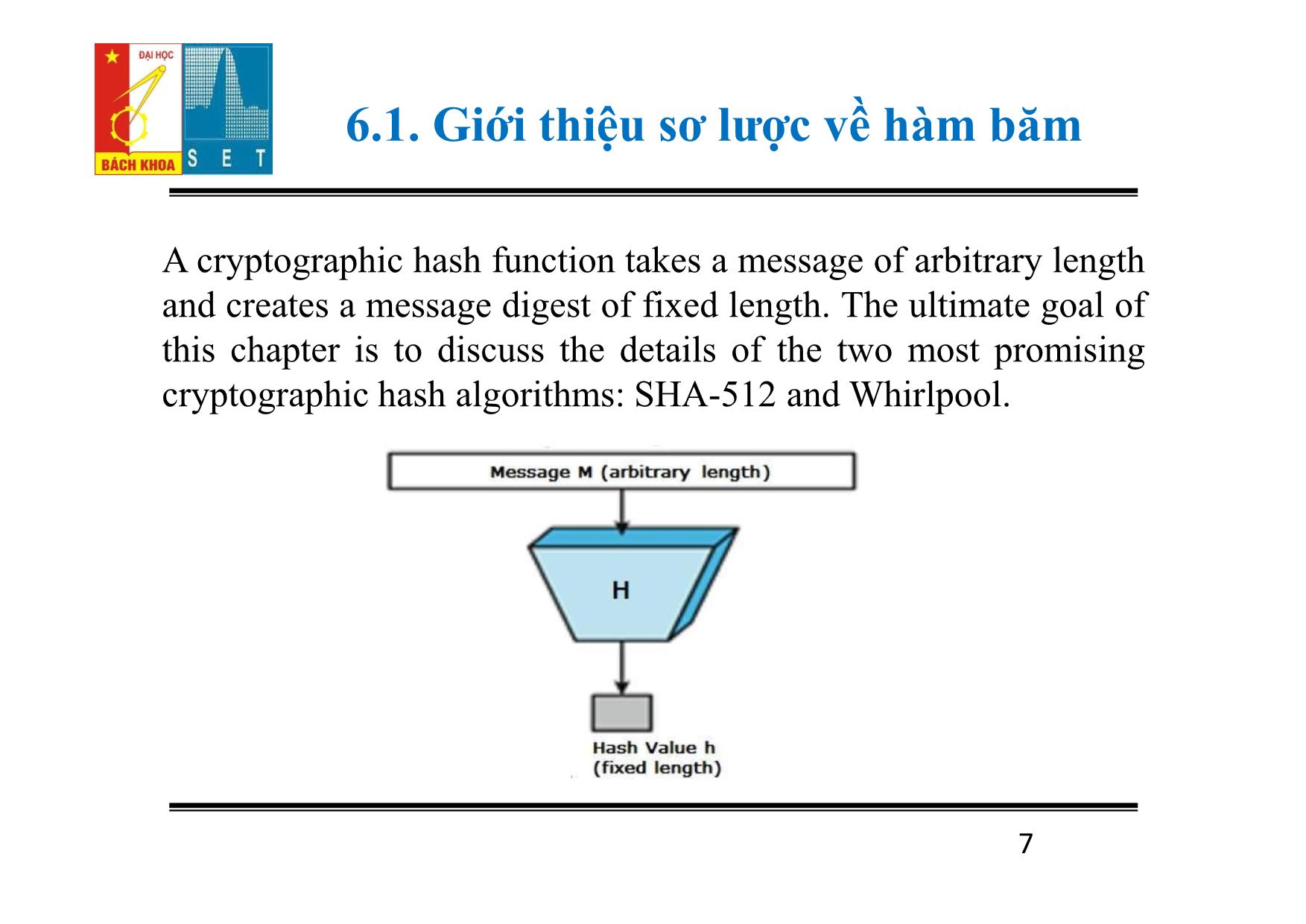

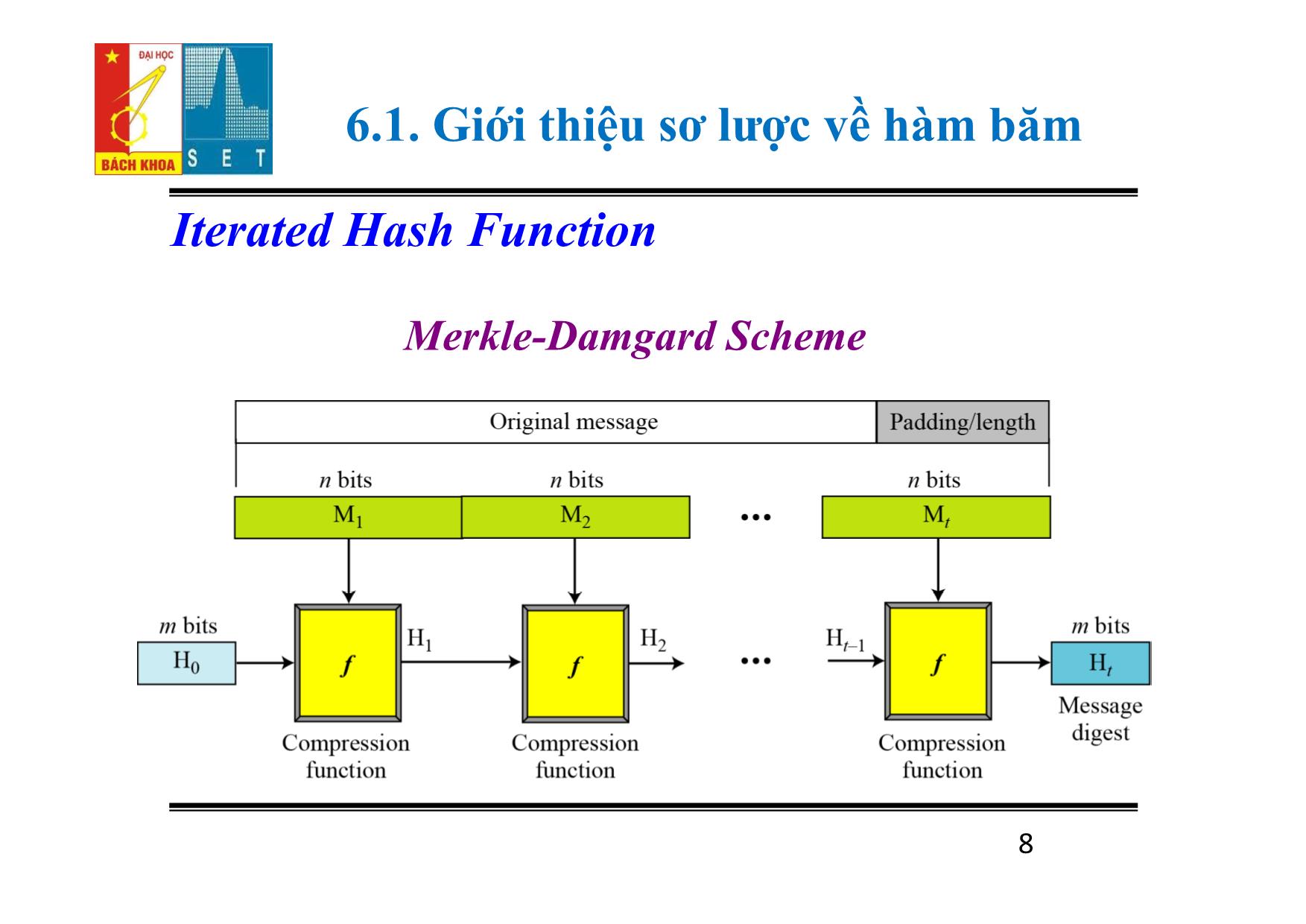

BỘ MÔN ĐIỆN TỬ HÀNG KHÔNG VŨ TRỤ 6/10/2016 1 TRƯỜNG ĐẠI HỌC BÁCH KHOA HÀ NỘI VIỆN ĐIỆN TỬ - VIỄN THÔNG Môn học: LÝ THUYẾT MẬT MÃ Giảng viên: PGS.TS. Đỗ Trọng Tuấn Email: dotrongtuan@gmail.com Mục tiêu học phần Cung cấp kiến thức cơ bản về mật mã đảm bảo an toàn và bảo mật thông tin: Các phương pháp mật mã khóa đối xứng; Phương pháp mật mã khóa công khai; Các hệ mật dòng và vấn đề tạo dãy giả ngẫu nhiên; Lược đồ chữ ký số Elgamal và chuẩn chữ ký số ECDSA; Độ phức tạp xử lý và độ phức tạp dữ liệu của một tấn công cụ thể vào hệ thống mật mã; Đặc trưng an toàn của phương thức mã hóa; Thám mã tuyến tính, thám mã vi sai và các vấn đề về xây dựng hệ mã bảo mật cho các ứng dụng. 2 Nội Dung 1. Chương 1. Tổng quan 2. Chương 2. Mật mã khóa đối xứng 3. Chương 3. Hệ mật DES 4. Chương 4. Hệ mật AES 5. Chương 5. Mật mã khóa công khai 6. Chương 6. Hàm băm và Chữ ký số 6/10/2016 3 Tài liệu tham khảo 1. A. J. Menezes, P. C. Van Oorschot, S. A. Vanstone, Handbook of applied cryptography, CRC Press 1998. 2. B. Schneier, Applied Cryptography. John Wiley Press 1996. 3. M. R. A. Huth, Secure Communicating Systems, Cambridge University Press 2001. 4. W. Stallings, Network Security Essentials, Applications and Standards, Prentice Hall. 2000. 4 Nhiệm vụ của Sinh viên 1. Chấp hành nội quy lớp học 2. Thực hiện đầy đủ bài tập 3. Nắm vững ngôn ngữ lập trình Matlab 5 Chương 6. Hàm băm và chữ ký số 6.1. giới thiệu sơ lược về hàm băm 6.2. Hệ mật SHA – 512 6.3. Hệ mật WHIRLPOOL 6.4. Giới thiệu sơ lược chữ ký số 6.5. Các ứng dụng chữ ký số 6.6. Các kiểu phá hoại chữ ký số 6 6.1. Giới thiệu sơ lược về hàm băm 7 A cryptographic hash function takes a message of arbitrary length and creates a message digest of fixed length. The ultimate goal of this chapter is to discuss the details of the two most promising cryptographic hash algorithms: SHA-512 and Whirlpool. 6.1. Giới thiệu sơ lược về hàm băm 8 Iterated Hash Function Merkle-Damgard Scheme 6.1. Giới thiệu sơ lược về hàm băm 9 6.1. Giới thiệu sơ lược về hàm băm 10 1. The compression function is made from scratch. Two Groups of Compression Functions 2. A symmetric-key block cipher serves as a compression function. Message Digest (MD) Whirlpool 6.1. Giới thiệu sơ lược về hàm băm 11 6.1. Giới thiệu sơ lược về hàm băm 12 6.1. Giới thiệu sơ lược về hàm băm 13 6.1. Giới thiệu sơ lược về hàm băm 14 Rabin Scheme 6.1. Giới thiệu sơ lược về hàm băm 15 Davies-Meyer Scheme 6.1. Giới thiệu sơ lược về hàm băm 16 Matyas-Meyer-Oseas Scheme 6.1. Giới thiệu sơ lược về hàm băm 17 Miyaguchi-Preneel Scheme 6.2. Hệ mật SHA – 512 18 SHA-512 is the version of SHA with a 512-bit message digest. This version, like the others in the SHA family of algorithms, is based on the Merkle-Damgard scheme. 6.2. Hệ mật SHA – 512 19 6.2. Hệ mật SHA – 512 20 6.2. Hệ mật SHA – 512 21 Message Preparation SHA-512 insists that the length of the original message be less than 2128 bits. SHA-512 creates a 512-bit message digest out of a message less than 2128. 6.2. Hệ mật SHA – 512 22 Padding and length field in SHA-512 6.2. Hệ mật SHA – 512 23 What is the number of padding bits if the length of the original message is 2590 bits? Ví dụ The padding consists of one 1 followed by 353 0’s. 6.2. Hệ mật SHA – 512 24 Ví dụ Do we need padding if the length of the original message is already a multiple of 1024 bits? Solution Yes we do, because we need to add the length field. So padding is needed to make the new block a multiple of 1024 bits. 6.2. Hệ mật SHA – 512 25 Words 6.2. Hệ mật SHA – 512 26 Message Digest Initialization 6.2. Hệ mật SHA – 512 27 Compression function in SHA-512 6.2. Hệ mật SHA – 512 28 Word Expansion 6.2. Hệ mật SHA – 512 29 Structure of each round in SHA-512 6.2. Hệ mật SHA – 512 30 Majority Function Conditional Function Rotate Functions 6.2. Hệ mật SHA – 512 31 6.3. Hệ mật WHIRLPOOL 32 Whirlpool is an iterated cryptographic hash function, based on the Miyaguchi-Preneel scheme, that uses a symmetric-key block cipher in place of the compression function. The block cipher is a modified AES cipher that has been tailored for this purpose. 6.3. Hệ mật WHIRLPOOL 33 Whirlpool hash function 6.3. Hệ mật WHIRLPOOL 34 General idea of the Whirlpool cipher 6.3. Hệ mật WHIRLPOOL 35 Block and state in the Whirlpool cipher 6.3. Hệ mật WHIRLPOOL 36 Structure of Each Round Each round uses four transformations. 6.3. Hệ mật WHIRLPOOL 37 SubBytes Like in AES, SubBytes provide a nonlinear transformation. 6.3. Hệ mật WHIRLPOOL 38 6.3. Hệ mật WHIRLPOOL 39 ShiftColumns 6.3. Hệ mật WHIRLPOOL 40 MixRows transformation in the Whirlpool cipher 6.3. Hệ mật WHIRLPOOL 41 6.3. Hệ mật WHIRLPOOL 42 6.4. Giới thiệu sơ lược chữ ký số 43 A conventional signature is included in the document; it is part of the document. But when we sign a document digitally, we send the signature as a separate document. For a conventional signature, when the recipient receives a document, she compares the signature on the document with the signature on file. For a digital signature, the recipient receives the message and the signature. The recipient needs to apply a verification technique to the combination of the message and the signature to verify the authenticity. 6.4. Giới thiệu sơ lược chữ ký số 44 For a conventional signature, there is normally a one-to- many relationship between a signature and documents. For a digital signature, there is a one-to-one relationship between a signature and a message. In conventional signature, a copy of the signed document can be distinguished from the original one on file. In digital signature, there is no such distinction unless there is a factor of time on the document. 45 This figure shows the digital signature process. The sender uses a signing algorithm to sign the message. The message and the signature are sent to the receiver. The receiver receives the message and the signature and applies the verifying algorithm to the combination. If the result is true, the message is accepted; otherwise, it is rejected. 6.4. Giới thiệu sơ lược chữ ký số 6.4. Giới thiệu sơ lược chữ ký số 46 A digital signature needs a public-key system. The signer signs with her private key; the verifier verifies with the signer’s public key. 6.4. Giới thiệu sơ lược chữ ký số 47 A digital signature needs a public-key system. The signer signs with her private key; the verifier verifies with the signer’s public key. 6.5. Các ứng dụng chữ ký số 48 A secure digital signature scheme, like a secure conventional signature can provide message authentication. A digital signature provides message authentication. 6.5. Các ứng dụng chữ ký số 49 The integrity of the message is preserved even if we sign the whole message because we cannot get the same signature if the message is changed. A digital signature provides message integrity. 6.5. Các ứng dụng chữ ký số 50 Nonrepudiation can be provided using a trusted party. 6.5. Các ứng dụng chữ ký số 51 6.5. Các ứng dụng chữ ký số 52 6.6. Các kiểu phá hoại chữ ký số 53 Key-Only Attack Known-Message Attack Chosen-Message Attack Existential Forgery Selective Forgery

File đính kèm:

li_thuyet_mat_ma_chuong_6_ham_bam_va_chu_ky_so.pdf

li_thuyet_mat_ma_chuong_6_ham_bam_va_chu_ky_so.pdf