Lí thuyết mật mã - Chương 5: Mật mã khóa công khai

Cung cấp kiến thức cơ bản về mật mã đảm bảo an toàn và bảo mật

thông tin:

Các phương pháp mật mã khóa đối xứng; Phương pháp mật mã

khóa công khai;

Các hệ mật dòng và vấn đề tạo dãy giả ngẫu nhiên;

Lược đồ chữ ký số Elgamal và chuẩn chữ ký số ECDSA;

Độ phức tạp xử lý và độ phức tạp dữ liệu của một tấn công cụ thể

vào hệ thống mật mã;

Đặc trưng an toàn của phương thức mã hóa;

Thám mã tuyến tính, thám mã vi sai và các vấn đề về xây dựng hệ

mã bảo mật cho các ứng dụng

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Lí thuyết mật mã - Chương 5: Mật mã khóa công khai", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Lí thuyết mật mã - Chương 5: Mật mã khóa công khai

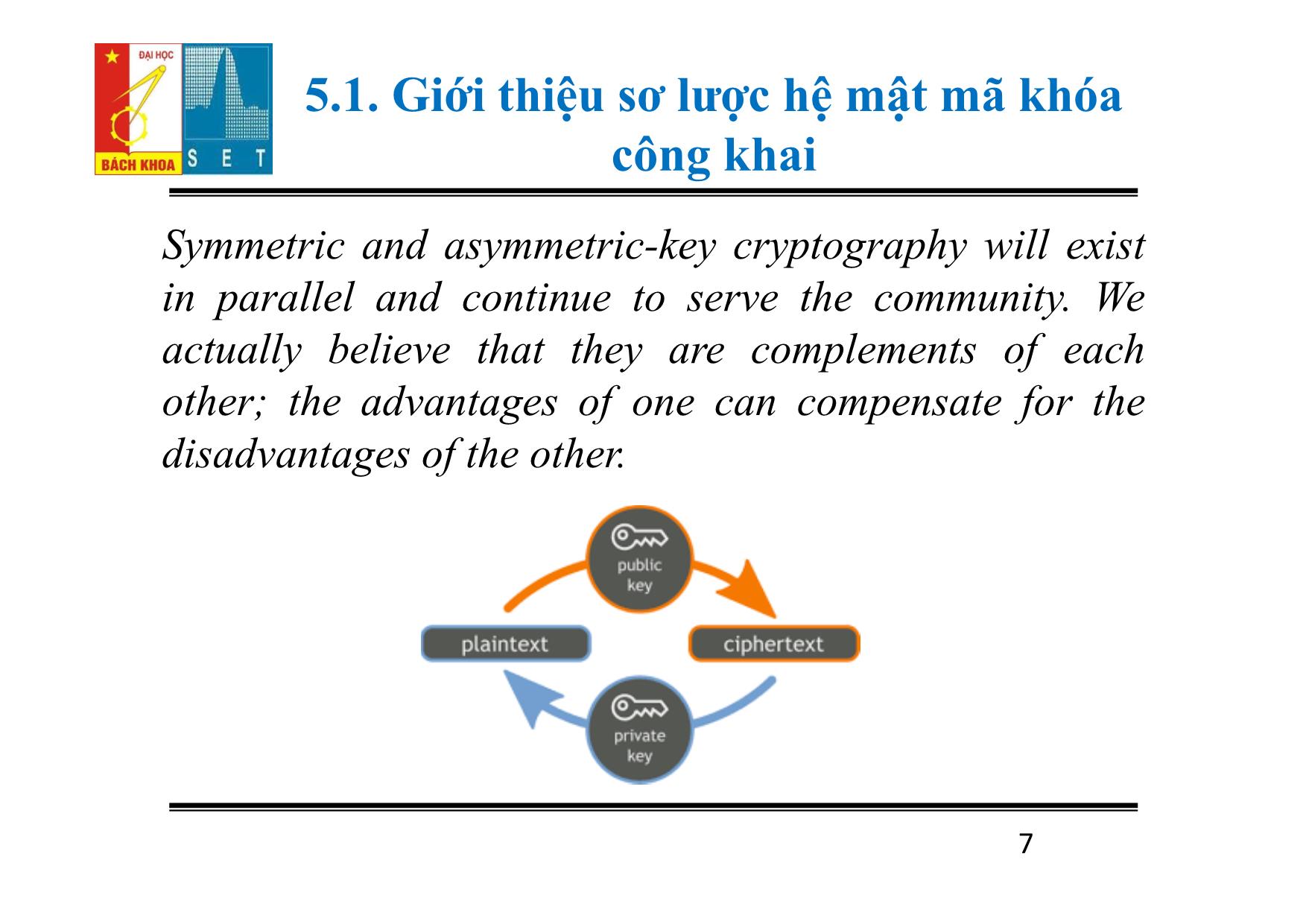

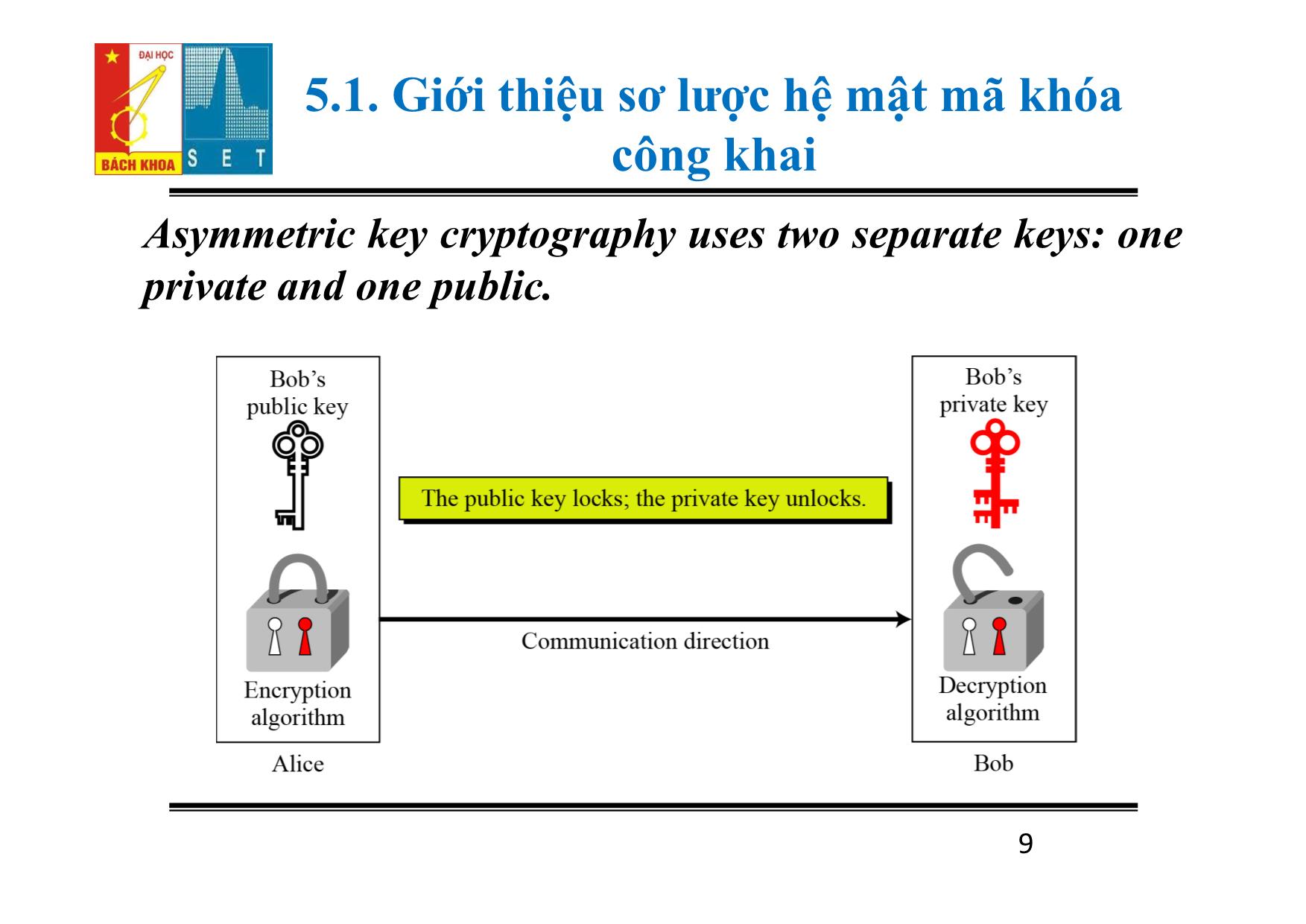

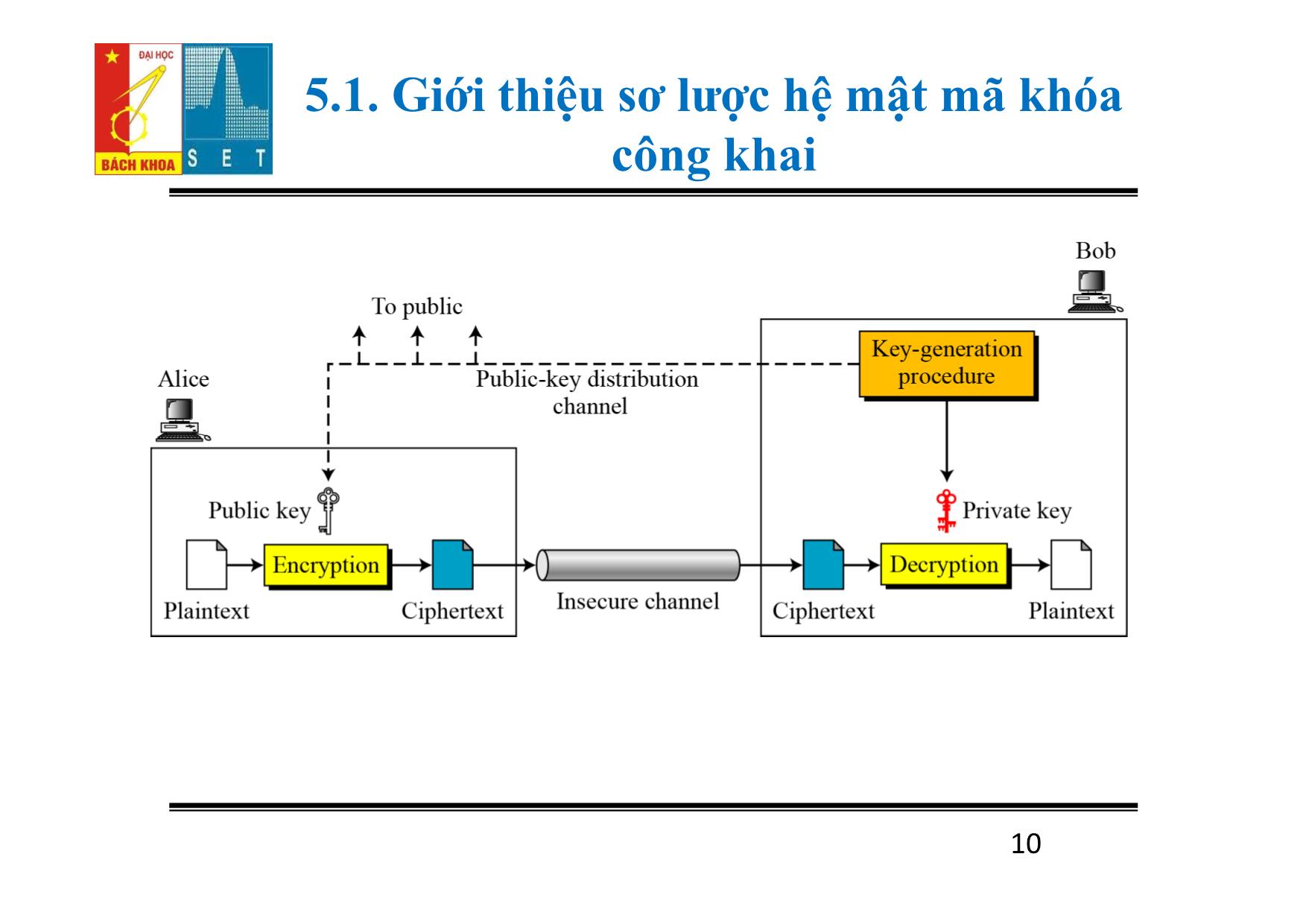

BỘ MÔN ĐIỆN TỬ HÀNG KHÔNG VŨ TRỤ 6/10/2016 1 TRƯỜNG ĐẠI HỌC BÁCH KHOA HÀ NỘI VIỆN ĐIỆN TỬ - VIỄN THÔNG Môn học: LÝ THUYẾT MẬT MÃ Giảng viên: PGS.TS. Đỗ Trọng Tuấn Email: dotrongtuan@gmail.com Mục tiêu học phần Cung cấp kiến thức cơ bản về mật mã đảm bảo an toàn và bảo mật thông tin: Các phương pháp mật mã khóa đối xứng; Phương pháp mật mã khóa công khai; Các hệ mật dòng và vấn đề tạo dãy giả ngẫu nhiên; Lược đồ chữ ký số Elgamal và chuẩn chữ ký số ECDSA; Độ phức tạp xử lý và độ phức tạp dữ liệu của một tấn công cụ thể vào hệ thống mật mã; Đặc trưng an toàn của phương thức mã hóa; Thám mã tuyến tính, thám mã vi sai và các vấn đề về xây dựng hệ mã bảo mật cho các ứng dụng. 2 Nội Dung 1. Chương 1. Tổng quan 2. Chương 2. Mật mã khóa đối xứng 3. Chương 3. Hệ mật DES 4. Chương 4. Hệ mật AES 5. Chương 5. Mật mã khóa công khai 6. Chương 6. Kỹ thuật quản lý khóa 6/10/2016 3 Tài liệu tham khảo 1. A. J. Menezes, P. C. Van Oorschot, S. A. Vanstone, Handbook of applied cryptography, CRC Press 1998. 2. B. Schneier, Applied Cryptography. John Wiley Press 1996. 3. M. R. A. Huth, Secure Communicating Systems, Cambridge University Press 2001. 4. W. Stallings, Network Security Essentials, Applications and Standards, Prentice Hall. 2000. 4 Nhiệm vụ của Sinh viên 1. Chấp hành nội quy lớp học 2. Thực hiện đầy đủ bài tập 3. Nắm vững ngôn ngữ lập trình Matlab 5 Chương 5. Mật mã khóa công khai 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 5.2. Hệ mật RSA 5.3. Hệ mật RABIN 5.4. Hệ mật Elgamal 6 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 7 Symmetric and asymmetric-key cryptography will exist in parallel and continue to serve the community. We actually believe that they are complements of each other; the advantages of one can compensate for the disadvantages of the other. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 8 Symmetric and asymmetric-key cryptography will exist in parallel and continue to serve the community. We actually believe that they are complements of each other; the advantages of one can compensate for the disadvantages of the other. Symmetric-key cryptography is based on sharing secrecy; asymmetric-key cryptography is based on personal secrecy. There is a very important fact that is sometimes misunderstood: The advent of asymmetric-key cryptography does not eliminate the need for symmetric-key cryptography. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 9 Asymmetric key cryptography uses two separate keys: one private and one public. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 10 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 11 Plaintext/Ciphertext Unlike in symmetric-key cryptography, plaintext and ciphertext are treated as integers in asymmetric-key cryptography. C = f (Kpublic , P) P = g(Kprivate , C) Encryption/Decryption 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 12 The main idea behind asymmetric-key cryptography is the concept of the trapdoor one-way function. A function as rule mapping a domain to a range 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 13 Trapdoor One-Way Function (TOWF) One-Way Function (OWF) 1. f is easy to compute. 2. f −1 is difficult to compute. 3. Given y and a trapdoor, x can be computed easily. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 14 Ví dụ Ví dụ When n is large, n = p × q is a one-way function. Given p and q , it is always easy to calculate n ; given n, it is very difficult to compute p and q. This is the factorization problem. When n is large, the function y = xk mod n is a trapdoor one- way function. Given x, k, and n, it is easy to calculate y. Given y, k, and n, it is very difficult to calculate x. This is the discrete logarithm problem. However, if we know the trapdoor, k′ such that k× k ′ = 1 mod f(n), we can use x = yk′ mod n to find x. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 15 Knapsack Cryptosystem Definition a = [a1, a2, , ak ] and x = [x1, x2, , xk]. Given a and x, it is easy to calculate s. However, given s and a it is difficult to find x. Superincreasing Tuple ai ≥ a1 + a2 + + ai−1 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 16 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 17 Ví dụ As a very trivial example, assume that a = [17, 25, 46, 94, 201,400] and s = 272 are given. Table 10.1 shows how the tuple x is found using inv_knapsackSum routine in Algorithm 10.1. In this case x = [0, 1, 1, 0, 1, 0], which means that 25, 46, and 201 are in the knapsack. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 18 Secret Communication with Knapsacks. 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 19 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 20 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 21 5.1. Giới thiệu sơ lược hệ mật mã khóa công khai 22 This is a trivial (very insecure) example just to show the procedure. 5.2. Hệ mật RSA 23 The most common public-key algorithm is the RSA cryptosystem, named for its inventors (Rivest, Shamir, and Adleman). 5.2. Hệ mật RSA 24 5.2. Hệ mật RSA 25 5.2. Hệ mật RSA 26 Encryption, decryption, and key generation in RSA 5.2. Hệ mật RSA 27 Two Algebraic Structures Encryption/Decryption Ring: R = Key-Generation Group: G = 5.2. Hệ mật RSA 28 5.2. Hệ mật RSA 29 Euler’s phi-function, f (n), which is sometimes called the Euler’s totient function plays a very important role in cryptography. 5.2. Hệ mật RSA 30 5.2. Hệ mật RSA 31 Encryption 5.2. Hệ mật RSA 32 Decryption 5.3. Hệ mật RABIN 33 The Rabin cryptosystem can be thought of as an RSA cryptosystem in which the value of e and d are fixed. The encryption is C ≡ P2 (mod n) and the decryption is P ≡ C1/2 (mod n). 5.3. Hệ mật RABIN 34 Rabin cryptosystem 5.3. Hệ mật RABIN 35 Key Generation 5.3. Hệ mật RABIN 36 Encryption 5.3. Hệ mật RABIN 37 The Rabin cryptosystem is not deterministic: Decryption creates four plaintexts. Decryption 5.4. Hệ mật ELGAMAL 38 Key generation, encryption, and decryption in ElGamal 5.4. Hệ mật ELGAMAL 39 Key Generation 5.4. Hệ mật ELGAMAL 40 5.4. Hệ mật ELGAMAL 41 5.4. Hệ mật ELGAMAL 42 The bit-operation complexity of encryption or decryption in ElGamal cryptosystem is polynomial.

File đính kèm:

li_thuyet_mat_ma_chuong_5_mat_ma_khoa_cong_khai.pdf

li_thuyet_mat_ma_chuong_5_mat_ma_khoa_cong_khai.pdf