Giáo trình hướng dẫn học CCNA - Bài: Recovery IOS bằng Xmodem và TFTPDNLD

Khi ta cần nâng cấp hoặc phục hồi hệ điều hành cho Router, mà hiện tại không còn

có một IOS nào còn tồn tại trong Router thì hai phương pháp có thể thực hiện là

Xmodem và TFTPDNLD. Ta sẽ làm những mô hình lab dưới đây.

. Xmodem

Console

Router

Xmodem thường được sử dụng trong trường hợp phục hồi hệ điều hành cho một

con Router mà nó không còn hệ điều hành. Router chỉ có boot vào rommon. Ngoài

ra ta có thể dùng phương thức này trong trường hợp không có một TFTP Server

hoặc không có một kết nối đến một network nào cả. Trong trường hợp này ta chỉ

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "Giáo trình hướng dẫn học CCNA - Bài: Recovery IOS bằng Xmodem và TFTPDNLD", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Giáo trình hướng dẫn học CCNA - Bài: Recovery IOS bằng Xmodem và TFTPDNLD

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

Bài: Recovery IOS bằng Xmodem và TFTPDNLD

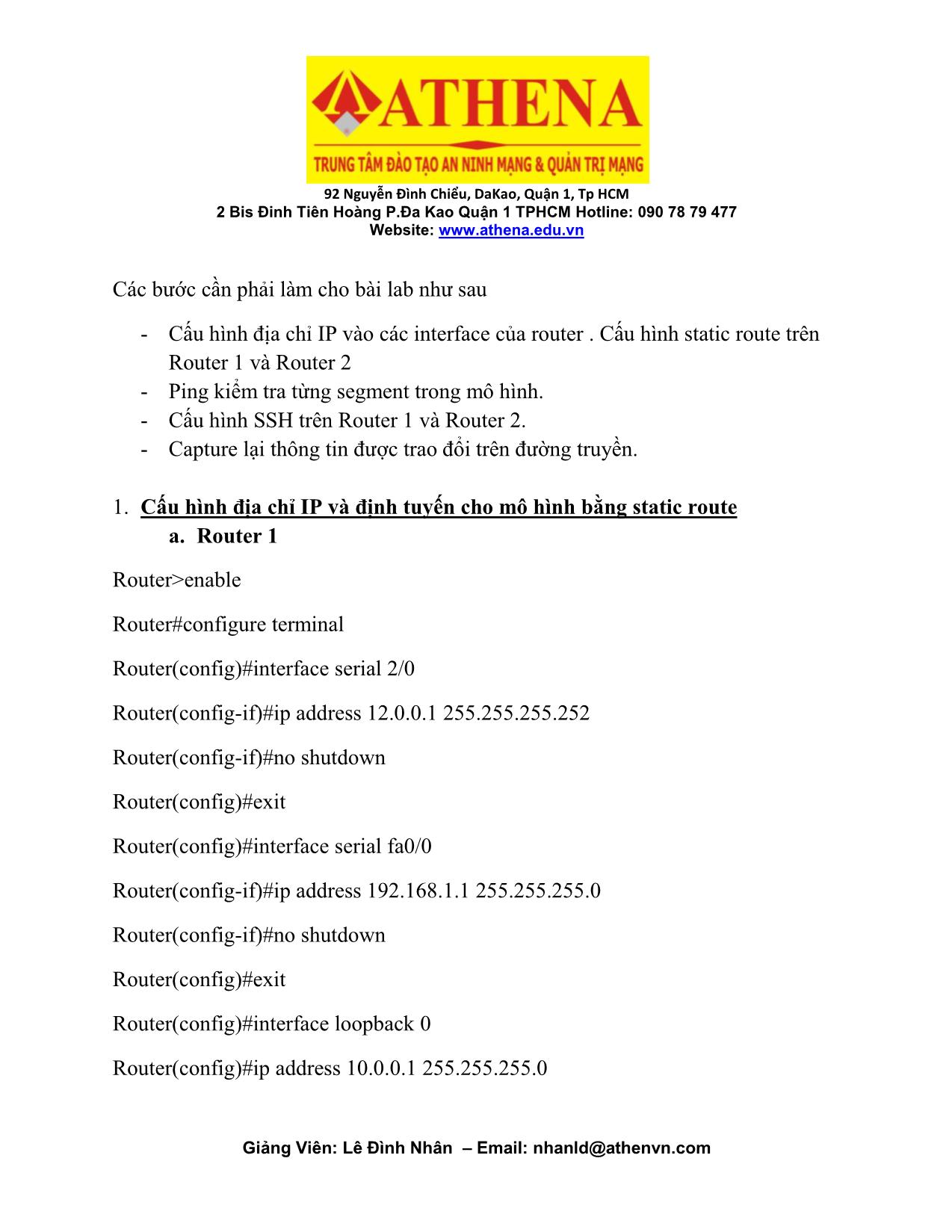

Khi ta cần nâng cấp hoặc phục hồi hệ điều hành cho Router, mà hiện tại không còn

có một IOS nào còn tồn tại trong Router thì hai phương pháp có thể thực hiện là

Xmodem và TFTPDNLD. Ta sẽ làm những mô hình lab dưới đây.

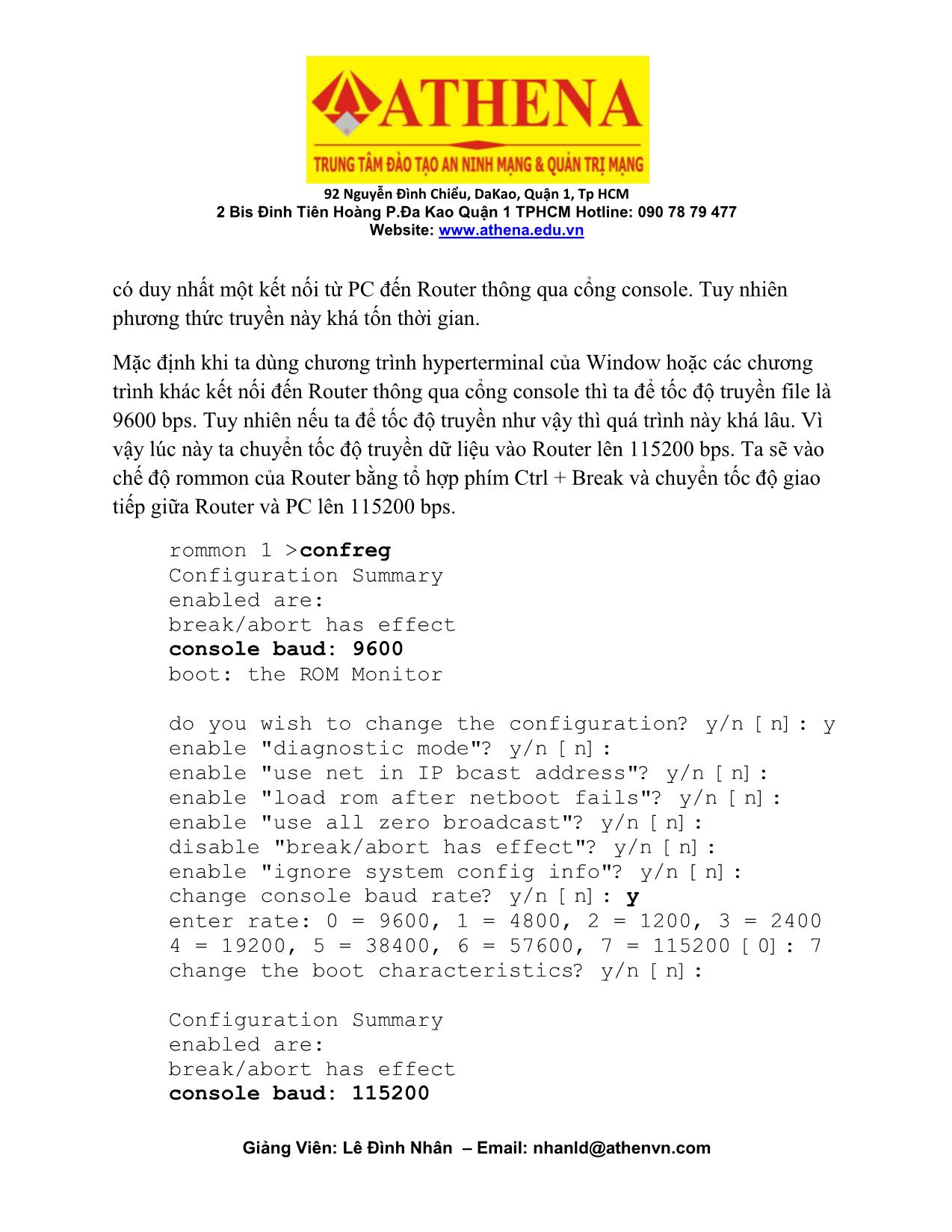

I. Xmodem

Console

Router

Xmodem thường được sử dụng trong trường hợp phục hồi hệ điều hành cho một

con Router mà nó không còn hệ điều hành. Router chỉ có boot vào rommon. Ngoài

ra ta có thể dùng phương thức này trong trường hợp không có một TFTP Server

hoặc không có một kết nối đến một network nào cả. Trong trường hợp này ta chỉ

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

có duy nhất một kết nối từ PC đến Router thông qua cổng console. Tuy nhiên

phương thức truyền này khá tốn thời gian.

Mặc định khi ta dùng chương trình hyperterminal của Window hoặc các chương

trình khác kết nối đến Router thông qua cổng console thì ta để tốc độ truyền file là

9600 bps. Tuy nhiên nếu ta để tốc độ truyền như vậy thì quá trình này khá lâu. Vì

vậy lúc này ta chuyển tốc độ truyền dữ liệu vào Router lên 115200 bps. Ta sẽ vào

chế độ rommon của Router bằng tổ hợp phím Ctrl + Break và chuyển tốc độ giao

tiếp giữa Router và PC lên 115200 bps.

rommon 1 >confreg

Configuration Summary

enabled are:

break/abort has effect

console baud: 9600

boot: the ROM Monitor

do you wish to change the configuration? y/n [n]: y

enable "diagnostic mode"? y/n [n]:

enable "use net in IP bcast address"? y/n [n]:

enable "load rom after netboot fails"? y/n [n]:

enable "use all zero broadcast"? y/n [n]:

disable "break/abort has effect"? y/n [n]:

enable "ignore system config info"? y/n [n]:

change console baud rate? y/n [n]: y

enter rate: 0 = 9600, 1 = 4800, 2 = 1200, 3 = 2400

4 = 19200, 5 = 38400, 6 = 57600, 7 = 115200 [0]: 7

change the boot characteristics? y/n [n]:

Configuration Summary

enabled are:

break/abort has effect

console baud: 115200

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

boot: the ROM Monitor

do you wish to change the configuration? y/n [n]:

You must reset or power cycle for new config to

take effect.

rommon 2 >reset

Quá trình trên ta có thể làm nhanh hơn bằng cách chuyển số config register từ số

hoạt động bình thường là 0x2102 thành số 0x3822 bằng câu lệnh

rommon 1 > confreg 0x3822

Sau khi làm đến đây ta sẽ thấy rằng chương trình hyperterminal của ta lúc này

không còn giao tiếp được với Router nữa bởi vì mặc định hyperterminal hoạt động

ở 9600 bps còn Router lúc này hoạt động ở 115200 bps.

Ta mở lại chương trình hyperterminal và chỉnh tốc độ hoạt động của nó lên 115200

bps. Lúc này ta sẽ bắt đầu quá trình nạp hệ điều hành cho Router bằng giao thức

xmodem

rommon 1 >

rommon 1 >xmodem -?

xmodem: illegal option -- ?

usage: xmodem [-cyrx]

-c CRC-16

-y ymodem-batch protocol

-r copy image to dram for launch

-x do not launch on download completion

rommon 2 >

rommon 2 >

rommon 2 > xmodem -c c1600-is-mz.122-10a.bin

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

Do not start the sending program yet...

File size Checksum File name

9939820 bytes (0x97ab6c) 0x4991 c2600-is-

mz.122-7a.bin

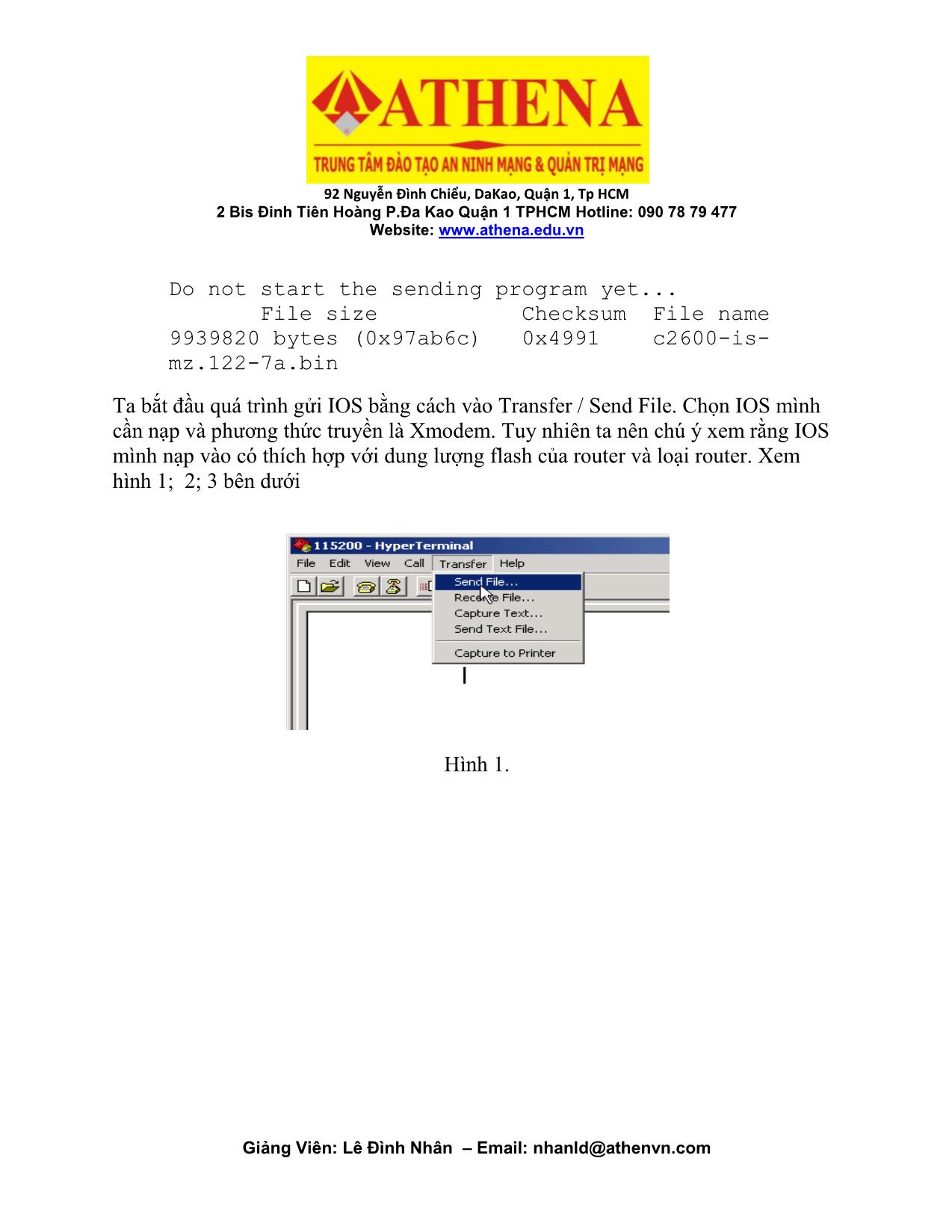

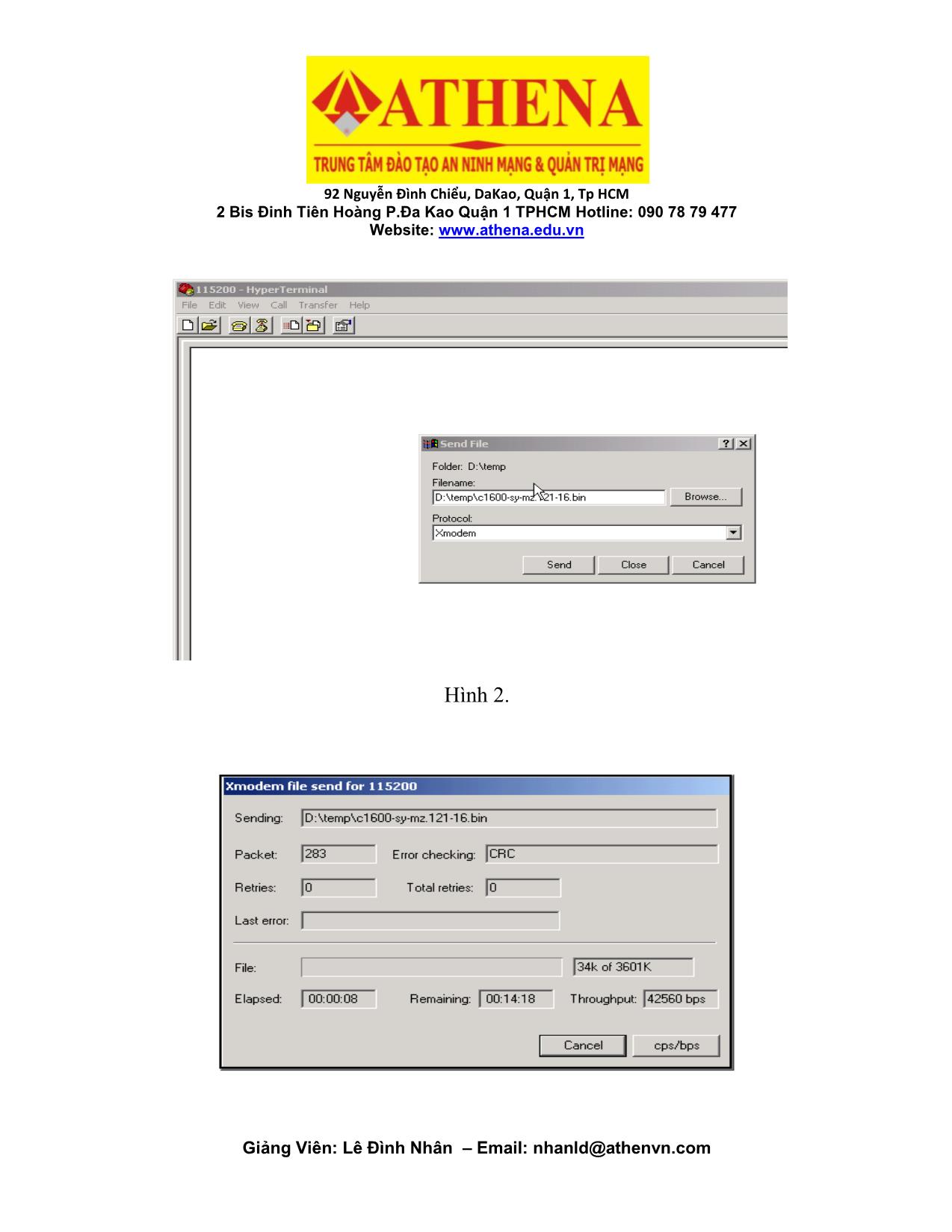

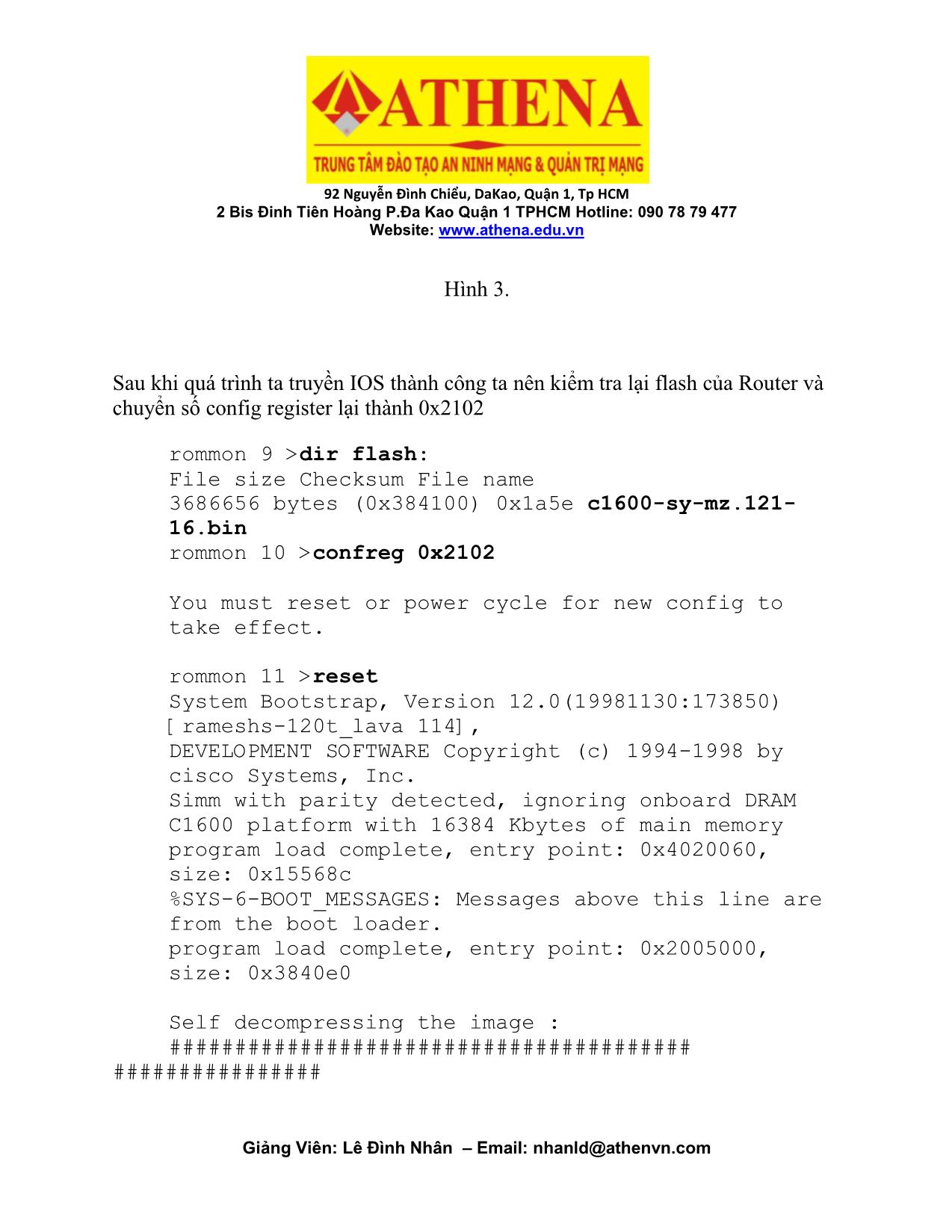

Ta bắt đầu quá trình gửi IOS bằng cách vào Transfer / Send File. Chọn IOS mình

cần nạp và phương thức truyền là Xmodem. Tuy nhiên ta nên chú ý xem rằng IOS

mình nạp vào có thích hợp với dung lượng flash của router và loại router. Xem

hình 1; 2; 3 bên dưới

Hình 1.

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

Hình 2.

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

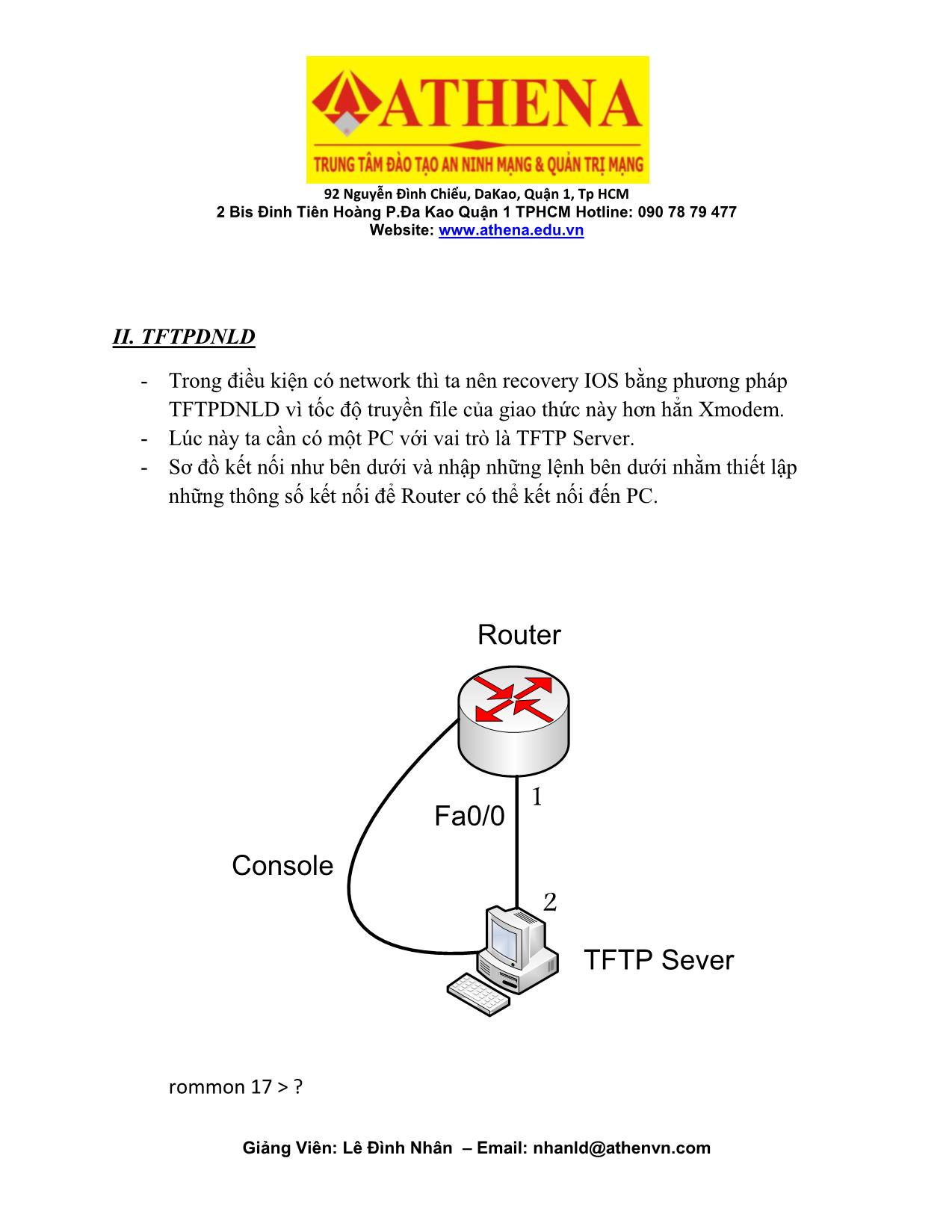

Hình 3.

Sau khi quá trình ta truyền IOS thành công ta nên kiểm tra lại flash của Router và

chuyển số config register lại thành 0x2102

rommon 9 >dir flash:

File size Checksum File name

3686656 bytes (0x384100) 0x1a5e c1600-sy-mz.121-

16.bin

rommon 10 >confreg 0x2102

You must reset or power cycle for new config to

take effect.

rommon 11 >reset

System Bootstrap, Version 12.0(19981130:173850)

[rameshs-120t_lava 114],

DEVELOPMENT SOFTWARE Copyright (c) 1994-1998 by

cisco Systems, Inc.

Simm with parity detected, ignoring onboard DRAM

C1600 platform with 16384 Kbytes of main memory

program load complete, entry point: 0x4020060,

size: 0x15568c

%SYS-6-BOOT_MESSAGES: Messages above this line are

from the boot loader.

program load complete, entry point: 0x2005000,

size: 0x3840e0

Self decompressing the image :

########################################

################

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

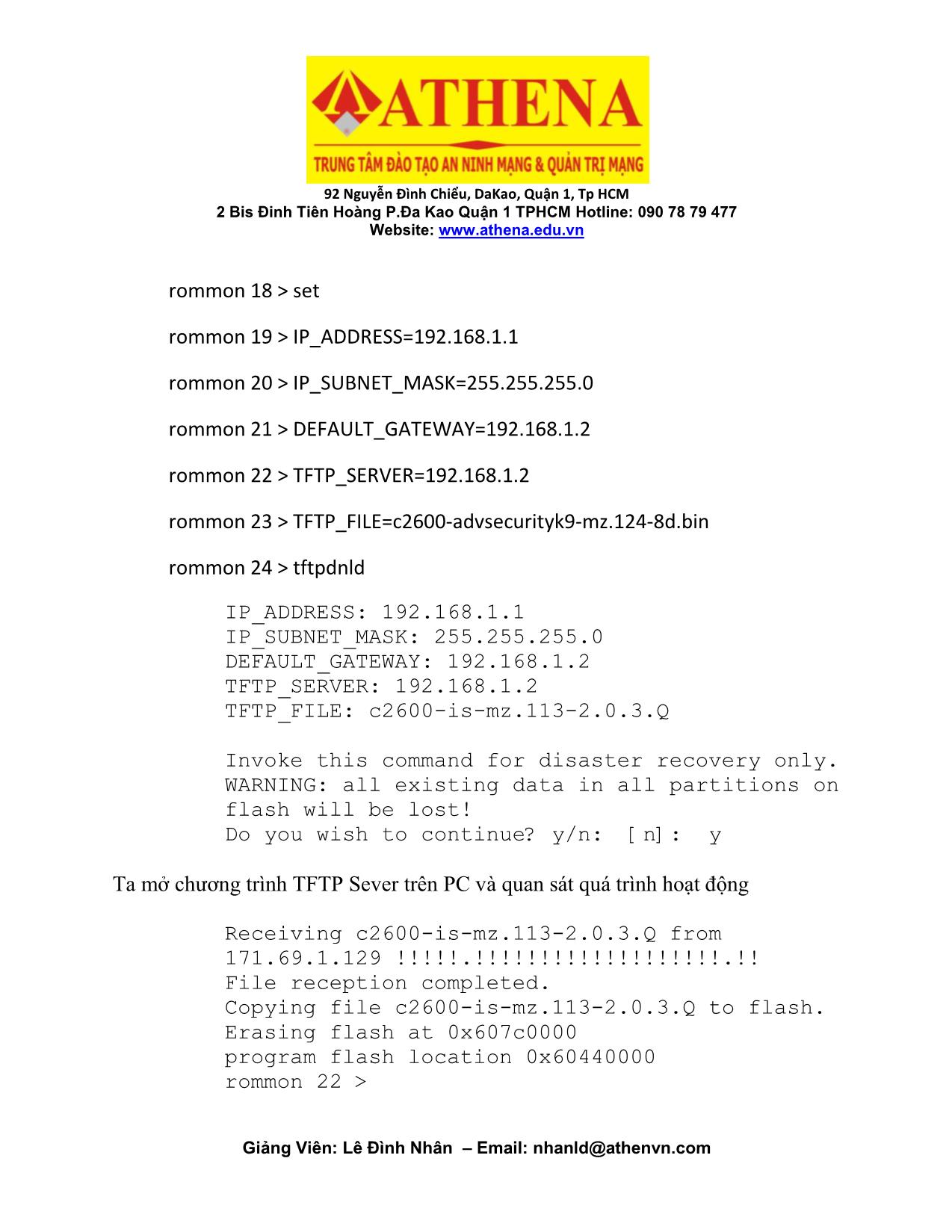

II. TFTPDNLD

- Trong điều kiện có network thì ta nên recovery IOS bằng phương pháp

TFTPDNLD vì tốc độ truyền file của giao thức này hơn hẳn Xmodem.

- Lúc này ta cần có một PC với vai trò là TFTP Server.

- Sơ đồ kết nối như bên dưới và nhập những lệnh bên dưới nhằm thiết lập

những thông số kết nối để Router ... Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R1(config-if)#exit

R2#configure terminal

R2(config)#int s 1/0

R2(config-if)#ip add 172.18.214.2 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#clock rate 64000

R2(config-if)#exit

R2(config-if)#int fastethernet 0/0

R2(config-if)#ip add 10.10.20.1 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#no keepalive

R2(config-if)#exit

Ta cấu hình Internet Key Exchange trên Router 1 và Router 2 như sau

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R1(config)#crypto isakmp enable

R1(config)#crypto isakmp policy 2

R1(config-isakmp)#encryption 3des

R1(config-isakmp)#hash md5

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#exit

R1(config)#crypto isakmp key cisco address 172.18.124.2

R1(config)#^Z

R1#

R2#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#crypto isakmp enable

R2(config)#crypto isakmp policy 2

R2(config-isakmp)#encryption 3des

R2(config-isakmp)#hash md5

R2(config-isakmp)#authentication pre-share

R2(config-isakmp)#exit

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R2(config)#crypto isakmp key cisco address 172.18.124.1

R2(config)#^Z

R2#

Lúc này thì ta đã cấu hình isakmp policy. Để xem lại ta kiểm tra lại ta có cấu

hình như thế nào thì ta dùng lệnh show crypto isakmp xem lại các thông số của

isakmp policy.

R1#show crypto isakmp policy

Protection suite of priority 2

encryption algorithm: 3DES--Triple Data Encryption Standard (168 bit

keys)

hash algorithm: Message Digest 5

authentication method: Pre-Shared Key

Diffie-Hellman group: #1 (768 bit)

lifetime: 86400 seconds, no volume limit

Default protection suite

encryption algorithm: DES--Data Encryption Standard

hash algorithm: Secure Hash Standard

authentication method: Rivest-Shamir-Adleman Signature (56 bit keys)

Diffie-Hellman group: #1 (768 bit)

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

lifetime: 86400 seconds, no volume limit

R1#

R2#show crypto isakmp policy

Protection suite of priority 2

encryption algorithm: 3DES--Triple Data Encryption Standard

hash algorithm: Message Digest 5

authentication method: Pre-Shared Key

Diffie-Hellman group: #1 (768 bit)

lifetime: 86400 seconds, no volume limit

Default protection suite

encryption algorithm: DES--Data Encryption Standard

hash algorithm: Secure Hash Standard

authentication method: Rivest-Shamir-Adleman Signature

Diffie-Hellman group: #1 (768 bit)

lifetime: 86400 seconds, no volume limit

R2#

Quá trình chứng thực bằng IKE hỗ trợ chứng thực cho các thiết bị, chưa hỗ

trợ chứng thực cho user. Tuy nhiên nếu ta dùng chứng thực bằng Extended

Authentication (XAuth)thì nó cho phép ta làm điều này. XAuth sẽ kết hợp với AAA

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

để chứng thực cho user sau khi đã ta chứng thực cho các thiết bị. Ta cấu hình

như sau:

R1(config)#crypto isakmp key cisco address 172.18.124.2 no-xauth

III. Cấu hình IPSec

Giống như cấu hình pre-share key, ta nên xác định ta cần phải làm là bao nhiêu

bước. Quá trình này bao gồm 5 bước như sau:

Tạo ra transform set.

Thiết lập lifetime cho IPSec SA.

Tạo ra access-list và nó được dùng để xác định cụ thể traffic nào được mã

hóa.

Tạo crypto map.

Apply crypto map này vào một interface cụ thể.

1. Tạo ra Transform set

- Transform set là công cụ nhằm mục đích bảo vệ luồng thông tin. Và nó sẽ

được tạo khi ta cấu hình payload authentication, payload encryption và

IPSec. Giống như cấu hình chứng thực việc cấu hình transform set phải

được giống nhau trên các thiết bị. Ví dụ ta phải cấu hình tên cho quá trình

transform set phải giống nhau. Để cấu hình transform set ta dùng câu lệnh

như sau

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

crypto ipsec transform-set transform-set-name {[transform1] [transform2]

[transform3]}

Ở mục này ta có một số chọn lựa như sau

transform-set-name tên của quá trình

transform1 có thể chọn là ah-md5-hmac hoặc ah-sha-hmac.

transform2 có thể esp-des esp-3des hoặc esp-null.

transform3 có thể esp-md5-hmac hoặc esp-sha-hmac.

- Mặc định IPSec mode đang ở dạng tunnel. Ta có thể chuyển sang dùng

dạng transport bằng câu lệnh:

mode {tunnel | transport}

2. Lifetime cho IPSec SA

Ta xét thời gian lifetime cho IPSec nhằm mục đích xác nhận xem IPSec SA sẽ

có hiệu lực trong khoảng thời gian là bao lâu cho đến khi nó cần được thương

lượng lại để xin lại. Ở đây bạn có thể cấu hình bằng hai cách: một là trong global

mode và hai là trong crypto map.

Khi cấu hình lifetime thì ta xác định hai thông số đó là: second và kilobytes. Thông

số second dùng để xác định thời gian sống cho IPSec SA trước khi nó bị hết

hạn.Mặc định thời gian sống là 3600 second. Thông số kilobyte xác định kích

thước gói tin. Mặc định kích thước gói tin 4608000 kilobyte. Hai câu lệnh như sau.

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

crypto ipsec security-association lifetime seconds seconds

crypto ipsec security-association lifetime kilobytes kilobytes

3. Tạo Access list

Sau khi xét cấu hình transform set và lifetime. Việc kế tiếp ta cần phải làm là

cấu hình access list để nó bảo vệ data flow của IPSec. Để cấu hình extended

access list cho IPSec ta cần phải xác định một số việc như sau:

Chọn outbound traffic để bảo vệ

Xử lý inbound traffic cho việc chọn lựa traffic IPSec.

Xử lý inbound traffic cho mục đích filter những traffic cần được protect.

Ngoài ra khi ta đàm phán cho quá trình xử lý IKE, thì access list xác định khi nào

chấp nhận những yêu cầu IPSec SA.

4. Tạo Crypto map

IPSec SA được thiết lập chỉ thông qua câu lệnh crypto map. Lệnh crypto map

dùng để kết nối một hay nhiều trình tự lại với nhau. Một trình tự được đại diện

bởi một IPSec SA. Mỗi trình tự crypto map xác định một số việc cụ thể như sau:

- Traffic nào cần được bảo vệ

- Luồng thông tin đến remote peer nào cần được protect

- Transform nào được dùng để bảo vệ traffic

- IPSec SA sẽ được thiết lập thông qua thông IKE hay là manual

- Ngoài ra còn có các biến khác để dùng cho việc mô tả xác định life time cho

crypto map

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

Tất cả mọi trình tự trong crypto map được kết nối chặt chẽ với nhau thông qua

name of crypto map. Mỗi một trình tự chỉ có thể là một trong những dạng sau:

- Cisco: trong trình tự này thì Cisco Encryption Technology được dùng thay

thế cho IPSec.

- IPSec-maunal: trong trình tự này thì IKE không được dùng để thiết lập IPSec

– SA.

- IPSec – isakmp: dùng IKE để thiết lập IPSec SA.

Ở đây ta chỉ bàn về cách dùng IKE để thiết lập IPSec. Ta dùng câu lệnh như sau:

crypto map map-name seq-num ipsec-isakmp

map – name: là tên dùng trong quá trình crypto map

seq – num: số thự tự trong quá trình crypto map ( 1 – 65535 ) với số nhỏ có độ ưu

tiên cao hơn.

Sau khi ta đã dùng câu lệnh ở trên thì ta sẽ đăng nhập vào mode của crypto map

mode. Ở đây ta xác định một số biến như sau:

- match address {access-list-number | name}: câu lệnh này phải có để xác

định access list nào được apply.

- set peer {peer - address | hostname - peer }: xác định IPSec peer.

- set transform-set transform-setname [transform-set-name2 transformset-

name6]: xác định transform set được dùng trong quá trình IPSec.

5. Applied Crypto map

Sau khi bạn đã tạo ra IPSec tunnel thì bước kế tiếp là bạn phải apply nó vào

một interface cụ thể. Để apply ta phải vào interface mode và dùng câu lệnh:

crypto map map-name

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

Vì mục đích redundancy, bạn có thể apply một crypto map vào một interface. Mặc

định thì nó như sau:

- Mỗi một interface có một SA database.

- IP address của local interface được dùng như là local address được dùng

cho IPSec traffic.

Nếu như muốn dùng crypto map trên nhiều interface bạn cần phải xác định

interface đó. Ta có thể làm như sau:

Mỗi interface sẽ tương ứng với một IPSec SA database được thiết lập vào một

thời điểm. Còn các traffic nào được chia sẻ trên tất cả interface thì nó dùng chung

một crypto map.

IP address của interface được định nghĩa thường được dùng trong trường hợp

này là local ip address và nó được dùng IPSec traffic tại điểm xuất phát ban đầu và

đích cần đến có chia sẽ dùng chung một crypto map set.

crypto map map-name local-address local-id

Để định nghĩa một interface ta dùng câu lệnh như trên ở global mode với map-

name là tên của crypto map và local-id là IP address của interface đang được định

nghĩa.

Cấu hình Crypto IPSec với tên là test và Crypto map với tên là test1 như sau

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#crypto ipsec tramsform-set test esp-des

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R1(cfg-crypto-trans)#exit

R1(config)#access-list 100 permit ip 10.10.10.0 0.0.0.255 10.10.20.0 0.0.0.255

R1(config)#cryto map test1 100 ipsec-isakmp

R1(config-crypto-map)#match address 100

R1(config-crypto-map)#set transform-set test

R1(config-crypto-map)#set peer 172.18.124.2

R1(config-crypto-map)#exit

R1(config)#interface s0/0

R1(config-if)#crypto map test1

R1(config-if)#^Z

R1#

R2#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#crypto ipsec tramsform-set test esp-des

R2(cfg-crypto-trans)#exit

R2(config)#access-list 100 permit ip 10.10.10.0 0.0.0.255 10.10.20.0 0.0.0.255

R2(config)#cryto map test1 100 ipsec-isakmp

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R2(config-crypto-map)#match address 100

R2(config-crypto-map)#set transform-set test

R2(config-crypto-map)#set peer 172.18.124.1

R2(config-crypto-map)#exit

R2(config)#interface s1/0

R2(config-if)#crypto map test1

R2(config-if)#^Z

R2#

Ngoài ra nếu ta muốn thực hiện quá trình chứng thực cho user bằng XAuth

thì phải xác nhận user và group nào có thẩm quyền. Lúc này ta cần dùng AAA để

thực hiện quá trình này và dùng crypto map để apply AAA ta đã tạo ra.

IV. Kiểm tra và thẩm định quá trình hoạt động của IPSec

- Dùng lệnh show crypto isakmp sa cho ta biết các tất cả active SA đang có trên

thiết bị.

R1#show crypto isakmp sa

dst src state conn-id slot

172.18.124.2 172.18.124.1 QM_IDLE 82 0

- Muốn xem cấu hình transform set thì dùng câu lệnh show crypto ipsec

transform-set

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

R1#show crypto ipsec transform-set

Transform set test: { esp-des }

will negotiate = { Tunnel, }

- Kiểm tra xem một IPSec SA đang hoạt động thì dùng lệnh show crypto ipsec sa

R1#show crypto ipsec sa

interface: Serial0/0

Crypto map tag: test1, local addr. 10.1.1.1

local ident (addr/mask/prot/port):

(10.1.1.1/255.255.255.255/0/0)

remote ident (addr/mask/prot/port):

(10.1.1.2/255.255.255.255/0/0)

current_peer: 10.1.1.2

PERMIT, flags={origin_is_acl,}

#pkts encaps: 10, #pkts encrypt: 10, #pkts digest 10

#pkts decaps: 10, #pkts decrypt: 10, #pkts verify 10

#send errors 10, #recv errors 0

local crypto endpt.: 10.1.1.1, remote crypto endpt.: 10.1.1.2

path mtu 1500, media mtu 1500

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

current outbound spi: 20890A6F

inbound esp sas:

spi: 0x257A1039(628756537)

transform: esp-des ,

in use settings ={Tunnel, }

slot: 0, conn id: 26, crypto map: test1

sa timing: remaining key lifetime (k/sec): (4607999/90)

IV size: 8 bytes

replay detection support: Y

inbound ah sas:

outbound esp sas:

spi: 0x20890A6F(545852015)

transform: esp-des ,

in use settings ={Tunnel, }

slot: 0, conn id: 27, crypto map: test1

sa timing: remaining key lifetime (k/sec): (4607999/90)

IV size: 8 bytes

replay detection support: Y

92 Nguyễn Đình Chiểu, DaKao, Quận 1, Tp HCM

2 Bis Đinh Tiên Hoàng P.Đa Kao Quận 1 TPHCM Hotline: 090 78 79 477

Website: www.athena.edu.vn

Giảng Viên: Lê Đình Nhân – Email: nhanld@athenvn.com

outbound ah sas:

File đính kèm:

giao_trinh_huong_dan_hoc_ccna_bai_recovery_ios_bang_xmodem_v.pdf

giao_trinh_huong_dan_hoc_ccna_bai_recovery_ios_bang_xmodem_v.pdf