Đề cương chi tiết học phần Bảo mật người dùng cuối (End - User Secure)

Mục tiêu của học phần:

Sinh viên có kiến thức tổng quan về các mối nguy hiểm quanh vấn đề người

dùng cuối.

Sinh viên có kỹ thuật tấn công và bảo mật các vấn đề liên quan đến xâm nhập

máy tính cá nhân, dữ liệu và các loại tấn công phá hoại

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Bạn đang xem tài liệu "Đề cương chi tiết học phần Bảo mật người dùng cuối (End - User Secure)", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Đề cương chi tiết học phần Bảo mật người dùng cuối (End - User Secure)

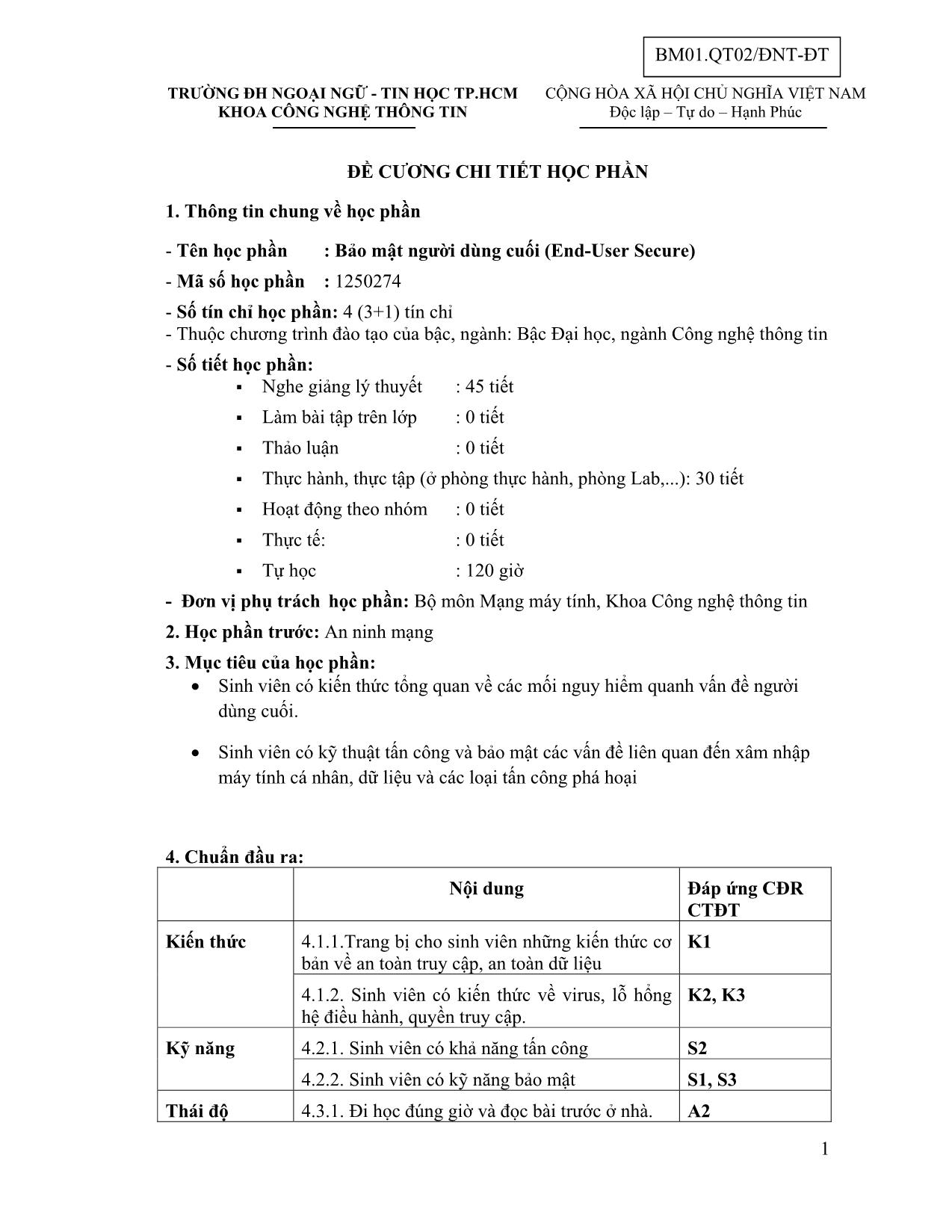

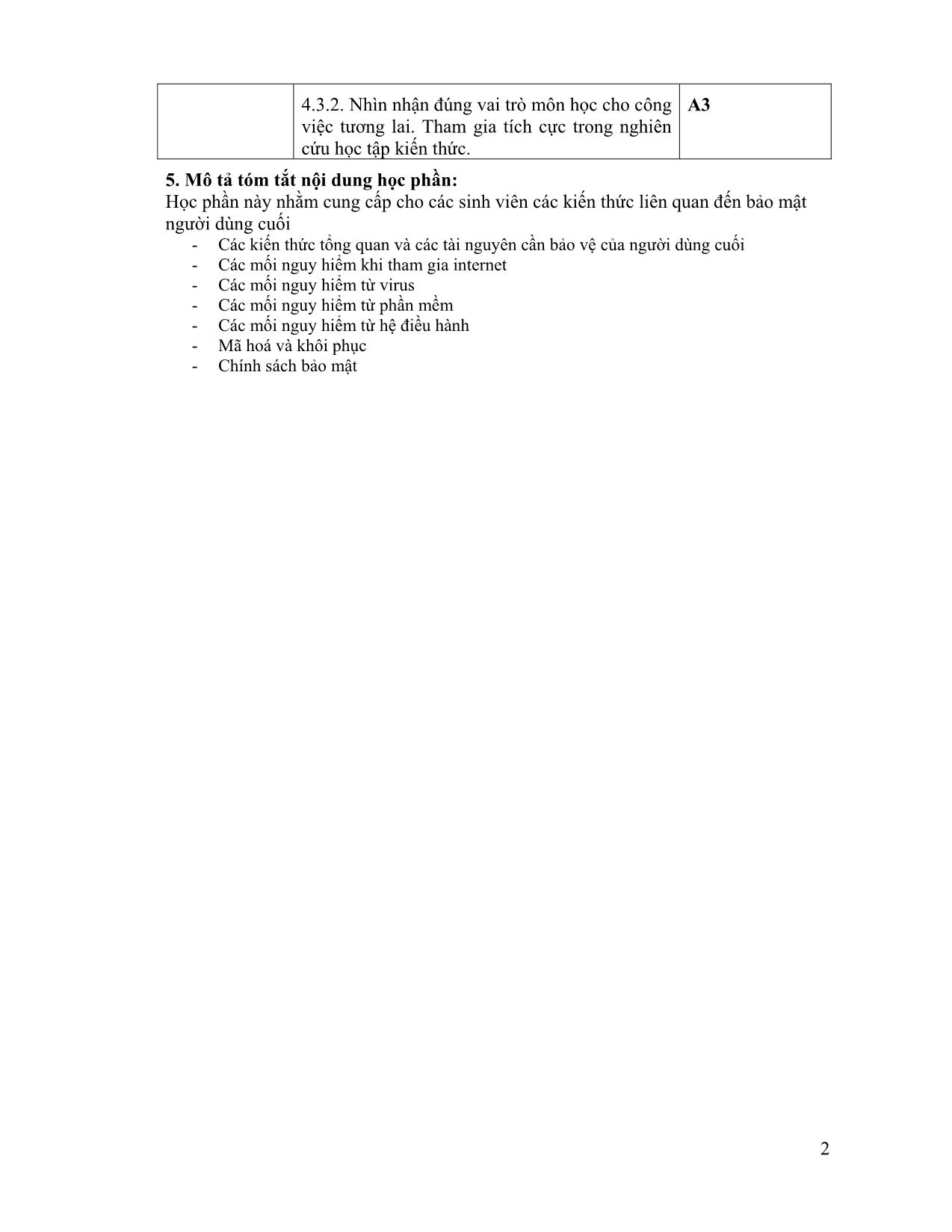

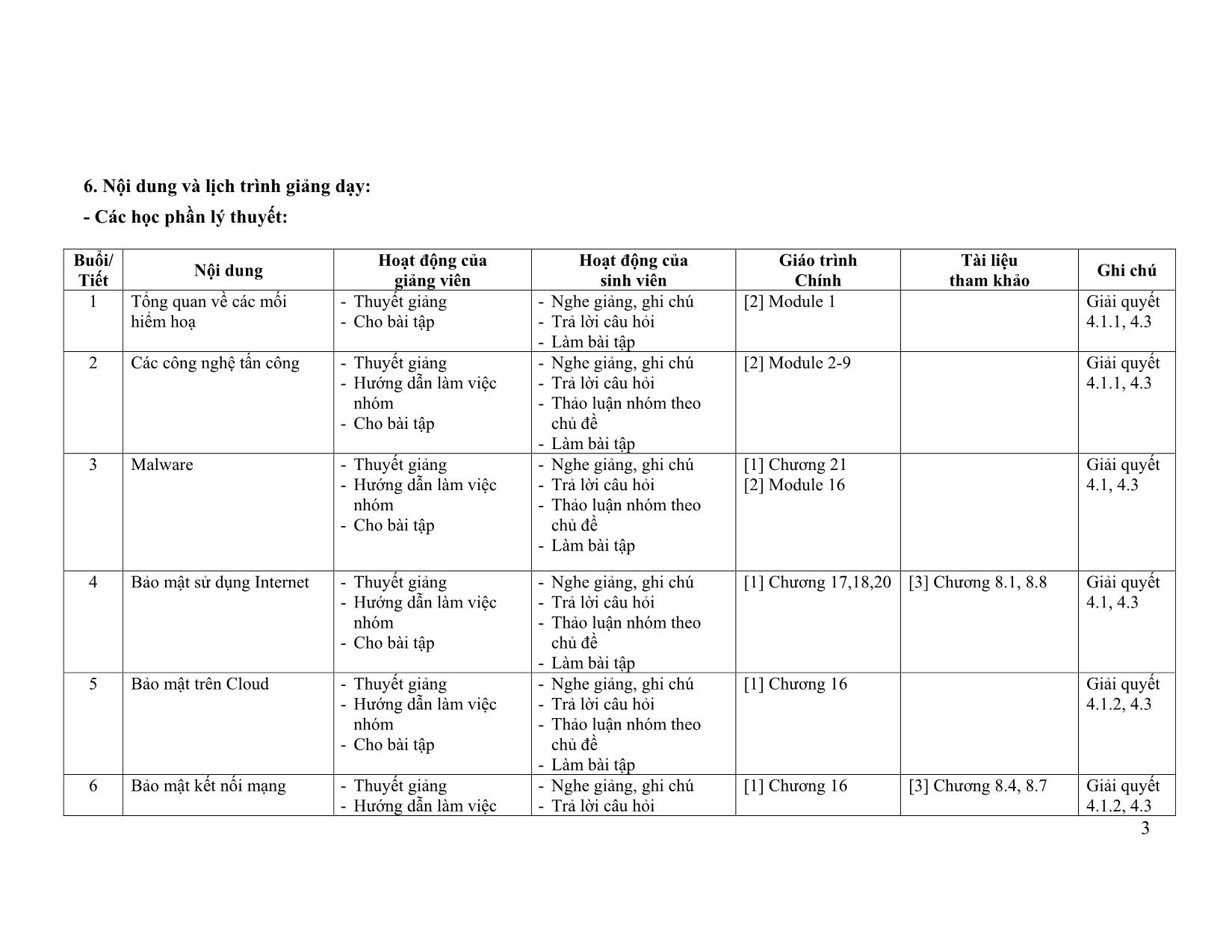

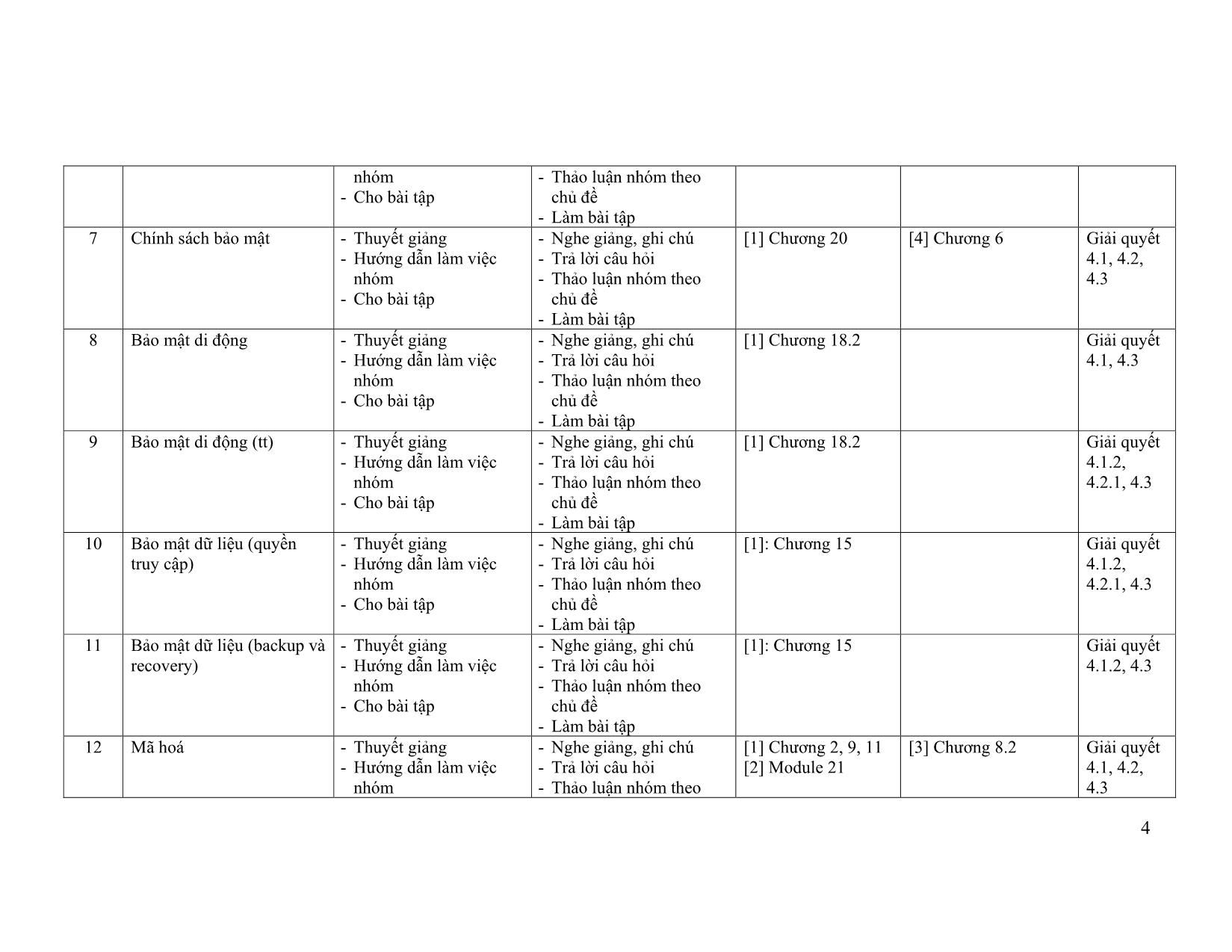

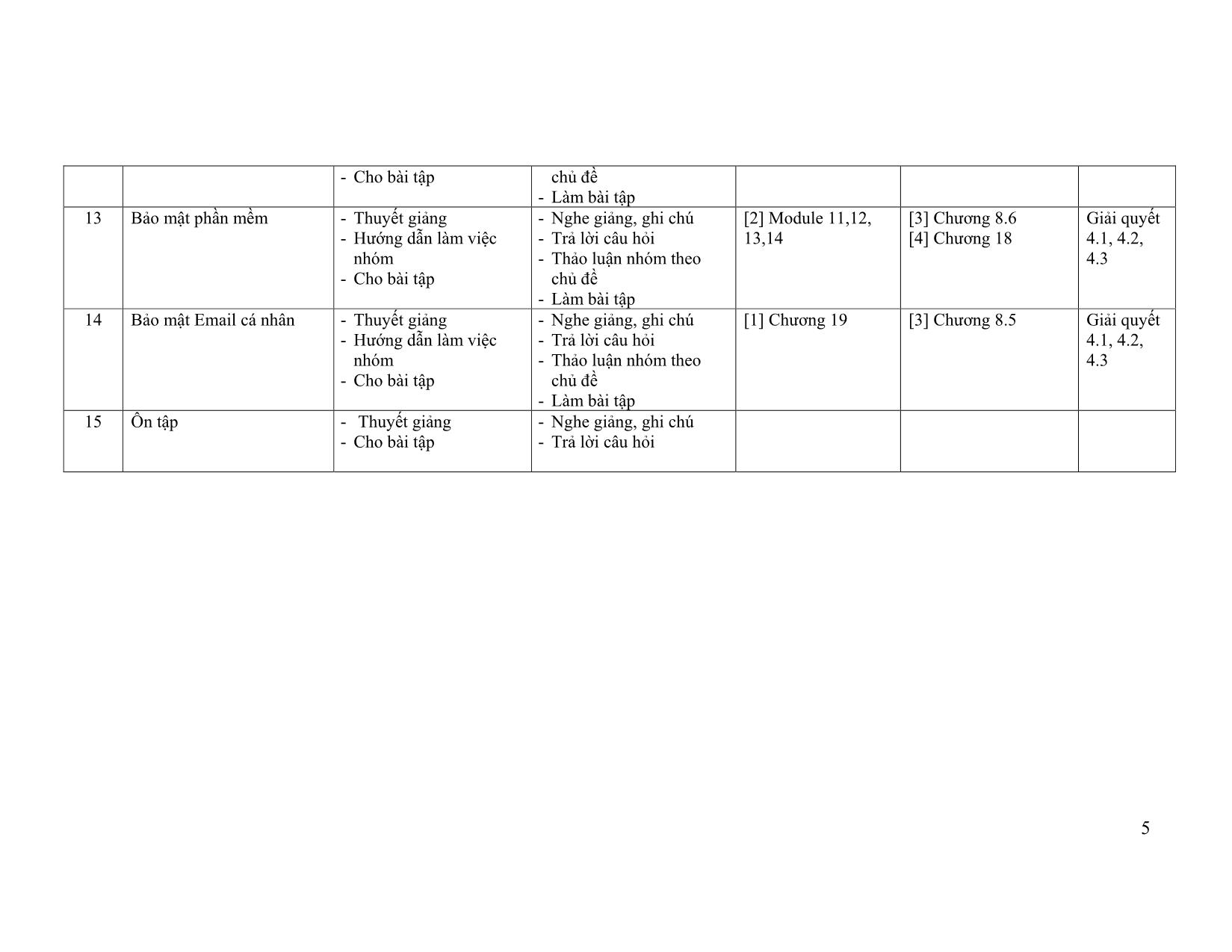

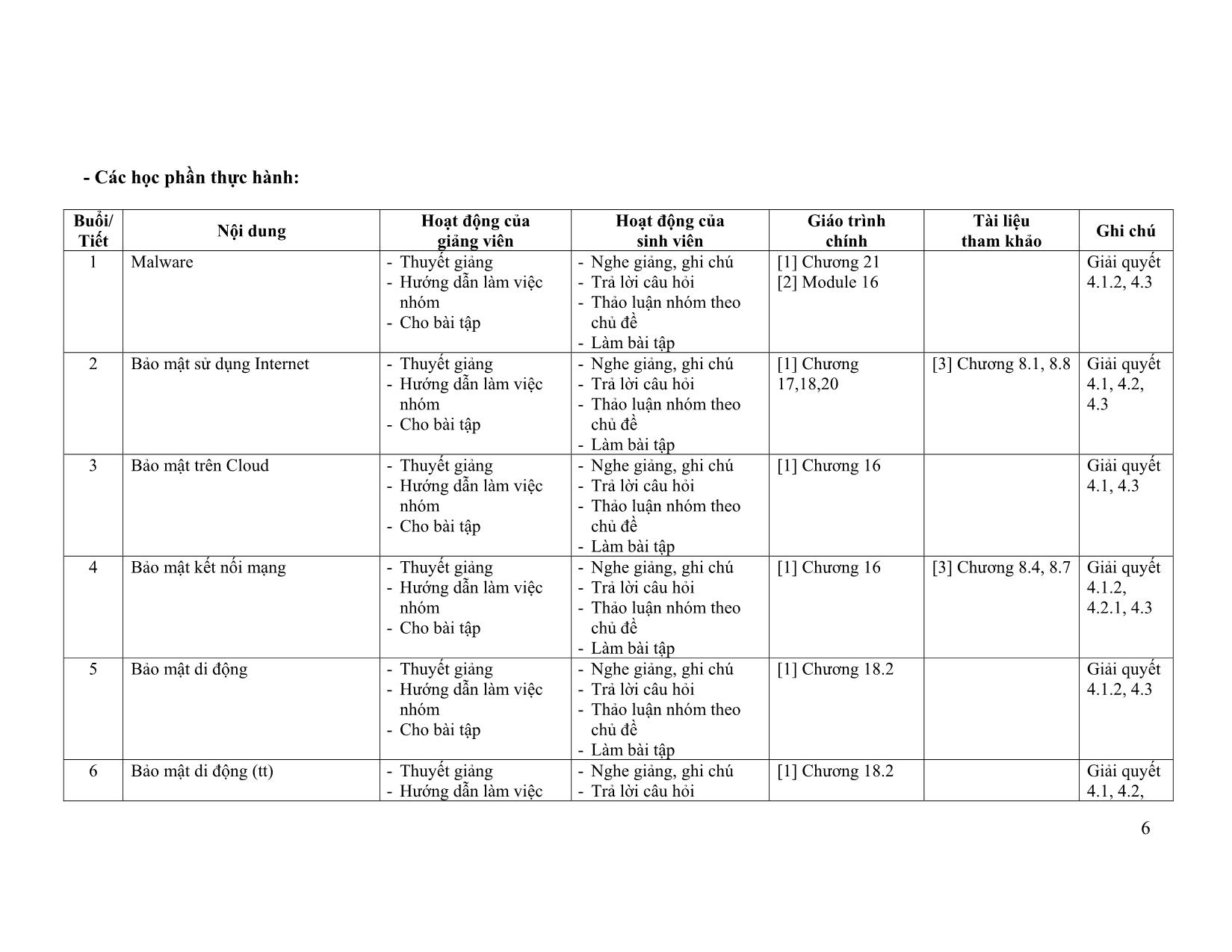

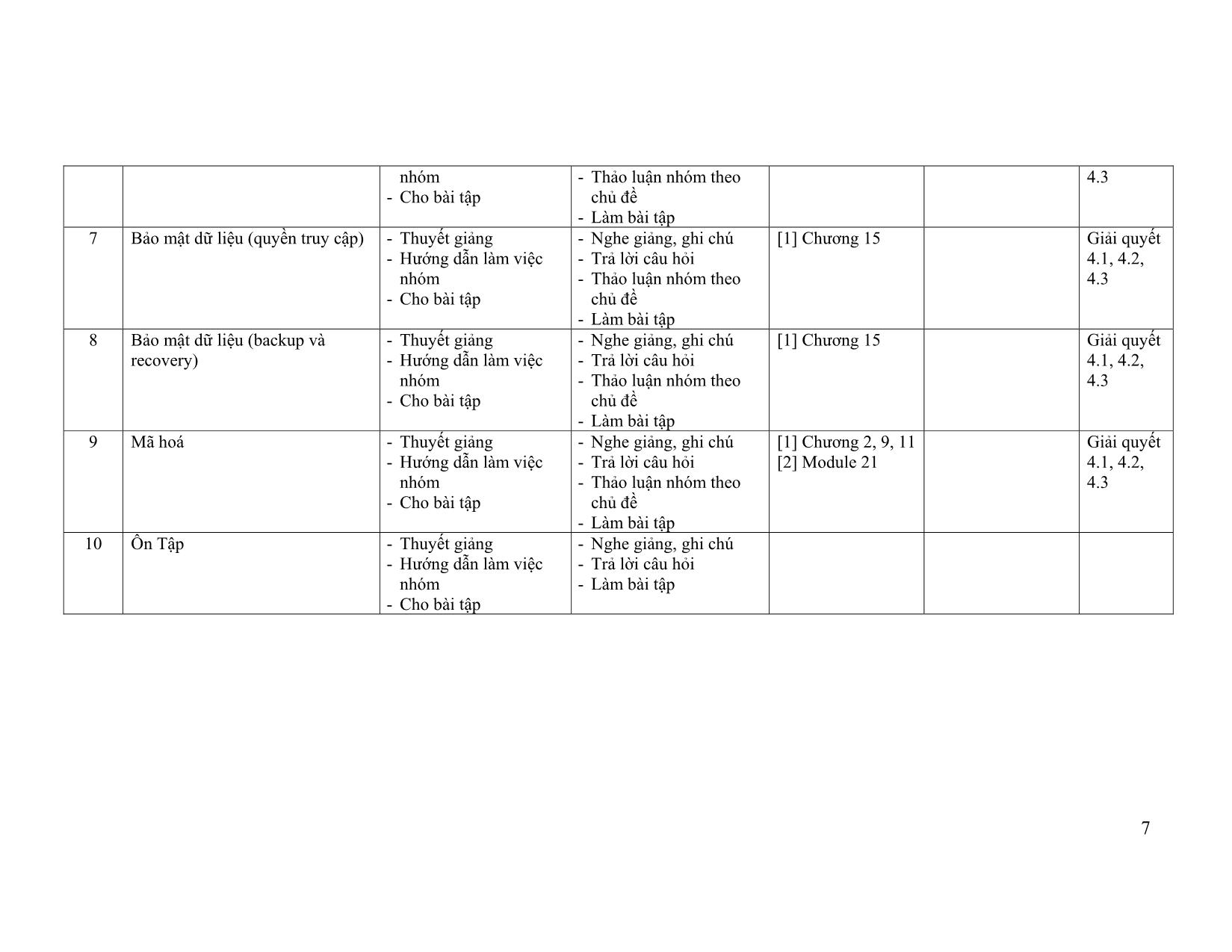

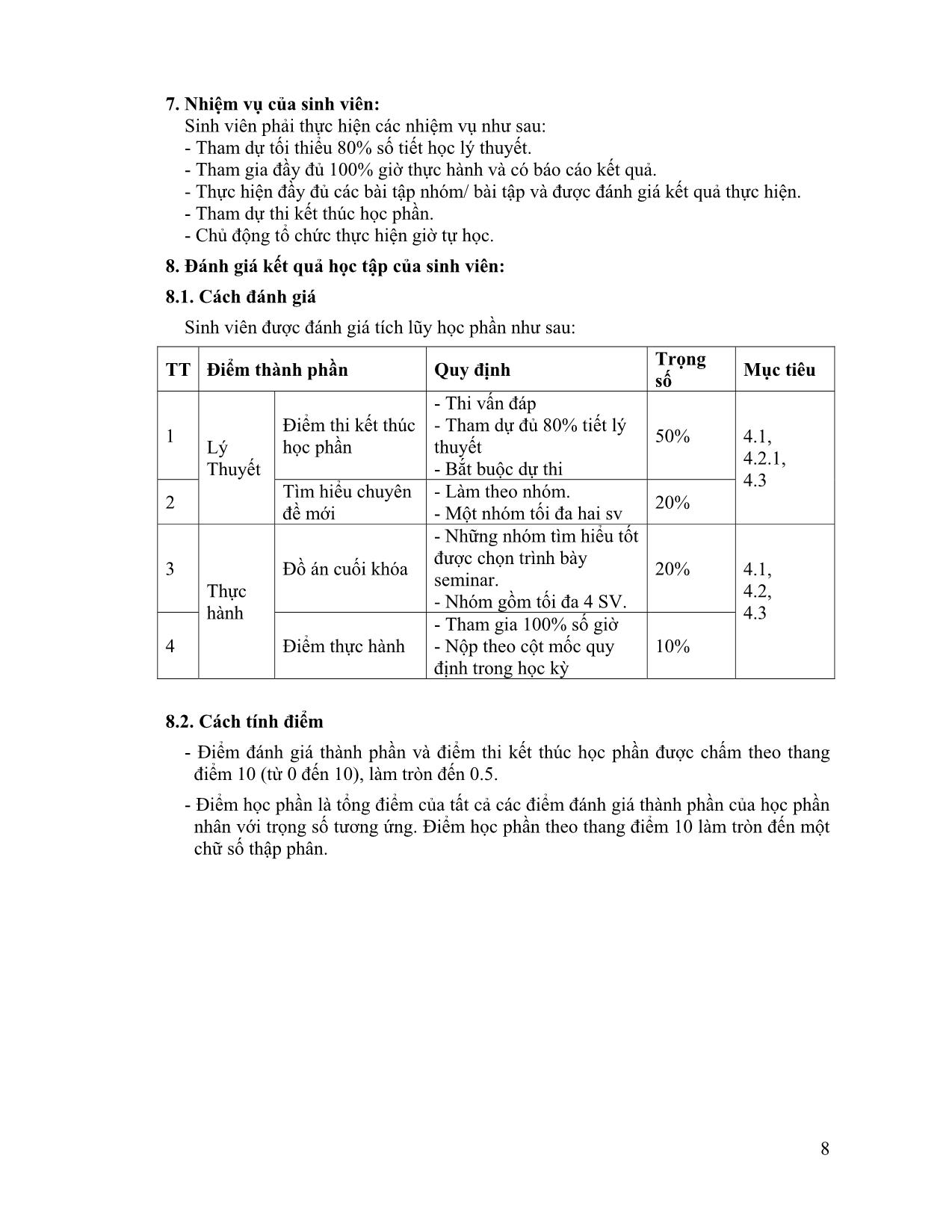

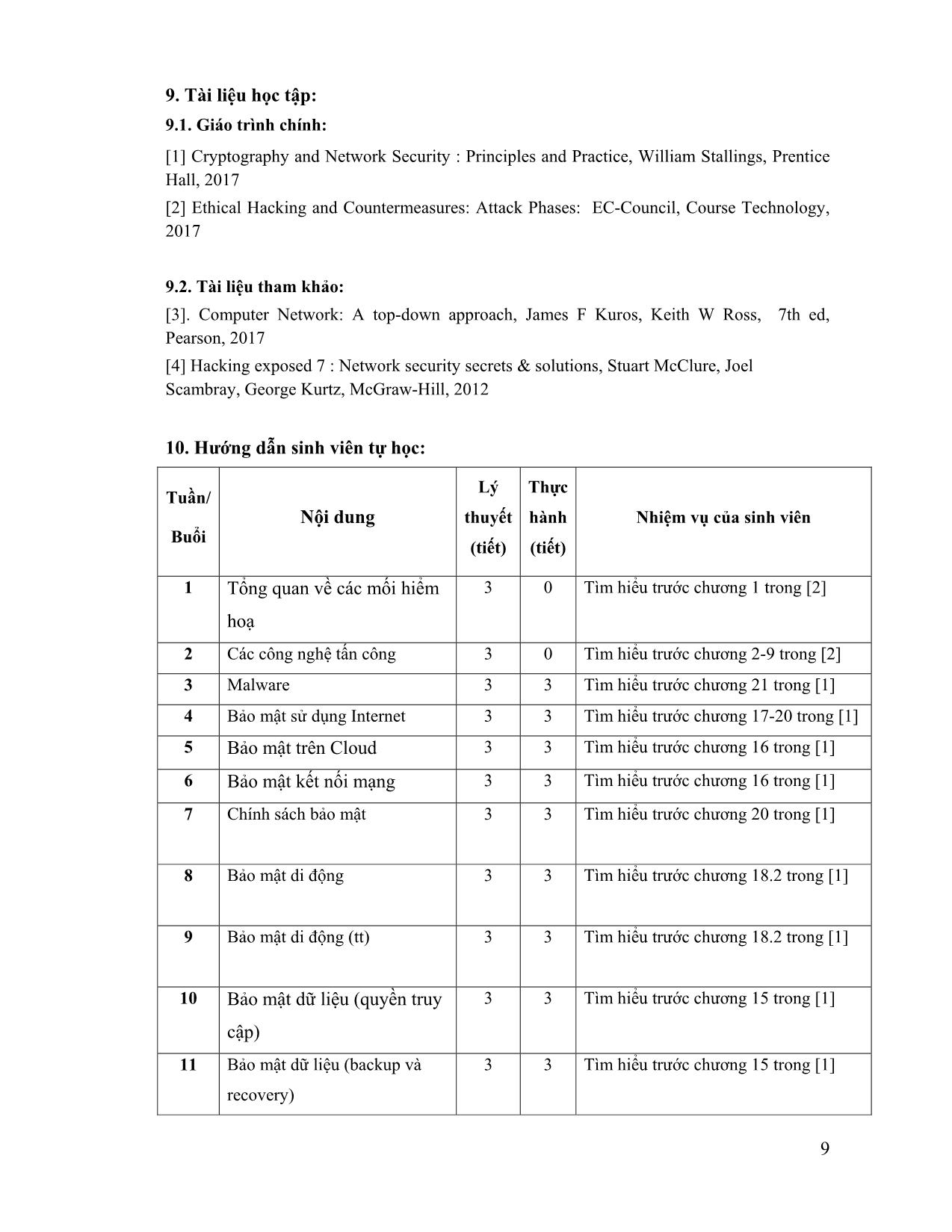

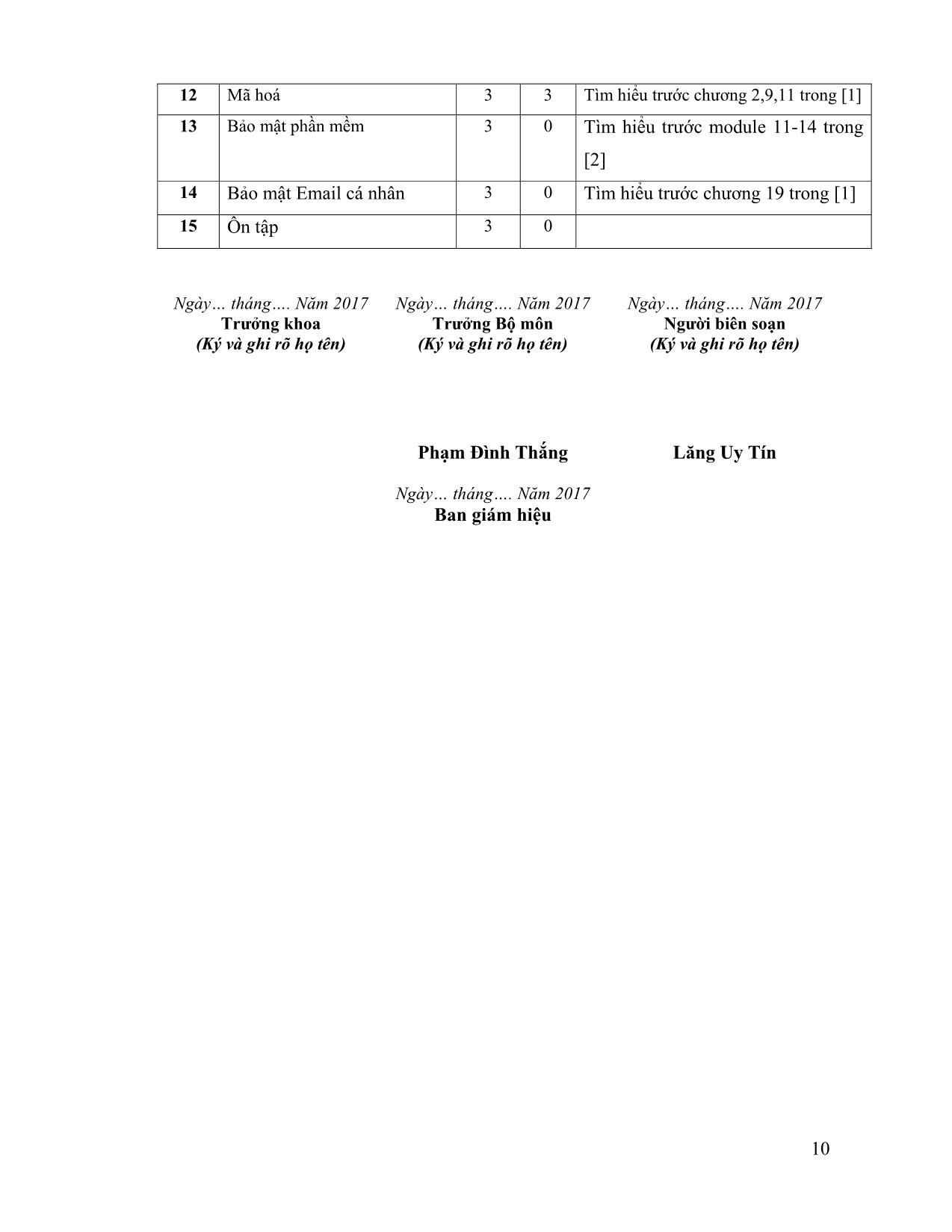

1 TRƯỜNG ĐH NGOẠI NGỮ - TIN HỌC TP.HCM KHOA CÔNG NGHỆ THÔNG TIN CỘNG HÒA XÃ HỘI CHỦ NGHĨA VIỆT NAM Độc lập – Tự do – Hạnh Phúc ĐỀ CƯƠNG CHI TIẾT HỌC PHẦN 1. Thông tin chung về học phần - Tên học phần : Bảo mật người dùng cuối (End-User Secure) - Mã số học phần : 1250274 - Số tín chỉ học phần: 4 (3+1) tín chỉ - Thuộc chương trình đào tạo của bậc, ngành: Bậc Đại học, ngành Công nghệ thông tin - Số tiết học phần: Nghe giảng lý thuyết : 45 tiết Làm bài tập trên lớp : 0 tiết Thảo luận : 0 tiết Thực hành, thực tập (ở phòng thực hành, phòng Lab,...): 30 tiết Hoạt động theo nhóm : 0 tiết Thực tế: : 0 tiết Tự học : 120 giờ - Đơn vị phụ trách học phần: Bộ môn Mạng máy tính, Khoa Công nghệ thông tin 2. Học phần trước: An ninh mạng 3. Mục tiêu của học phần: Sinh viên có kiến thức tổng quan về các mối nguy hiểm quanh vấn đề người dùng cuối. Sinh viên có kỹ thuật tấn công và bảo mật các vấn đề liên quan đến xâm nhập máy tính cá nhân, dữ liệu và các loại tấn công phá hoại 4. Chuẩn đầu ra: Nội dung Đáp ứng CĐR CTĐT Kiến thức 4.1.1.Trang bị cho sinh viên những kiến thức cơ bản về an toàn truy cập, an toàn dữ liệu K1 4.1.2. Sinh viên có kiến thức về virus, lỗ hổng hệ điều hành, quyền truy cập. K2, K3 Kỹ năng 4.2.1. Sinh viên có khả năng tấn công S2 4.2.2. Sinh viên có kỹ năng bảo mật S1, S3 Thái độ 4.3.1. Đi học đúng giờ và đọc bài trước ở nhà. A2 BM01.QT02/ĐNT-ĐT 2 4.3.2. Nhìn nhận đúng vai trò môn học cho công việc tương lai. Tham gia tích cực trong nghiên cứu học tập kiến thức. A3 5. Mô tả tóm tắt nội dung học phần: Học phần này nhằm cung cấp cho các sinh viên các kiến thức liên quan đến bảo mật người dùng cuối - Các kiến thức tổng quan và các tài nguyên cần bảo vệ của người dùng cuối - Các mối nguy hiểm khi tham gia internet - Các mối nguy hiểm từ virus - Các mối nguy hiểm từ phần mềm - Các mối nguy hiểm từ hệ điều hành - Mã hoá và khôi phục - Chính sách bảo mật 3 6. Nội dung và lịch trình giảng dạy: - Các học phần lý thuyết: Buổi/ Tiết Nội dung Hoạt động của giảng viên Hoạt động của sinh viên Giáo trình Chính Tài liệu tham khảo Ghi chú 1 Tổng quan về các mối hiểm hoạ - Thuyết giảng - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Làm bài tập [2] Module 1 Giải quyết 4.1.1, 4.3 2 Các công nghệ tấn công - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [2] Module 2-9 Giải quyết 4.1.1, 4.3 3 Malware - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 21 [2] Module 16 Giải quyết 4.1, 4.3 4 Bảo mật sử dụng Internet - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 17,18,20 [3] Chương 8.1, 8.8 Giải quyết 4.1, 4.3 5 Bảo mật trên Cloud - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 16 Giải quyết 4.1.2, 4.3 6 Bảo mật kết nối mạng - Thuyết giảng - Hướng dẫn làm việc - Nghe giảng, ghi chú - Trả lời câu hỏi [1] Chương 16 [3] Chương 8.4, 8.7 Giải quyết 4.1.2, 4.3 4 nhóm - Cho bài tập - Thảo luận nhóm theo chủ đề - Làm bài tập 7 Chính sách bảo mật - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 20 [4] Chương 6 Giải quyết 4.1, 4.2, 4.3 8 Bảo mật di động - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 18.2 Giải quyết 4.1, 4.3 9 Bảo mật di động (tt) - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 18.2 Giải quyết 4.1.2, 4.2.1, 4.3 10 Bảo mật dữ liệu (quyền truy cập) - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1]: Chương 15 Giải quyết 4.1.2, 4.2.1, 4.3 11 Bảo mật dữ liệu (backup và recovery) - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1]: Chương 15 Giải quyết 4.1.2, 4.3 12 Mã hoá - Thuyết giảng - Hướng dẫn làm việc nhóm - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo [1] Chương 2, 9, 11 [2] Module 21 [3] Chương 8.2 Giải quyết 4.1, 4.2, 4.3 5 - Cho bài tập chủ đề - Làm bài tập 13 Bảo mật phần mềm - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [2] Module 11,12, 13,14 [3] Chương 8.6 [4] Chương 18 Giải quyết 4.1, 4.2, 4.3 14 Bảo mật Email cá nhân - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 19 [3] Chương 8.5 Giải quyết 4.1, 4.2, 4.3 15 Ôn tập - Thuyết giảng - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi 6 - Các học phần thực hành: Buổi/ Tiết Nội dung Hoạt động của giảng viên Hoạt động của sinh viên Giáo trình chính Tài liệu tham khảo Ghi chú 1 Malware - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 21 [2] Module 16 Giải quyết 4.1.2, 4.3 2 Bảo mật sử dụng Internet - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 17,18,20 [3] Chương 8.1, 8.8 Giải quyết 4.1, 4.2, 4.3 3 Bảo mật trên Cloud - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 16 Giải quyết 4.1, 4.3 4 Bảo mật kết nối mạng - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 16 [3] Chương 8.4, 8.7 Giải quyết 4.1.2, 4.2.1, 4.3 5 Bảo mật di động - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 18.2 Giải quyết 4.1.2, 4.3 6 Bảo mật di động (tt) - Thuyết giảng - Hướng dẫn làm việc - Nghe giảng, ghi chú - Trả lời câu hỏi [1] Chương 18.2 Giải quyết 4.1, 4.2, 7 nhóm - Cho bài tập - Thảo luận nhóm theo chủ đề - Làm bài tập 4.3 7 Bảo mật dữ liệu (quyền truy cập) - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 15 Giải quyết 4.1, 4.2, 4.3 8 Bảo mật dữ liệu (backup và recovery) - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 15 Giải quyết 4.1, 4.2, 4.3 9 Mã hoá - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Thảo luận nhóm theo chủ đề - Làm bài tập [1] Chương 2, 9, 11 [2] Module 21 Giải quyết 4.1, 4.2, 4.3 10 Ôn Tập - Thuyết giảng - Hướng dẫn làm việc nhóm - Cho bài tập - Nghe giảng, ghi chú - Trả lời câu hỏi - Làm bài tập 8 7. Nhiệm vụ của sinh viên: Sinh viên phải thực hiện các nhiệm vụ như sau: - Tham dự tối thiểu 80% số tiết học lý thuyết. - Tham gia đầy đủ 100% giờ thực hành và có báo cáo kết quả. - Thực hiện đầy đủ các bài tập nhóm/ bài tập và được đánh giá kết quả thực hiện. - Tham dự thi kết thúc học phần. - Chủ động tổ chức thực hiện giờ tự học. 8. Đánh giá kết quả học tập của sinh viên: 8.1. Cách đánh giá Sinh viên được đánh giá tích lũy học phần như sau: TT Điểm thành phần Quy định Trọng số Mục tiêu 1 Lý Thuyết Điểm thi kết thúc học phần - Thi vấn đáp - Tham dự đủ 80% tiết lý thuyết - Bắt buộc dự thi 50% 4.1, 4.2.1, 4.3 2 Tìm hiểu chuyên đề mới - Làm theo nhóm. - Một nhóm tối đa hai sv 20% 3 Thực hành Đồ án cuối khóa - Những nhóm tìm hiểu tốt được chọn trình bày seminar. - Nhóm gồm tối đa 4 SV. 20% 4.1, 4.2, 4.3 4 Điểm thực hành - Tham gia 100% số giờ - Nộp theo cột mốc quy định trong học kỳ 10% 8.2. Cách tính điểm - Điểm đánh giá thành phần và điểm thi kết thúc học phần được chấm theo thang điểm 10 (từ 0 đến 10), làm tròn đến 0.5. - Điểm học phần là tổng điểm của tất cả các điểm đánh giá thành phần của học phần nhân với trọng số tương ứng. Điểm học phần theo thang điểm 10 làm tròn đến một chữ số thập phân. 9 9. Tài liệu học tập: 9.1. Giáo trình chính: [1] Cryptography and Network Security : Principles and Practice, William Stallings, Prentice Hall, 2017 [2] Ethical Hacking and Countermeasures: Attack Phases: EC-Council, Course Technology, 2017 9.2. Tài liệu tham khảo: [3]. Computer Network: A top-down approach, James F Kuros, Keith W Ross, 7th ed, Pearson, 2017 [4] Hacking exposed 7 : Network security secrets & solutions, Stuart McClure, Joel Scambray, George Kurtz, McGraw-Hill, 2012 10. Hướng dẫn sinh viên tự học: Tuần/ Buổi Nội dung Lý thuyết (tiết) Thực hành (tiết) Nhiệm vụ của sinh viên 1 Tổng quan về các mối hiểm hoạ 3 0 Tìm hiểu trước chương 1 trong [2] 2 Các công nghệ tấn công 3 0 Tìm hiểu trước chương 2-9 trong [2] 3 Malware 3 3 Tìm hiểu trước chương 21 trong [1] 4 Bảo mật sử dụng Internet 3 3 Tìm hiểu trước chương 17-20 trong [1] 5 Bảo mật trên Cloud 3 3 Tìm hiểu trước chương 16 trong [1] 6 Bảo mật kết nối mạng 3 3 Tìm hiểu trước chương 16 trong [1] 7 Chính sách bảo mật 3 3 Tìm hiểu trước chương 20 trong [1] 8 Bảo mật di động 3 3 Tìm hiểu trước chương 18.2 trong [1] 9 Bảo mật di động (tt) 3 3 Tìm hiểu trước chương 18.2 trong [1] 10 Bảo mật dữ liệu (quyền truy cập) 3 3 Tìm hiểu trước chương 15 trong [1] 11 Bảo mật dữ liệu (backup và recovery) 3 3 Tìm hiểu trước chương 15 trong [1] 10 12 Mã hoá 3 3 Tìm hiểu trước chương 2,9,11 trong [1] 13 Bảo mật phần mềm 3 0 Tìm hiểu trước module 11-14 trong [2] 14 Bảo mật Email cá nhân 3 0 Tìm hiểu trước chương 19 trong [1] 15 Ôn tập 3 0 Ngày tháng. Năm 2017 Trưởng khoa (Ký và ghi rõ họ tên) Ngày tháng. Năm 2017 Trưởng Bộ môn (Ký và ghi rõ họ tên) Ngày tháng. Năm 2017 Người biên soạn (Ký và ghi rõ họ tên) Phạm Đình Thắng Lăng Uy Tín Ngày tháng. Năm 2017 Ban giám hiệu

File đính kèm:

de_cuong_chi_tiet_hoc_phan_bao_mat_nguoi_dung_cuoi_end_user.pdf

de_cuong_chi_tiet_hoc_phan_bao_mat_nguoi_dung_cuoi_end_user.pdf