Đánh giá chính xác cận an toàn cho mã xác thực Light mac

LightMAC là mã xác thực thông

điệp được Atul Luykx đề xuất sử dụng trong

các môi trường có tài nguyên hạn chế và có

cận an toàn không phụ thuộc vào độ dài

thông điệp. Thuật toán LightMAC sinh ra

nhãn xác thực có độ dài tùy theo yêu cầu của

người sử dụng. Tuy nhiên, đánh giá an toàn

trong [1] lại sử dụng trực tiếp kết quả dành

cho độ dài nhãn xác thực bằng kích cỡ mã

khối cơ sở của Dodis [2]. Trong bài báo này,

đầu tiên, chúng tôi đánh giá cận an toàn của

mã xác thực LightMAC trong trường hợp độ

dài nhãn xác thực nhỏ hơn kích cỡ của mã

khối cơ sở. Sau đó, sự phụ thuộc vào độ dài

thông điệp trong cận an toàn của LightMAC

được xem xét lại

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Bạn đang xem tài liệu "Đánh giá chính xác cận an toàn cho mã xác thực Light mac", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Đánh giá chính xác cận an toàn cho mã xác thực Light mac

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin

Số 1.CS (07) 2018 59

Nguyễn Tuấn Anh

Tóm tắt— LightMAC là mã xác thực thông

điệp được Atul Luykx đề xuất sử dụng trong

các môi trường có tài nguyên hạn chế và có

cận an toàn không phụ thuộc vào độ dài

thông điệp. Thuật toán LightMAC sinh ra

nhãn xác thực có độ dài tùy theo yêu cầu của

người sử dụng. Tuy nhiên, đánh giá an toàn

trong [1] lại sử dụng trực tiếp kết quả dành

cho độ dài nhãn xác thực bằng kích cỡ mã

khối cơ sở của Dodis [2]. Trong bài báo này,

đầu tiên, chúng tôi đánh giá cận an toàn của

mã xác thực LightMAC trong trường hợp độ

dài nhãn xác thực nhỏ hơn kích cỡ của mã

khối cơ sở. Sau đó, sự phụ thuộc vào độ dài

thông điệp trong cận an toàn của LightMAC

được xem xét lại.

Abstract— The message authentication code

mode, LightMAC, which was proposed to use

in resource-constrained environments by

Atul Luykx has security bound independ on

message length. The tag length in LightMAC

algorithm depend on demand of user’s.

However, the security analysis’s Atul [1]

directly uses the Dodis’s result [2] which

presents for the case that tag length is the

block size. In this paper, we first evaluate the

security bound of LightMAC when tag

length is less than the block size. Then, the

dependence on the message length of

LightMAC’s security bound is reviewed.

Từ khóa— hàm giả ngẫu nhiên; mã xác thực

thông điệp; LightMAC.

Keywords— pseudorandom function;

message authentication code; LightMAC.

I. GIỚI THIỆU

Các mã xác thực thông điệp thông thƣờng

nhƣ: CBC MAC, EMAC, CMAC, PMAC đều có

Bài báo đƣợc nhận ngày 3/10/2018. Bài báo đƣợc nhận xét

bởi phản biện thứ nhất vào ngày 30/10/2018 và đƣợc chấp

nhận đăng vào ngày 14/11/2018. Bài báo đƣợc nhận xét bởi

phản biện thứ hai vào ngày 30/10/2018 và đƣợc chấp nhận

đăng vào ngày 5/11/2018.

cận an toàn phụ thuộc vào số lƣợng các thông điệp

truy vấn và độ dài thông điệp. Cận an toàn cho các

mã xác thực thông điệp này là ⁄ [3]; trong

đó là số truy vấn tối đa mà kẻ tấn công thực

hiện, là độ dài thông điệp theo khối, là kích cỡ

của mã khối cơ sở. Trong các môi trƣờng xác thực

thông thƣờng, có nghĩa là mã xác thực sử dụng mã

khối cơ sở có kích cỡ 128 bit ( ), và ta

mong muốn rằng xác suất giả mạo của kẻ tấn công

không vƣợt quá một phần một triệu [1], khi đó ta

phải đảm bảo rằng:

Do đó, với mỗi khóa ta có thể xác thực đƣợc

thông điệp, mỗi thông điệp gồm một khối.

Tƣơng tự, có những thông điệp, mỗi thông

điệp gồm 4 khối, có thể đƣợc xác thực cho mỗi

khóa. Ta quan sát thấy rằng, số lƣợng thông điệp

đƣợc xác thực trong mỗi lần sử dụng khóa rất lớn.

Điều này không gây ảnh hƣởng lớn đến không

gian dữ liệu đƣợc xác thực.

Tuy nhiên, trong các môi trƣờng có tài nguyên

hạn chế, tức là mã xác thực sử dụng mã khối cơ sở

có kích cỡ là 32 bit hay 64 bit, thì số lƣợng thông

điệp đƣợc xác thực đối với mỗi khóa sẽ bị giảm đi

đáng kể. Thật vậy, tƣơng tự nhƣ trên, ta xét số

lƣợng thông điệp đƣợc xác thực cho mỗi khóa khi

trong các ứng dụng dùng mã khối 32 bit

, và yêu cầu xác suất giả mạo của kẻ tấn công

không vƣợt quá một phần một triệu [1]. Khi đó:

Từ ràng buộc trên, ta suy ra mỗi khóa chỉ có

thể xác thực cho 64 thông điệp, mỗi thông điệp

gồm 1 khối. Tƣơng tự, chỉ có 32 thông điệp, mỗi

thông điệp 4 khối có thể đƣợc xác thực cho mỗi khóa.

Để giải quyết đƣợc vấn đề này, năm 2015, tại

hội nghị FSE, Atul Luykx và các cộng sự đã giới

thiệu một mô hình xác thực thông điệp sử dụng

mã khối hạng nhẹ với tên gọi là LightMAC [1] có

cận an toàn không phụ thuộc vào độ dài thông

điệp. Điều này cho phép LightMAC xác thực

nhiều thông điệp hơn đối với mỗi khóa.

Đánh giá chính xác cận an toàn

cho mã xác thực LightMAC

Journal of Science and Technology on Information Security

60 Số 1.CS (07) 2018

Các công trình liên quan. Đánh giá độ an

toàn cho mã xác thực thông điệp LightMAC đƣợc

Atul Luykz và các cộng sự trình bày trong [1].

Cách tiếp cận này dựa trên mô hình băm-rồi-mac

của Dodis [2]. Tuy nhiên, kết quả của Dodis chỉ

phát biểu cho trƣờng hợp nhãn xác thực là toàn bộ

đầu ra của hàm mã, trong khi mô hình của

LightMAC phát biểu cho cả trƣờng hợp đầu ra bị

cắt ngắn. Do đó, cần phải có các đánh giá chính

xác hơn cho LightMAC.

Đóng góp của chúng tôi. Trong bài báo này,

chúng tôi đánh giá lại cận an toàn cho LightMAC

trong trƣờng hợp nhãn xác thực chỉ lấy bit

đầu ra. Ngoài ra, chúng tôi cũng phân tích, so sánh

mức độ phụ thuộc vào độ dài thông điệp của mã

xác thực thông điệp này với các mã xác thực

thông điệp trƣớc đó.

Phần còn lại của bài báo đƣợc tổ chức gồm:

Mục II trình bày các kiến thức cơ sở liên quan;

Mục III sẽ đƣa ra một số kết quả đã có; Cuối cùng

trong Mục IV sẽ phân tích độ an toàn của

LightMAC và đƣa ra một số kết luận.

II. CÁC KIẾN THỨC CƠ SỞ

A. Một số ký hiệu

Ký hiệu là tập các chuỗi bit có độ dài ;

là tập các chuỗi bit có độ dài không vƣợt

quá ; là tập các chuỗi bit có độ dài bất kỳ.

là tập các hàm từ vào . Với số nguyên

, biểu diễn cách viết lại theo

bit. Với chuỗi độ dài bit, ký hiệu ⌊ ⌋ là

bit ít có ý nghĩa nhất của . Ký hiệu

là phép

lấy ngẫu nhiên; trong khi

là phép chia thông

điệp thành các khối bit, khối cuối nhỏ hơn

hoặc bằng bit. Trong bài báo này ký hiệu

là phép đệm các bit có dạng 100 vào

sau sao cho | | .

B. Một số khái niệm, định nghĩa

Hàm đƣợc chọn ngẫu nhiên (tƣơng ứng

hoán vị đƣợc chọn ngẫu nhiên) ở đây đƣợc hiểu

là hàm (tƣơng ứng hoán vị) đƣợc lấy ngẫu nhiên

từ (tƣơng ứng ) phù hợp với một

phân phối xác suất cố định. Hàm (hoán vị) ngẫu

nhiên hoàn thiện là hàm (hoán vị) đƣợc lấy ngẫu

nhiên đều từ tập ( ).

Tiếp theo sẽ xem xét khái niệm lợi thế phân

biệt. Theo đó, lợi thế phân biệt của một kẻ tấn

công có đƣợc khi phân biệt một hàm đƣợc chọn

ngẫu nhiên với một hàm ngẫu nhiên hoàn thiện.

Ta viết nếu nhƣ kẻ tấn công đƣợc quyền

truy cập vào bộ tiên tri là hàm .

Định nghĩa 1 (Definition 4.6, [4]). Cho là

một hàm được chọn ngẫu nhiên. Gọi là một

kẻ tấn công phân biệt và hàm ngẫu nhiên

hoàn thiện . Ta xét hai thí nghiệm sau:

Lợi thế của một kẻ tấn công trong việc

phân biệt giữa với một hàm ngẫu nhiên hoàn

thiện là:

| [

]

[

]|

Hàm lợi thế trong tấn công phân biệt hàm với

một hàm ngẫu nhiên hoàn thiện là:

trong đó là tập các bộ phân biệt giả

ngẫu nhiên chạy trong thời gian sử dụng tối

đa truy vấn.

Tƣơng tự, có định nghĩa

khi hàm

là một hoán vị đƣợc chọn ngẫu nhiên.

Một hàm đƣợc chọn ngẫu nhiên đƣợc gọi là

giả ngẫu nhiên nếu nhƣ

không đáng

kể với mọi kẻ tấn công có năng lực thực tế.

Định nghĩa 2. (Definition 1, [2], hàm băm

hầu 2-phổ quát) Một hàm băm

là hầu 2-phổ quát nếu như mọi

và

[

]

Trong bài báo này, sẽ thống nhất gọi “ -phổ

quát” thay cho “hầu 2-phổ quát”.

Tính chất 1. (tr 5, [2]). Xét

là một hàm băm -phổ quát. Gọi là

thông điệp khác nhau. Khi đó:

[

( )]

Tiếp theo, bài báo trình bày định nghĩa mã

xác thực thông điệp và mô hình an toàn của nó.

Để thuận tiện cho các phân tích và đánh giá ở

Trả về

Trả về

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin

Số 1.CS (07) 2018 61

các phần sau, những khái niệm sau đây đƣợc

nhắc lại.

Định nghĩa 3. (xem Definition 4.1, [5]) Một mã

xác thực thông điệp (MAC) gồm có 3 thuật toán

thời gian đa thức (Gen, Mac, Vrfy) thỏa mãn:

1. Thuật toán sinh khóa Gen là phép chọn

khóa ngẫu nhiên từ tập khóa

2. Thuật toán sinh nhãn Mac (có thể xác suất)

lấy đầu vào là và thông điệp và

đưa ra nhãn . Ta ký hiệu

3. Thuật toán xác thực Vrfy tất định lấy đầu

vào là khóa , thông điệp và nhãn .

Thuật toán đưa ra một bit , với

nghĩa là hợp lệ còn thì ngược lại. Ta

viết lại .

Với mọi khóa được sinh bởi Gen và mọi

thì luôn có ( ) .

Mã xác thực thông điệp an toàn nghĩa là

không có một kẻ tấn công hiệu quả nào có thể

giả mạo một giá trị nhãn cho thông điệp mới

bất kỳ, mà chƣa từng đƣợc sử dụng để trao đổi

trƣớc đây.

Thí nghiệm xác thực thông điệp

1. Chạy thuật toán Gen sinh ra khóa .

2. Kẻ tấn công thực hiện tối đa truy

vấn lên bộ tiên tri Gọi

là tập tất cả các truy vấn mà yêu cầu lên

bộ tiên tri.

3. Kẻ tấn công đƣa ra tối đa truy vấn xác

thực lên bộ tiên tri . thành công

khi và chỉ khi (1) với cặp

truy vấn xác thực nào đó và (2)

. Trong trƣờng hợp này thí nghiệm

đƣa ra 1, ngƣợc lại thí nghiệm đƣa ra 0.

Định nghĩa 4. (Xem Definition 4.2 [5]) Xét

(Gen, Mac, Vrfy) là một mã xác thực thông

điệp và là một thuật toán thời gian đa thức

xác suất được quyền truy cập lên bộ tiên tri

và sau đó trả về một bit

như trong thí nghiệm trên.

Lợi thế giả mạo của được định nghĩa là

[ ]

Hàm lợi thế trong tấn công giả mạo là

( )

( )

trong đó giá trị max lấy trên tất cả kẻ tấn công

chạy với thời gian , sử dụng nhiều nhất

truy vấn Mac và truy vấn xác thực.

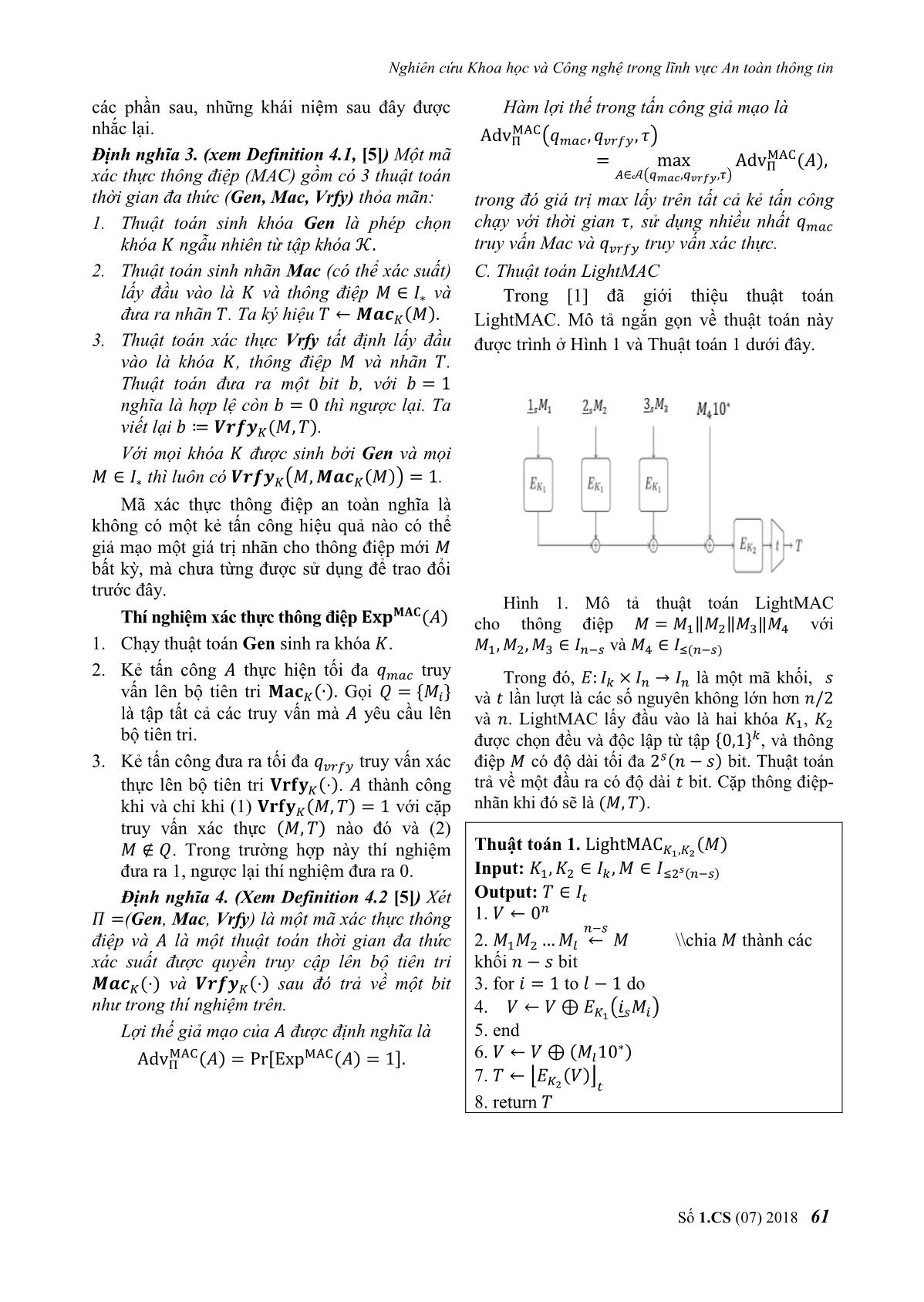

C. Thuật toán LightMAC

Trong [1] đã giới thiệu thuật toán

LightMAC. Mô tả ngắn gọn về thuật toán này

đƣợc trình ở Hình 1 và Thuật toán 1 dƣới đây.

Hình 1. Mô tả thuật toán LightMAC

cho thông điệp ‖ ‖ ‖ với

và

Trong đó, là một mã khối,

và lần lƣợt là các số nguyên không lớn hơn

và . LightMAC lấy đầu vào là hai khóa ,

đƣợc chọn đều và độc lập từ tập , và thông

điệp có độ dài tối đa bit. Thuật toán

trả về một đầu ra có độ dài bit. Cặp thông điệp-

nhãn khi đó sẽ là .

Thuật toán 1.

Input:

Output:

1.

2.

\\chia thành các

khối bit

3. for to do

4. ( )

5. end

6.

7. ⌊ ⌋

8. return

Journal of Science and Technology on Information Security

62 Số 1.CS (07) 2018

III. CÁC KẾT QUẢ ĐÃ CÓ

Định lý 1. (Theorem 2, [1]). Lợi thế giả mạo

lên LightMAC của một kẻ tấn công bất kỳ chạy

trong thời gian thực hiện tối đa truy vấn

MAC và truy vấn xác thực với độ dài thông

điệp tối đa là bit, không vượt quá

(

⁄

⁄

) .

/

(

)

trong đó, là kích cỡ khối,

(

) và

(

).

Để chứng minh Định lý 1, Atul Luykx đã sử

dụng hai Mệnh đề sau:

Mệnh đề 1. (Proposition 1, [2]) (Độ an toàn

của băm-rồi-mac) Gọi là một hàm

băm -phổ quát và là một hoán vị ngẫu nhiên

hoàn thiện trên . Xét lược đồ MAC với khóa bí

mật

với nhãn xác thực cho thông điệp

được tính bởi:

( )

Gọi là một kẻ tấn công thực hiện tối đa

truy vấn Mac và tối đa truy vấn xác

thực. Nếu | | ⁄ thì xác suất giả

mạo thành công của không vƣợt quá:

Mệnh đề 2. (Proposition 1, [1]). Đặt

. Gọi

với

và định nghĩa là:

( )

Trong đó là hoán vị ngẫu nhiên hoàn thiện

trên , khi đó xác suất để hai thông điệp khác

nhau va chạm là:

[ ]

Trong đó và lần lƣợt là độ dài của và

theo khối -bit làm tròn (khối cuối cùng

có thể chƣa đủ bit, nhƣng ta xem nhƣ nó là

một khối đủ bit).

Tuy nhiên, chúng tôi nhận thấy rằng cách

đánh giá của Atul Luykx là dễ gây hiểu nhầm. Bởi

vì kết quả trong Mệnh đề 1 chỉ phát biểu cho

trƣờng hợp nhãn xác thực là toàn bộ đầu ra của

hàm , trong khi đó LightMAC chỉ lấy bit.

IV. PHÂN TÍCH CẬN AN TOÀN

CỦA LIGHTMAC

Trong phần này, chúng tôi sẽ đánh giá lại cận

an toàn cho LightMAC trong trƣờng hợp độ dài

nhãn xác thực là bit ( ).

Đầu tiên, chúng tôi đƣa ra mệnh đề sau về độ

an toàn của mô hình băm-rồi-mac đối với trƣờng

hợp đầu ra của hàm băm bị cắt ngắn.

Mệnh đề 3. Gọi là một hàm

băm -phổ quát và là một hoán vị ngẫu nhiên

hoàn thiện trên . Xét lược đồ MAC với khóa bí

mật

với nhãn xác thực cho thông điệp

được tính bởi:

⌊ ( )⌋

Gọi là một kẻ tấn công thực hiện tối đa

truy vấn Mac và tối đa truy vấn xác

thực. Xác suất giả mạo thành công của không

vƣợt quá:

{

}

Chứng minh. Để chứng minh kết quả này ta

xét là một kẻ tấn công lên lƣợc đồ Mac thực

hiện tối đa truy vấn Mac và truy vấn

xác thực. Gọi Coll là sự kiện có xảy ra va chạm

giữa hai đầu ra và từ bộ tiên tri Mac của hai

truy vấn và sao cho và .

Khi đó ta có:

[ ]

[ | ] [ ]

[ | ̅̅ ̅̅ ̅] [ ̅̅ ̅̅ ̅]

[ ] [ | ̅̅ ̅̅ ̅]

Sau đây sẽ lần lƣợt đánh giá hai xác suất trên

Ta có:

[ ]

[

( )

]

∑ [

( )

]

. (theo Tính chất 1).

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin

Số 1.CS (07) 2018 63

Tiếp theo ta sẽ chứng minh rằng:

[ | ̅̅ ̅̅ ̅]

,

-.

Với mọi , đặt là xác suất

giả mạo thứ của là thành công mà không xảy

ra va chạm trong truy vấn MAC. Khi đó ta

có [ | ̅̅ ̅̅ ̅] ∑

. Ta sẽ

chỉ ra rằng ,

- theo phép quy

nạp. Chú ý rằng kẻ tấn công đƣa ra truy vấn xác

thực phải khác những câu trả lời mà bộ tiên tri

MAC đã đƣa ra trƣớc đó.

Trong trƣờng hợp . Nếu chọn truy vấn

xác thực

trong đó

với

nào đó thì có hai trƣờng hợp:

hoặc

nhƣng

⌊ ( )⌋ ⌊ ( )⌋ . Trƣờng hợp đầu

đồng nghĩa rằng tìm đƣợc một va chạm, tuy

nhiên xác suất thành công không vƣợt quá .

Trong khi trƣờng hợp thứ hai xảy ra với xác suất

không quá . Nếu chọn truy vấn xác thực

với

với mọi , gọi

là số các phần tử các nhãn khác nhau thì

ta có:

[ (

)

| ̅̅ ̅̅ ̅

]

⁄ ⁄ .

Do đó ,

-.

Giả sử đã chứng minh đến trƣờng hợp ,

ta sẽ chứng minh rằng ,

-. Nếu

chọn truy vấn xác thực (

) trong đó

với nào đó. Tƣơng tự nhƣ

trƣờng hợp , xác suất để thành công không

vƣợt quá ,

-. Nếu chọn truy vấn

xác thực (

) với

với mọi

. Ta xét hai trƣờng hợp con. Trƣờng hợp con

thứ nhất,

với thì không gian

của

. Khi đó

[ | ̅̅ ̅̅ ̅]

⁄

⁄ . Trƣờng hợp con thứ hai,

với , khi đó ta chỉ cần đánh giá xác

suất thành công của khi đƣa ra nhãn

(nếu ngƣợc lại thì sẽ giống với trƣờng hợp ).

Giả sử rằng, đã thực hiện truy vấn xác thực có

giống nhau, ta đánh dấu các lần đó là

.

Tƣơng tự cách tính trong trƣờng hợp , ta

có

⁄ ⁄ .

* ( (

))

| ̅̅ ̅̅ ̅+

* ( (

))

+

(

)

.

=

* ( (

))

| ̅̅ ̅̅ ̅+

* ( (

)) {

}+

(

)

. ■

Áp dụng Mệnh đề 2 và Mệnh đề 3, chúng tôi

đƣa ra hệ quả sau:

Hệ quả 1. Lợi thế giả mạo lên LightMAC của

một kẻ tấn công bất kỳ chạy trong thời gian thực

hiện tối đa truy vấn MAC và truy vấn

xác thực với độ dài thông điệp tối đa là

bit, không vượt quá

(

⁄

⁄

)

{

}

(

)

trong đó là kích cỡ khối,

(

) và

(

).

Chú ý. Trong trƣờng hợp ta luôn có

, do đó để thu đƣợc kết quả

nhƣ trong Định lý 1 ta cần phải đảm bảo điều kiện

Điều này có nghĩa số lƣợng truy vấn lên

bộ tiên tri Mac không đƣợc vƣợt quá

( ⁄ )

.

Tuy nhiên, việc đánh giá nhƣ Định lý 1 là không

cần thiết bởi vì nó sẽ làm mất đi ý nghĩa của cận

an toàn LightMAC trong trƣờng hợp .

Journal of Science and Technology on Information Security

64 Số 1.CS (07) 2018

Thực tế độ an toàn của mã xác thực

LightMAC vẫn phụ thuộc vào độ dài thông điệp vì

khi đánh giá va chạm của hàm vẫn xuất hiện

biến độ dài theo khối . Tuy nhiên, trong cận an

toàn của LightMAC có thể biểu diễn thông qua

giá trị khoảng

, trong khi đối với các mã xác

thực thông điệp trƣớc đó là

. Hơn nữa,

LightMAC sử dụng điều kiện số khối của thông

điệp không vƣợt quá và để làm mất

đi sự phụ thuộc này. Khi đó, cận an toàn của

LightMAC sẽ là

với (

⁄

), ở

đây ta xét với số truy vấn xác thực . Đối

với các mã xác thực nhƣ CBC MAC, XOR MAC

và PMAC, nếu ta cũng đặt giả thiết rằng số khối

của thông điệp không vƣợt quá một hàm nào

đấy, khi đó cận an toàn của những mã xác thực

này cũng không có biến độ dài thông điệp:

. Tuy nhiên, điều này không có ý nghĩa

vì là một số tƣơng đối lớn và cũng

tƣợng trƣng cho độ dài thông điệp.

V. KẾT LUẬN

Trong bài báo này, chúng tôi đã đánh giá lại

cận an toàn cho mã xác thực LightMAC. Sau đó,

chúng tôi so sánh sự phụ thuộc vào độ dài của

LightMAC với các mã xác thực khác. Tuy nhiên,

độ an toàn của LightMAC trong trƣờng hợp sử

dụng một khóa duy nhất (ví dụ nhƣ sử dụng một

khóa để dẫn xuất ra hai khóa và ) vẫn là

câu hỏi mở cần phải nghiên cứu trong thời gian

tiếp theo.

TÀI LIỆU THAM KHẢO

[1]. Luykx, A., et al. "A MAC mode for lightweight

block ciphers". in International Conference on

Fast Software Encryption, Springer, 2016.

[2]. Dodis, Y. and K. Pietrzak. "Improving the

security of MACs via randomized message

preprocessing". in International Workshop on

Fast Software Encryption, Springer, 2007.

[3]. Bellare, M., K. Pietrzak, and P. Rogaway.

"Improved security analyses for CBC MACs".

in Annual International Cryptology Conference,

Springer 2005.

[4]. Bellare, M. and P. Rogaway, "Introduction to

modern cryptography". Ucsd Cse p. 207, 2005.

[5]. Katz, J. and Y. Lindell, "Introduction to

modern cryptography". CRC press, 2014.

SƠ LƢỢC VỀ TÁC GIẢ

CN. Nguyễn Tuấn Anh

Email: tuananhnghixuan@gmail.com

Quá trình đào tạo: Nhận bằng cử

nhân chuyên ngành Toán tài năng

tại Đại học Khoa học tự nhiên, Đại

học Quốc gia Hà Nội năm 2016.

Hƣớng nghiên cứu hiện nay: Mã

hóa đối xứng.

File đính kèm:

danh_gia_chinh_xac_can_an_toan_cho_ma_xac_thuc_light_mac.pdf

danh_gia_chinh_xac_can_an_toan_cho_ma_xac_thuc_light_mac.pdf