An ninh mạng - Hạ tầng khóa công khai

Chứng chỉ khóa công khai: họ tên hoặc định

danh của người sở hữu thật sự của khóa, khóa

công cộng và chữ ký điện tử giúp xác nhận được

tính hợp lệ của hai thành phần này.

2. Hệ thống phân phối khóa tin cậy: sử dụng hệ

thống trao đổi thông tin tin cậy để chuyển mã

khóa công cộng đến người nhận.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Tải về để xem bản đầy đủ

Bạn đang xem 10 trang mẫu của tài liệu "An ninh mạng - Hạ tầng khóa công khai", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: An ninh mạng - Hạ tầng khóa công khai

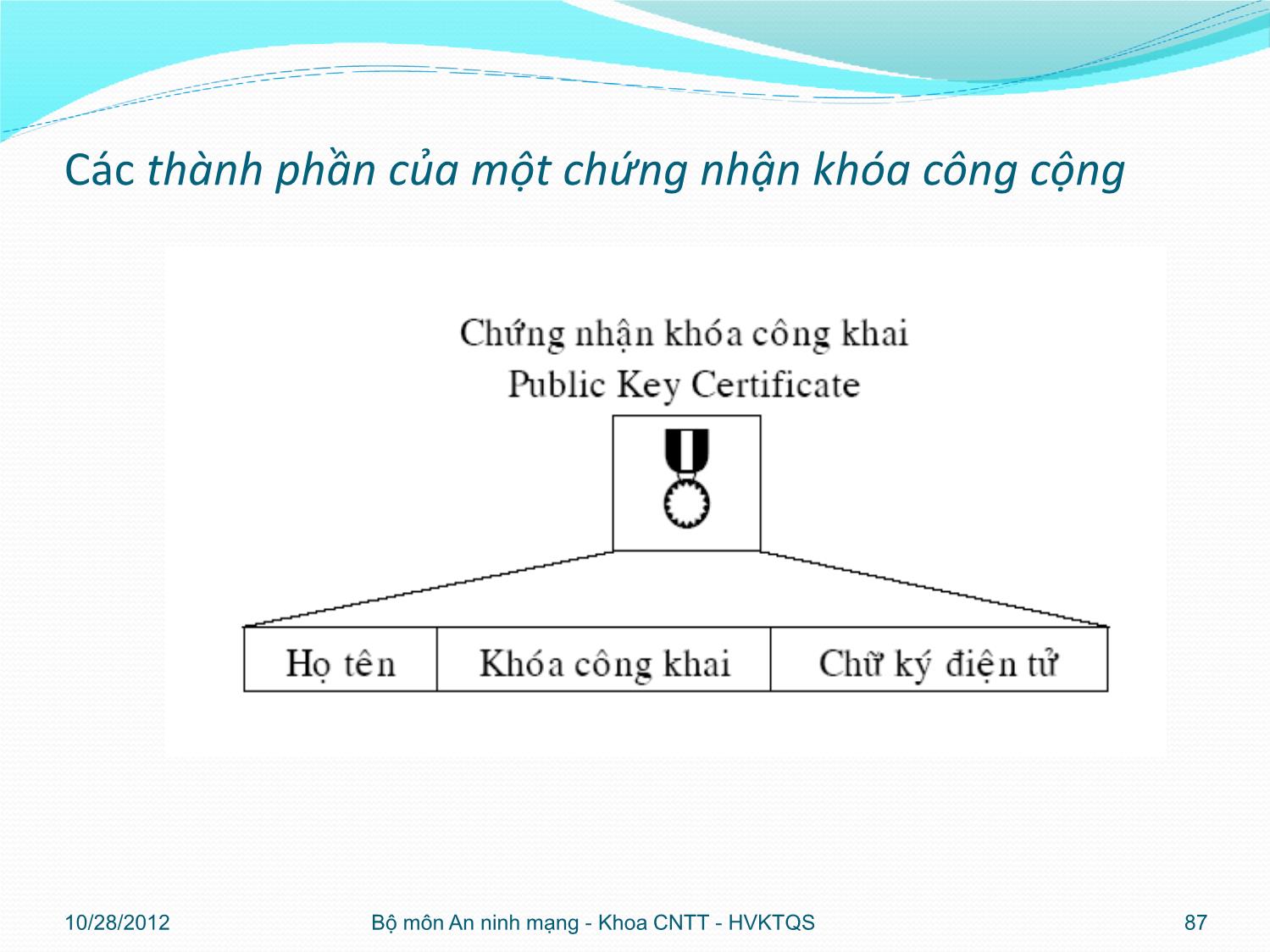

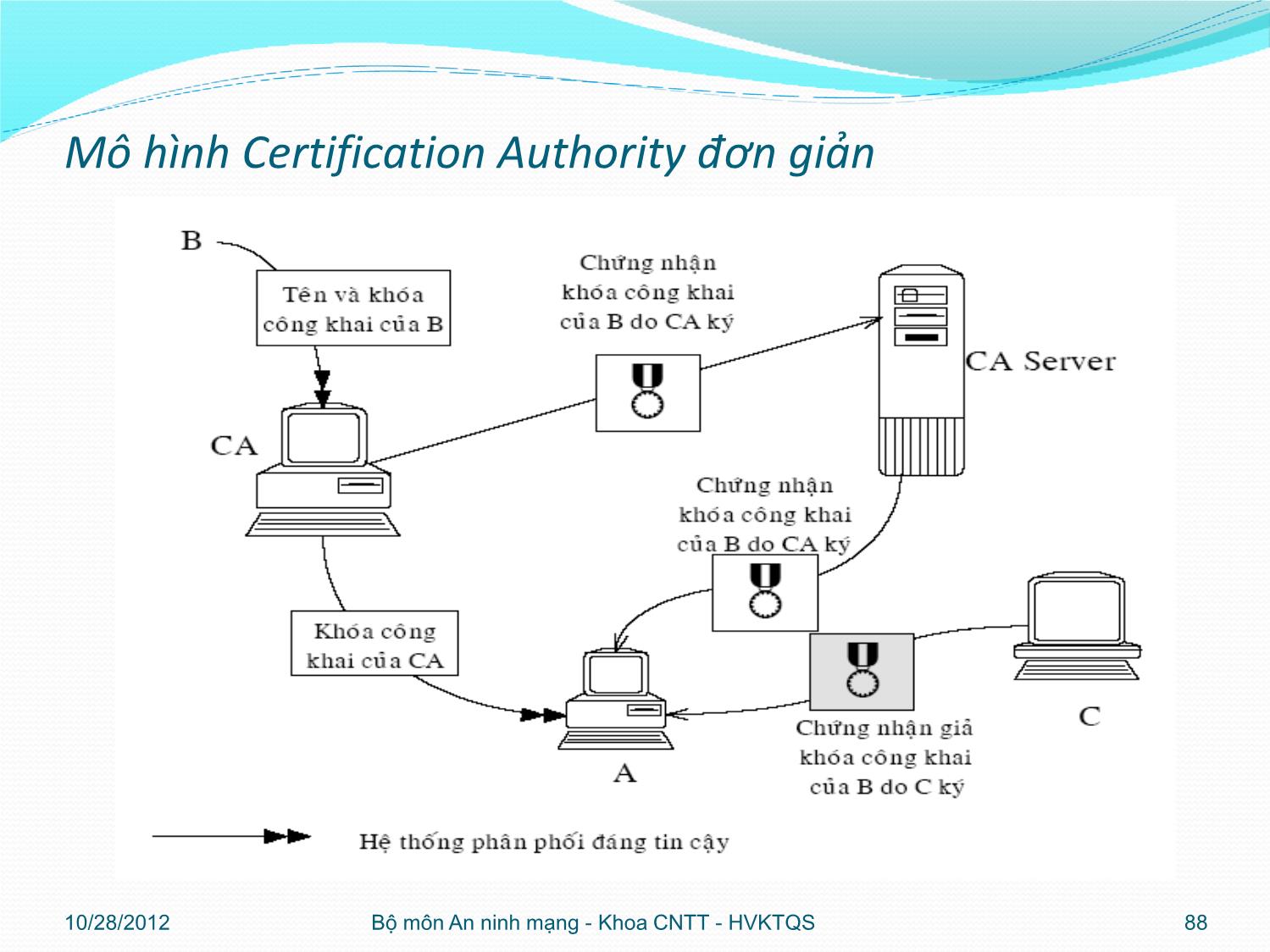

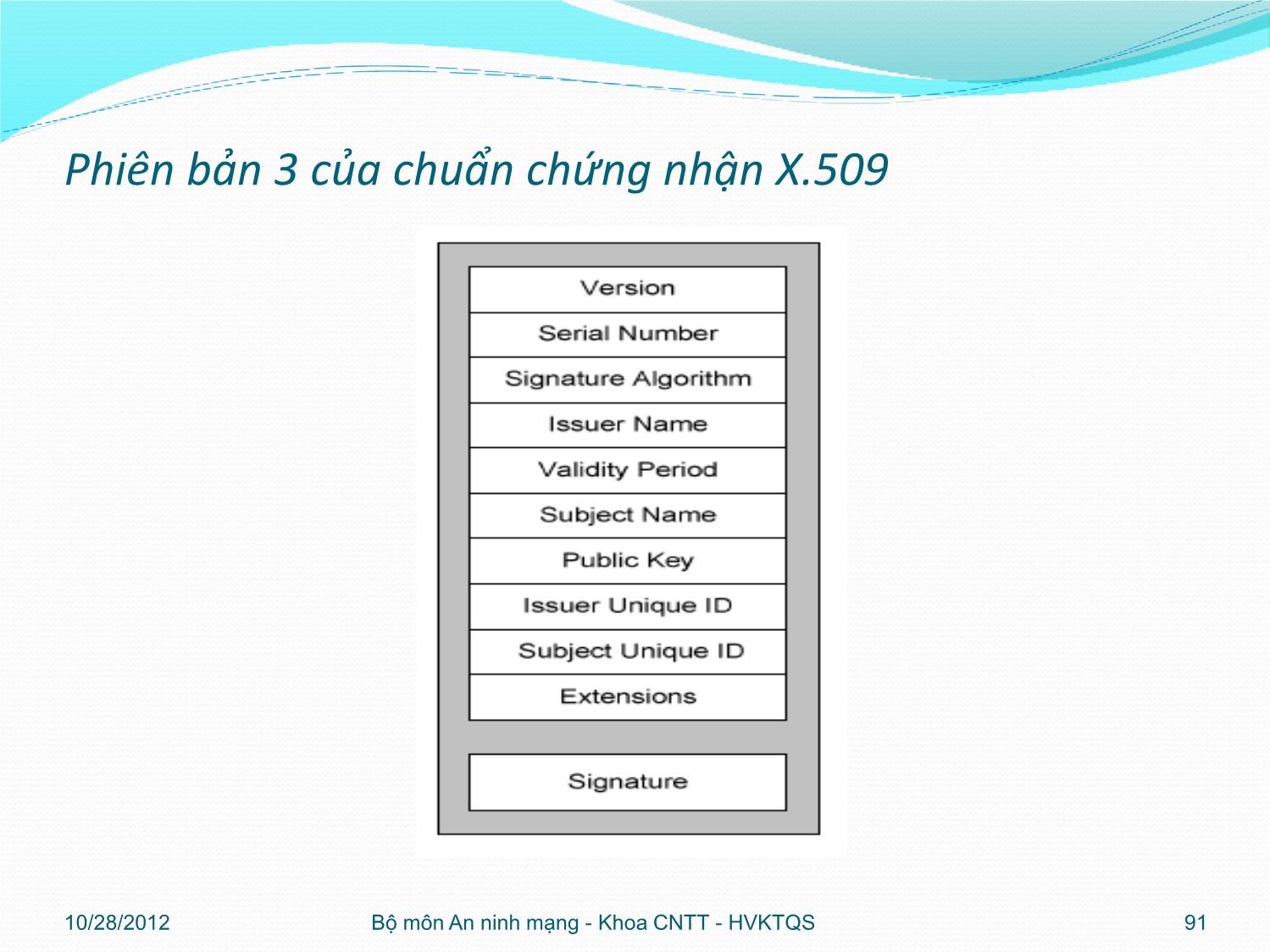

4. Hạ tầng khóa công khai (PKI) “PKI là tập hợp của các công nghệ mật mã, phần mềm, phần cứng chuyên dụng và các dịch vụ cho phép các tổ chức/doanh nghiệp đảm bảo an toàn thông tin liên lạc, định danh và xác thực được người dùng, khách hàng trên các giao dịch qua mạng/Internet”. 10/28/2012 85 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Các thành phần 1. Chứng chỉ khóa công khai: họ tên hoặc định danh của người sở hữu thật sự của khóa, khóa công cộng và chữ ký điện tử giúp xác nhận được tính hợp lệ của hai thành phần này. 2. Hệ thống phân phối khóa tin cậy: sử dụng hệ thống trao đổi thông tin tin cậy để chuyển mã khóa công cộng đến người nhận. 10/28/2012 86 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Các thành phần của một chứng nhận khóa công cộng 10/28/2012 87 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô hình Certification Authority đơn giản 10/28/2012 88 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.1. Các loại giấy chứng nhận khóa công cộng Giấy chứng nhận là một tập tin nhị phân có thể dễ dàng chuyển đổi qua mạng máy tính. Tổ chức CA áp dụng chữ ký điện tử của nó cho giấy chứng nhận khóa công cộng mà nó phát hành. 10/28/2012 89 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Chứng nhận X.509 Chứng nhận X.509 là chứng nhận khóa công cộng phổ biến nhất. Hiệp hội viễn thông quốc tê (ITU) đã chỉ định chuẩn X.509 vào năm 1988 (phiên bản 1). Phiên bản 2 (1993) của chuẩn X.509 được phát hành với 2 trường tên nhận dạng duy nhất được bổ sung. Phiên bản 3 (1997) của chuẩn X.509 được bổ sung thêm trường mở rộng. 10/28/2012 90 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Phiên bản 3 của chuẩn chứng nhận X.509 10/28/2012 91 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô tả Một chứng nhận khóa công cộng kết buộc một khóa công cộng với sự nhận diện của một người (hoặc một thiết bị). Khóa công cộng và tên thực thể sở hữu khóa này là hai mục quan trọng trong một chứng nhận. Hầu hết các trường khác trong chứng nhận X.509 phiên bản 3 đều đã được chứng tỏ là có ích. 10/28/2012 92 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô tả một số trường Signature Algorithm: Thuật toán chữ ký chỉ rõ thuật toán mã hóa được CA sử dụng để ký giấy chứng nhận. Subject Name: là một X.500 DN (X.500 Distinguised Name – X.500 DN), xác định đối tượng sở hữu giấy chứng nhận mà cũng là sở hữu của khóa công cộng. 10/28/2012 93 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS (tiếp) Public key: Xác định thuật toán của khóa công cộng (như RSA) và chứa khóa công cộng được định dạng tuỳ vào kiểu của nó. Extensions: Chứa các thông tin bổ sung cần thiết mà người thao tác CA muốn đặt vào chứng nhận. Trường này được giới thiệu trong X.509 phiên bản 3. Signature: Đây là chữ ký điện tử được tổ chức CA áp dụng. 10/28/2012 94 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Chứng nhận PGP Giấy chứng nhận X.509 được ký bởi tổ chức CA. Trong khi đó, giấy chứng nhận PGP có thể được ký bởi nhiều cá nhân. Mô hình tin cậy của giấy chứng nhận PGP đòi hỏi phải tin tưởng vào những người ký giấy chứng nhận PGP muốn dùng chứ không chỉ tin tưởng vào CA phát hành X.509. 10/28/2012 95 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.2. Sự chứng nhận và kiểm tra chữ ký Quá trình chứng nhận chữ ký diễn ra theo hai bước. Đầu tiên, các trường của chứng nhận được băm bởi thuật toán cho trước. Sau đó, kết quả xuất của hàm băm, được mã hóa với khóa bí mật của tổ chức CA đã phát hành chứng nhận này. 10/28/2012 96 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Quá trình ký chứng nhận 10/28/2012 97 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Quá trình kiểm tra chứng nhận 10/28/2012 98 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.3. Các thành phần của một cở sở hạ tầng khóa công cộng 10/28/2012 99 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô hình cơ bản 10/28/2012 100 Certification Authority (CA) Đơn vị cấp chứng thư (IA) Đơn vị đăng ký (RA) cơ sở dữ liệu chứng thư số yêu cầu Thông điệp dữ liệu ký số cấp chưng thư số/khóa Xác minh Thuê bao Người nhận/ Người tin tưởng Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.3.1. Tổ chức chứng nhận – Certificate Authority (CA) Tổ chức CA là một thực thể quan trọng duy nhất trong X.509 PKI. (Public key Infrastructure). Tổ chức CA có nhiệm vụ phát hành, quản lý và hủy bỏ các giấy chứng nhận. 10/28/2012 101 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô tả Để thực hiện nhiệm vụ phát hành giấy chứng nhận của mình, CA nhận yêu cầu chứng nhận từ khách hàng. Sau đó, tổ chức CA tạo ra nội dung chứng nhận mới cho khách hàng và ký nhận cho chứng nhận đó. Nếu CA có sử dụng nơi lưu trữ chứng nhận thì nó sẽ lưu giấy chứng nhận mới được tạo ra này ở đó. 10/28/2012 102 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.3.2. Tổ chức đăng ký chứng nhận – Registration Authority (RA) Một RA là một thực thể tùy chọn được thiết kế để chia sẻ bớt công việc trên CA. Một RA không thể thực hiện bất kỳ một dịch vụ nào mà tổ chức CA của nó không thực hiện được. 10/28/2012 103 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô tả Các nhiệm vụ chính của RA có thể được chia thành các loại: Các dịch vụ chứng nhận. Các dịch vụ kiểm tra. 10/28/2012 104 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Nhận xét Một RA hoạt động như là một xử lý ngoại vi của CA. Một RA chỉ nên phục vụ cho một CA. Trong khi đó, một CA có thể được hỗ trợ bởi nhiều RA. 10/28/2012 105 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.3.3. Kho lưu trữ chứng nhận – Certificate Repository (CR) Một kho chứng nhận là một cơ sở dữ liệu chứa các chứng nhận được phát hành bởi một CA. Kho có thể được tất cả các người dùng của PKI. 10/28/2012 106 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.4. Chu trình quản lý giấy chứng nhận Khởi tạo Yêu cầu về giấy chứng nhận Tạo lại chứng nhận Hủy bỏ chứng nhận Lưu trữ và khôi phục khóa 10/28/2012 107 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.4.1. Yêu cầu về giấy chứng nhận Hầu hết các CA sử dụng một trong hai phương thức tiêu chuẩn của yêu cầu chứng nhận : PKCS #10 và CRMF. 10/28/2012 108 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mẫu yêu cầu chứng nhận theo chuẩn PKCS#10 10/28/2012 109 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Định dạng thông điệp yêu cầu chứng nhận theo RFC 2511 10/28/2012 110 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.4.2. Hủy bỏ chứng nhận Certificate Revocation List (CRL) là cách đầu tiên và thông dụng nhất để phổ biến thông tin hủy bỏ. CRL chứa thông tin thời gian nhằm xác định thời điểm tổ chức CA phát hành nó. CA ký CRL với cùng khóa bí mật được dùng để ký các chứng nhận. 10/28/2012 111 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Phiên bản 2 của định dạng danh sách chứng nhận bị hủy 10/28/2012 112 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS 4.5. Các mô hình CA Mô hình tập trung 10/28/2012 113 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Nhận xét Tất cả mọi chứng nhận khóa công cộng đều được ký tập trung bởi tổ chức CA và có thể được xác nhận bằng khóa công cộng của CA. Khuyết điểm chính của mô hình này là hiện tượng “nút cổ chai” tại trung tâm. 10/28/2012 114 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Mô hình phân cấp 10/28/2012 115 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS Nhận xét Tổ chức CA được phân ra thành nhiều cấp, tổ chức CA ở cấp cao hơn sẽ ký vào chứng nhận khóa công cộng của các tổ chức CA con trực tiếp của mình. Một chứng nhận khóa công cộng của người sử dụng sẽ được ký bởi một tổ chức CA cục bộ. 10/28/2012 116 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS The Mesh architecture of a PKI framework 10/28/2012 117 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS The Extended Trust List architecture of a PKI framework 10/28/2012 118 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS The Cross-certified architecture of a PKI framework 10/28/2012 119 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS The Bridge CA architecture of a PKI framework 10/28/2012 120 Bộ môn An ninh mạng - Khoa CNTT - HVKTQS

File đính kèm:

an_ninh_mang_ha_tang_khoa_cong_khai.pdf

an_ninh_mang_ha_tang_khoa_cong_khai.pdf